5 Tools zum Entfernen von Malware, die Sie schützen

Veröffentlicht: 2021-03-18Malware, ein bösartiges Programm, das Ihre Computer und Netzwerke infiziert, kann störende Auswirkungen auf Ihre Geräte haben.

Der Begriff Malware umfasst eine Reihe bösartiger Software, die von Computerviren, Trojanern, Ransomware, Spyware und anderen reicht. Es kann Sie durch einen holprigen Weg von Ausfallzeiten, finanziellen Verlusten und Reputation führen, insbesondere wenn es Ihre Arbeit beeinträchtigt. Um zu verhindern, dass Ihre Ressourcen davon befallen werden, sollten Sie schützende Anti-Malware-Tools auf Ihrem Computer installiert haben. Tools zum Entfernen von Malware hilft Ihnen, bösartige Programme zu erkennen und zu entfernen und Ihre IT-Ressourcen zu schützen.

5 beste Antivirensoftware zum Schutz vor Malware

1. Symantec Endpoint Protection

2. Malwarebytes für Unternehmen

3. ESET PROTECT Erweitert

4. Webroot Business Endpoint Protection

5. MVISION-Endpunktsicherheit

*Diese Antivirensoftware ist für große Organisationen geeignet.

Wie Malware Ihre Geräte infiziert

Es gibt verschiedene Möglichkeiten, wie Malware in Ihre Assets eindringen kann. Die häufigste ist durch E-Mails, die in einem Phishing-Versuch gesendet werden. Solche E-Mails enthalten Anhänge, die als echte Dateien getarnt sind und in die bösartige Programme eingebettet sind.

Sie sollten immer vorsichtig sein, wenn Sie sie herunterladen oder einen nicht vertrauenswürdigen Link öffnen. Wenn Sie einen schädlichen Link öffnen, werden Sie auf eine manipulierte Website weitergeleitet, die automatisch Schadsoftware auf Ihr Gerät herunterlädt.

Entdecken Sie in diesem umfassenden Malware-Leitfaden, wie verschiedene Malware unterschiedlich funktioniert, um unbefugten Zugriff zu erlangen.

Angreifer können auch Software-Schwachstellen ausnutzen, um Malware zu verbreiten, weshalb es für Sie von entscheidender Bedeutung ist, technologisch für die Bekämpfung der potenziellen Bedrohung gerüstet zu sein.

Top 5 Antivirus-Software zum Entfernen von Malware

Antivirensoftware für Endgeräte ist ein Tool, das Malware auf einem Endgerät verhindern und erkennen kann. Die meisten dieser Tools verfügen über Firewalls, um das Eindringen von Würmern, Trojanern, Adware oder Viren in ein System zu verhindern.

Diese Antiviren- und Anti-Malware-Software bietet verschiedene Funktionen wie das Erkennen und Identifizieren potenzieller Malware, einschließlich Tools zur Bewertung des Zustands eines Geräts. Es warnt Administratoren, wenn sie eine Malware-Infektion finden.

Die meisten der in der Softwareliste unten aufgeführten Tools sind für große Organisationen geeignet. Wenn Sie eine kostenlose Version benötigen, werfen Sie einen Blick auf die beste kostenlose Antivirensoftware.

Um sich für die Endpoint-Antivirus-Softwareliste zu qualifizieren, muss ein Produkt:

- Identifizieren Sie Malware und verfügen Sie über Funktionen, um sie zu entfernen

- Schließen Sie Antivirus- und Antispyware-Funktionen ein

- Stellen Sie den Integritätsstatus einzelner Geräte bereit

- Stellen Sie Updates bereit, wenn neue Virensignaturen erkannt werden

* Unten sind die fünf führenden Antivirensoftware aus dem Winter 2021 Grid Report von G2 aufgeführt. Einige Bewertungen können aus Gründen der Übersichtlichkeit bearbeitet werden.

1. Symantec Endpoint Protection

Symantec Endpoint Protection (SEP) schützt Ihre Endgeräte vor Malware-Angriffen, einschließlich gezielter Angriffe, Advanced Persistent Threats (APT) und Zero-Day-Bedrohungen mit einem mehrschichtigen Sicherheitsansatz.

Es vereint Einzel- und virtuellen Schutz mit einer einzigen Verwaltungskonsole und bietet eine skalierte, orchestrierte Reaktion und hohe Leistung.

Was Benutzer mögen:

„Symantec hat mit seinem zentralisierten Verwaltungsportal großartige Arbeit geleistet. Der Agent/Client selbst lässt sich einfach bereitstellen, sobald Sie die Benutzeroberfläche von Symantec verstanden haben. Die Richtlinienverwaltung könnte etwas Arbeit gebrauchen, aber angesichts der Klasse der Software deckt sie die Grundlagen und noch einige mehr ab. E-Mail-Benachrichtigungen sind für mich ein Muss, und diese Software macht das gut. Es spielt keine Rolle, ob das Ereignis automatisch behoben wurde oder nicht; Administratoren erhalten immer Benachrichtigungen.“

- Symantec Endpoint Protection Review, Chad G.

Was Benutzer nicht mögen:

„Es gibt keine Seite des Produkts, die mir nicht gefällt. Wir haben mit SEP einen hochgradigen Schutz vor Viren und Malware auf unseren Arbeitsplatz- und Client-Computern geschaffen. Daher sind wir mit dem Produkt zufrieden.“

- Symantec Endpoint Protection Review, Ali T.

2.Malwarebytes für Unternehmen

Malwarebytes Schützen Sie Unternehmen und ihre Mitarbeiter vor bösartigen Programmen, die die Cybersicherheit gefährden können. Es verfügt über erweiterte Endpunktschutzfunktionen, die Malware stoppen und verdächtige Aktivitäten mit einem Agenten mit geringem Platzbedarf blockieren.

Diese Sicherheitssoftware hilft Unternehmen, fortgeschrittene Bedrohungen schnell zu untersuchen, zu erkennen, zu beheben und sich von ihnen zu erholen, um sicherzustellen, dass kompromittierte Geräte wieder online und einsatzbereit sind.

Was Benutzer mögen:

„Sich im Dashboard anzumelden, um einen Überblick über alle meine Kunden zu erhalten, ist sehr hilfreich. Es zeigt mir, welche Endpunkte einen Neustart, einen Scan oder ein Software-Upgrade benötigen. Ich kann all diese Dinge direkt vom Dashboard aus verschieben. Ich habe auch die Möglichkeit, vom Dashboard aus mit einem einzigen Klick einen tieferen Drilldown bis zur Endpunktebene durchzuführen.“

- Malwarebytes für Business Review, Thomas K.

Was Benutzer nicht mögen:

„Die Kosten sind höher als bei anderen Endpoint-Sicherheitsprodukten, und es kann eine Weile dauern, bis ein unerfahrener Administrator versteht, wie die Cloud-Konsole richtig konfiguriert wird.“

- Malwarebytes für Business Review, Selina B.

3. ESET PROTECT Erweitert

ESET PROTECT Erweitert bietet mehrere Verteidigungsebenen, um Malware vor, während und nach der Ausführung zu erkennen. Es gleicht Leistung, Erkennung und Fehlalarme mit einem dynamischen Gleichgewicht aus maschinellem Lernen, Big Data, fortschrittlicher Verhaltensanalyse und menschlichem Fachwissen aus.

Was Benutzer mögen:

„Eset Endpoint Security hat nur geringe Auswirkungen auf PC-Ressourcen und verlangsamt den Computer nicht. Eset Endpoint Security hat uns geholfen, alle Endpunkte von einem Standort aus über die zentrale Konsole zu verwalten. Eset bietet häufige Updates, aber es stört unsere Arbeit nicht, und es verfügt auch über ein leistungsstarkes Scansystem, das das Netzwerk vor vielen Arten von Viren, Malware, Ransomware, Rootkits, Würmern und mehr schützt. Es unterstützt viele Betriebssysteme und die Implementierung ist recht einfach.“

- ESET PROTECT Advanced Review, Gayan W.

Was Benutzer nicht mögen:

„Einige der Programmaktualisierungsfunktionen sind etwas umständlich. Wir haben festgestellt, dass wir das Software-Update mehrmals ausführen müssen, um sicherzustellen, dass alles regelmäßig aktualisiert wird. Die Sache, die ich hier an dieser Funktion ändern würde, ist die Einstellung eines Updates, das veröffentlicht werden soll. Sobald eine Workstation online geht, wendet sie sich an die Verwaltungskonsole, um zu sehen, ob sie die freigegebene Software enthält. Ich denke, dies wäre ein riesiges Update für das derzeitige Setup.“

- ESET PROTECT Advanced Review, Jason R.

4. Webroot Business Endpoint Protection

Webroot Business Endpoint Protection bietet Echtzeitschutz und Bedrohungsinformationen, um Unternehmen vor diversen Bedrohungen aus dem Internet, E-Mails, Anzeigen, Anwendungen, Dateien und mehr zu schützen. In einem Fall, in dem ein System kompromittiert wird, nutzt die Software ihre einzigartige Journaling- und Rollback-Korrektur, hilft lokalen Laufwerken, die Infektion zu entfernen, und minimiert oder eliminiert die Notwendigkeit, Festplatten oder Systeme neu abzubilden.

Was Benutzer mögen:

„Die Verwaltung der Endpunkte ist mit Hilfe der zentralisierten Verwaltungskonsole einfach. Im Gegensatz zu anderen ähnlichen Schutzmaßnahmen müssen keine Serveranwendungen auf dem Gerät installiert werden. Das Portal ist webbasiert und nicht maschinenunabhängig. Es kann von überall darauf zugegriffen werden. Das Beste daran ist, dass es keinen merklichen Fußabdruck auf dem Gerät hinterlässt.

Es verlangsamt das System nicht. Die ausführbare Installationsdatei ist sehr klein. Es unterstützt eine Vielzahl von Clients, einschließlich Windows-Servern und MacOS. Die Installation ist super einfach und erfordert nur einen Klick, um vollständig zu installieren. Der Installationsschlüsselcode ist in der heruntergeladenen Client-Installationsdatei integriert.“

- Webroot Business Endpoint Protection Review, Pawan B.

Was Benutzer nicht mögen:

„Die Richtlinienhierarchie ist etwas verworren. Es gibt globale Standortrichtlinien und auch individuelle Richtlinien. Manchmal können neue Funktionen nur auf globale Richtlinien angewendet werden, was schwierig ist, wenn Sie nur lokale Gruppenrichtlinien implementiert haben.“

- Webroot Business Endpoint Protection Review, Chris S.

5. MVISION-Endpunktsicherheit

McAfee MVISION Endpoint Security nutzt maschinelles Lernen, um die neueste Bedrohung für ein Gerät zu analysieren, und erleichtert die lokale und Cloud-basierte Malware-Erkennung. Die Software hilft Benutzern, das Gerät in seinen gesunden Zustand zurückzusetzen, anstatt es neu zu erstellen oder zu reparieren. MVISION schützt Systeme und Netzwerke vor potenziellen Sicherheitsverletzungen, die durch böswillige Versuche zur Erfassung von Benutzerdaten verursacht werden.

Was Benutzer mögen:

„McAfee Endpoint Security bietet vollständige Verschlüsselung, um die unangemessene Verwendung von Daten von gestohlenen Geräten wie Computern, Laptops oder Mobiltelefonen zu verhindern. Diese Software erkennt und schützt auf einfache und benutzerfreundliche Weise vor zerstörerischen Viren. Es scannt Viren schnell und ist konsistent in seiner Aktion mit einer gut geordneten Verwaltung. McAfee verfügt über ein effizientes Passwortverwaltungstool, das zusätzlichen Schutz bietet, da es die unterbrechenden Links, Websites und Anzeigen blockiert.“

- MVISION Endpoint Security Review, Charlotte T.

Was Benutzer nicht mögen:

„Manchmal erkennt es falsche oder falsche Malware und Viren. Daher sollte es einige nützliche Funktionen bieten, damit dieses Problem gelöst werden kann. Es kann manchmal langsamer werden, da es ein großes Programm ist und aufgrund seiner schweren Prozesse. Wenn Ihre Systeme und Netzwerke gescannt werden, verlangsamt dies andere Prozesse Ihrer Systeme. Daher können Sie während des Scannens möglicherweise nicht arbeiten.“

- MVISION Endpoint Security Review, Larissa M.

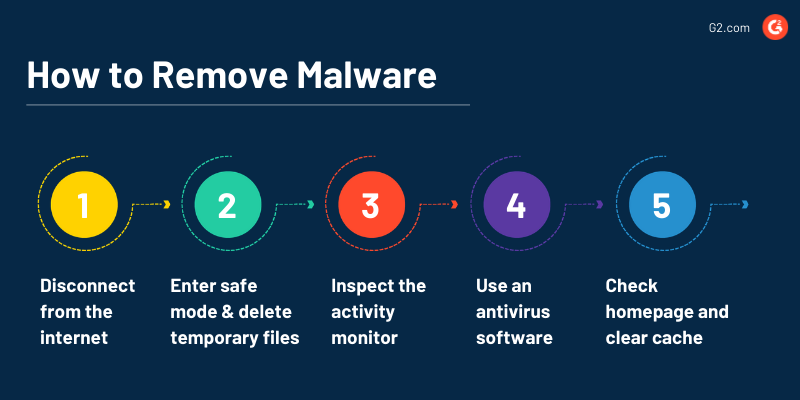

So entfernen Sie Malware

Malware kann auch nach robusten Sicherheitsmaßnahmen in Betriebssysteme eindringen.

Malware auf einem Mac mag bizarr klingen, aber in Wirklichkeit kann ihre Existenz nicht bezweifelt werden. Der Malwarebytes State of Malware Report 2021 besagt, dass Malware im Jahr 2020 1,5 % aller Mac-Erkennungen ausmachte und der Rest der Erkennungen aus potenziell unerwünschten Programmen (PUPs) und Adware bestand. Obwohl Apple strenge Sicherheitsmaßnahmen zum Schutz seiner Geräte ergreift, gibt es bestimmte Möglichkeiten, wie Malware Ihr geliebtes MacOS angreifen kann.

In ähnlicher Weise funktioniert Microsoft Windows Defender beim Schutz vor Malware am besten. Es können immer noch Lücken in Sicherheitsmaßnahmen vorhanden sein, die Malware ausnutzen kann.

Viele Malware-Anzeichen können erkennen, ob Ihr macOS-, Android-, iOS- oder Windows-Gerät anfällig für böswillige Absichten ist. Wenn Sie spekulieren, dass die Malware-Signale in Richtung Malware konvergieren, finden Sie hier fünf Möglichkeiten, wie Sie sie entfernen können.

1. Trennen Sie die Verbindung zum Internet

Indem Sie Ihr Gerät vom Zugriff auf das Internet ausschließen, können Sie den Schaden begrenzen, den die Malware kontinuierlich verursacht hat. Isolieren Sie Ihr Gerät und verhindern Sie den Datenaustausch zwischen Ihrem Gerät und dem Malware-Server.

Sie müssen offline gehen, aber geben Sie nicht Ihrem Drang nach, Ihr Gerät herunterzufahren. Es gibt Beispiele im Cyberspace, insbesondere in Fällen von Ransomware, bei der bösartige Software so programmiert ist, dass sie Ihre verschlüsselten Dateien löscht, wenn Sie das Gerät ausschalten.

Warten Sie, bis Sie das Vorhandensein von Malware mithilfe eines mit Antivirensoftware ausgestatteten Malware-Scanners bestätigt haben. Wenn Sie eine Bestätigung erhalten, wenden Sie sich an einen informierten Sicherheitsexperten, der Ihnen dabei helfen kann .

Tipp: Erfahren Sie mehr über erstklassige Kurse zur Cybersicherheitszertifizierung, um Fachwissen zu erwerben und ein erstklassiger Sicherheitsexperte zu werden.

2. Starten Sie im abgesicherten Modus und löschen Sie temporäre Dateien

Der abgesicherte Modus verwendet oder erlaubt nur die Anwendungen, die für die grundlegenden Funktionen Ihres Geräts von entscheidender Bedeutung sind. Wenn ein Angreifer Malware so programmiert hat, dass sie automatisch geladen wird, wird dies durch Aufrufen des abgesicherten Modus verhindert.

Sobald Sie sicher sind, dass Sie eine Situation vermieden haben, in der Ihre Daten durch Malware dauerhaft gelöscht werden können, können Sie Ihr Gerät neu starten. Sie können auf dem Mac in den abgesicherten Modus wechseln, indem Sie die Umschalttaste gedrückt halten, wenn Sie Ihr Gerät neu starten und das Apple-Logo angezeigt wird. Halten Sie die Umschalttaste weiterhin gedrückt, bis Sie zu Ihrer Anmeldeseite wechseln, und lassen Sie dann die Taste los.

Wenn Sie ein Windows 10-Benutzer sind, können Sie auf die Windows -Schaltfläche klicken und zu Power wechseln . Halten Sie die Umschalttaste gedrückt und starten Sie neu. Wählen Sie Fehlerbehebung und gehen Sie zu den erweiterten Optionen, wo Sie die Starteinstellungen finden. Klicken Sie unter Starteinstellungen auf Neustart, und Sie finden verschiedene Optionen zum Starten im abgesicherten Modus.

Stellen Sie sicher, dass Sie sich nicht bei Ihrem Konto anmelden oder auf „Passwort anzeigen“ klicken, wenn die Malware noch vorhanden ist. Es ist ratsam, sich von sensiblen Konten fernzuhalten, um die Offenlegung von Informationen zu verhindern.

Wenn Sie in den abgesicherten Modus gewechselt sind, entfernen Sie temporäre Dateien auf Ihrem System. Das Löschen temporärer Dateien hilft dabei, die Virensuche zu beschleunigen, und entfernt möglicherweise sogar die Malware, wenn sie so programmiert wurde, dass sie während des Bootens gestartet wird.

Um die temporären Dateien in Microsoft Windows zu entfernen, können Sie das Datenträgerbereinigungstool verwenden. Sie finden es in den Windows-Verwaltungstools , die im Startmenü aufgeführt sind. Gehen Sie zum Datenträgerbereinigungstool, scrollen Sie durch die Dateien, um die Liste zu löschen, und wählen Sie temporäre Dateien aus.

MacOS-Benutzer können zum Hauptdesktop gehen und Umschalt+Befehl+G drücken. Geben Sie im Finder-Fenster den Befehl ~/Library/Caches ein und tippen Sie auf Los . Sie finden ein neues Fenster mit den temporären Dateien des Mac. Wählen Sie alle Dateien mit Befehl+A aus und drücken Sie dann Befehl+Löschen. Du musst hier das Passwort deines Macs eingeben, um das Löschen temporärer Dateien abzuschließen.

3. Überprüfen Sie die Aktivitätsanzeige Ihres Geräts

Malware stiehlt eine erhebliche Menge an Rechenleistung von Ihrem Gerät. Wenn Sie Ihren Aktivitätsmonitor überprüfen, können Sie die Anwendungen sehen, die eine fragwürdige CPU-Auslastung haben. Wenn Sie eine Anwendung nicht verwenden und viel Rechenleistung verbraucht, bedeutet dies einfach, dass etwas nicht stimmt. Dahinter kann bösartiger Code stecken, der daran arbeitet, in Ihre Informationen einzudringen.

Wenn Sie etwas Verdächtiges auf Ihrem Gerät entdecken, beenden Sie bösartige Anwendungen sofort, um Schäden zu vermeiden.

4. Verwenden Sie Antivirensoftware

Sobald Sie Beweise für Malware auf Ihrem Gerät gesammelt haben, ist es an der Zeit, diese zu ermitteln. Sie können Antivirensoftware verwenden, die mit Malware-Entfernungsfunktionen ausgestattet ist, um verschiedene Malware-Typen zu erkennen und zu entfernen, die Ihr Gerät angreifen.

Antivirenprogramme können standardmäßige bösartige Entitäten auf Ihrem Gerät abfangen und Sie vor ausgehenden Bedrohungen schützen. Wenn die Art von Malware, mit der Sie es zu tun haben, gerade erst in den Cyberspace eingedrungen ist, müssen Sie sich möglicherweise ein On-Demand-Antivirenprogramm besorgen, das über eine aktualisierte Bedrohungsdatenbank verfügt.

5. Überprüfen Sie die Homepage Ihres Browsers und leeren Sie den Cache

Malware kann die Homepage Ihres Browsers ändern, um Ihr Gerät erneut zu infizieren. Stellen Sie die Authentizität Ihrer Homepage sicher, damit Sie die Bedrohung beseitigen können, falls sie weiterhin besteht.

Mit diesen Schritten können Sie die Authentizität der Homepage überprüfen und den Cache in Google Chrome und Safari löschen:

1. Suchen Sie die Option zum Überprüfen Ihrer Homepage auf der Registerkarte "Suchmaschine", die unter den Google Chrome-Einstellungen aufgeführt ist. Für Safari können Sie relevante Änderungen im Abschnitt „Einstellungen“ unter „Allgemeine Einstellungen“ vornehmen.

2. Suchen Sie in den Datenschutz- und Sicherheitseinstellungen von Google Chrome nach dem Abschnitt zum Löschen des Browserverlaufs und setzen Sie ein Häkchen bei zwischengespeicherten Bildern und Dateien. Gehen Sie für Safari zu den Einstellungen, tauchen Sie in den Datenschutz ein, verwalten Sie Website-Daten und wählen Sie die Option „Alle entfernen“.

Das Entfernen von Malware folgt der gleichen Grundidee für Windows und Mac, unterscheidet sich jedoch im Entfernungsprozess. Beispielsweise benötigen Sie andere Funktionen, um in den abgesicherten Modus von Mac zu wechseln als Windows.

Schützen Sie Ihre Geräte und Ihr Netzwerk

Nachdem Sie nun den Prozess zum Entfernen von Malware durchlaufen haben, beginnen Sie damit, Ihre Ressourcen mit führender Antivirensoftware auf dem Markt vor Malware-Bedrohungen zu schützen.

Sie fragen sich, was Sie tun werden, wenn Malware in Ihre Vermögenswerte eindringt und Ihre Sicherheit gefährdet? Erfahren Sie mehr über die Reaktion auf Vorfälle, um die genauen Schritte zu verstehen, die Sie befolgen sollten, um einen Sicherheitsvorfall zu behandeln.