¿Qué es el reenvío de puertos? - Una guía para principiantes

Publicado: 2021-01-01Para la mayoría de las personas, la creación de redes es un espacio de conocimiento complejo y matizado; lo único más abundante que el estado general de confusión es el gran volumen de siglas.

No es un tema fácil de entender y, francamente, están sucediendo tantas cosas dentro de ese espacio que es difícil tener un conocimiento profundo sin décadas de estudio y experiencia.

No todos tenemos ese tipo de tiempo en nuestras manos. Lo que necesitamos es una forma más sencilla de comprender los conceptos básicos y visualizar fácilmente un concepto para que podamos comprender mejor los impactos de las redes. Estamos aquí para ayudarte con eso. Específicamente, exploremos el concepto de reenvío de puertos, revisemos algunas aplicaciones y, con suerte, al final del viaje, se sentirá un poco más cómodo con este acrónimo fiesta de un concepto.

SUGERENCIA: aprenda cómo el software de reenvío de puertos y copia de seguridad pueden funcionar juntos para acceder a sus archivos y datos desde cualquier dispositivo conectado a la red. |

¿Qué es el reenvío de puertos?

Antes de profundizar demasiado, definámoslo.

Reenvío de puertos definido

El reenvío de puertos, a veces llamado mapeo de puertos, permite que las computadoras o servicios en redes privadas se conecten a través de Internet con otras computadoras o servicios públicos o privados.

El reenvío de puertos se logra mediante la creación de una asociación llamada mapa entre la dirección de protocolo de Internet (IP) de red de área amplia (WAN) pública de un enrutador y una dirección IP de red de área local (LAN) privada para un dispositivo en esa red privada.

La bocanada de siglas es un poco confusa, así que démonos un marco de referencia más simple.

El video anterior de Issac's Computing Tips hace un excelente trabajo al explicar el reenvío y el mapeo de puertos.

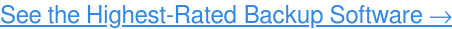

El operador automático de reenvío de puertos de Internet

Piense en el enrutador de su red privada como una centralita o, tal vez un poco más a la velocidad actual, como un operador automático. La voz que escuchas cuando llamas a algún lugar que te da opciones sobre con quién hablar...

- "Presione cero para hablar con un representante".

- "Si conoce la extensión de su grupo, ingrésela ahora".

... eso es un asistente automático.

Cuando entra una llamada en el operador automático, debe redirigirse. El operador automático usa su entrada, la extensión, como un identificador para ayudar a redirigir la llamada al destino correcto. Una vez que se recibe esa extensión, la llamada pasa al teléfono de esa extensión.

Del mismo modo, si desea realizar una llamada saliente desde la red de la centralita a un número diferente, la centralita puede mostrar su número de teléfono interno como el número de teléfono del conmutador principal. Esto se denomina máscara de número de teléfono externo y se usa para proteger el número de teléfono interno y la extensión para que no se compartan. Después de enmascarar el número interno, la llamada sale y el receptor solo ve el número de la centralita.

Reenvío de puertos, explicado

Una "LAN privada" podría ser el Wi-Fi de su hogar, el Wi-Fi de su oficina o incluso el Wi-Fi gratuito en una cafetería. Por lo general (pero no siempre) requiere una contraseña o alguna forma de autenticación para conectarse. Una vez conectado, a su dispositivo (computadora portátil, teléfono celular, tableta, etc.) se le asigna una dirección IP en esa red a través de un proceso llamado DHCP (Protocolo de configuración dinámica de host). Esa dirección IP es única para su dispositivo en la red, lo cual es importante para que el enrutador identifique el dispositivo.

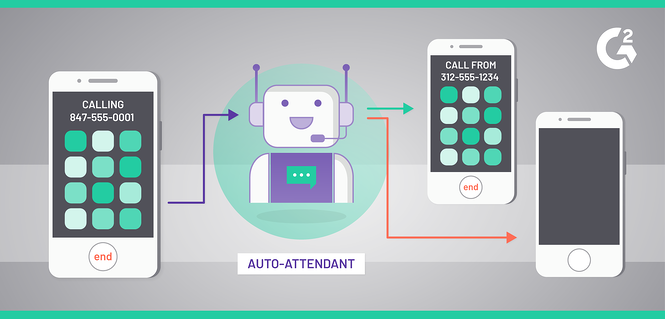

Cuando desea conectarse a Internet, por ejemplo, para revisar su correo electrónico, visitar las redes sociales o acceder al almacenamiento de archivos en la nube, se envía una solicitud de conexión desde su dispositivo al enrutador , que detalla la dirección IP de su dispositivo y un puerto asociado para la solicitud. Su dispositivo es el host o la fuente de la conexión. Luego, el enrutador lee la solicitud y enmascara ( mapea ) la dirección IP y el puerto de su dispositivo con la dirección IP pública del enrutador y un puerto relevante. (Si tiene especial curiosidad, aquí está la lista completa de registro de puertos de la ICANN). Después de enmascarar la dirección IP de su host con la dirección IP pública del enrutador, envía la solicitud de conexión a su destino.

Hay un detalle importante involucrado en el envío de esa solicitud de conexión: el enrutador debe recordar cómo asignó la dirección IP y el puerto de su dispositivo a los suyos. Aquí es donde entra en juego una tabla de traducción de direcciones de red (NAT). Las tablas NAT almacenan información sobre qué mapas se realizan durante una conexión.

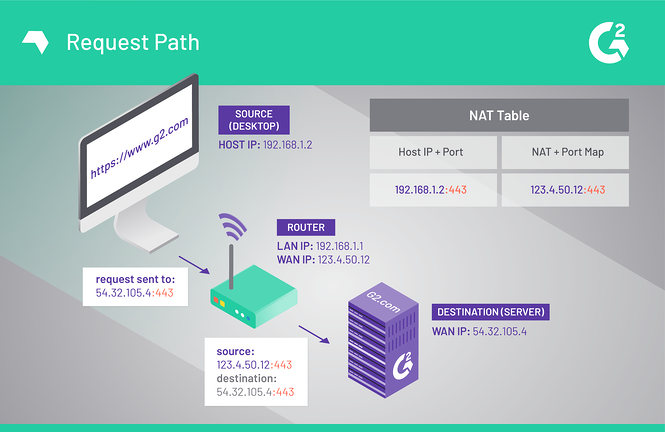

Una vez que una solicitud llega a su destino, ese destino necesitará enviar información a su dispositivo para que pueda verla. El destino realiza una solicitud de conexión al enrutador con la dirección IP del enrutador y un puerto específico . El enrutador verifica la tabla NAT para la combinación específica de dirección IP/puerto para ver si hay una conexión abierta . Si lo hay, la solicitud se transmite al dispositivo correcto en la red interna. Una vez que se cierra esa conexión, se elimina la entrada de la conexión en la tabla.

¿Por qué es importante el reenvío de puertos?

El reenvío de puertos es fundamental para el acceso remoto a elementos en redes privadas. Dado que existen cortafuegos para mantener alejados a los visitantes no deseados, los visitantes que desea ingresar necesitarán una forma de hacerlo. Saber la dirección IP no es suficiente: las solicitudes también deben dirigirse al puerto correcto. Esta información adicional requerida ayuda a mantener alejados a los visitantes no deseados y agrega una capa adicional de seguridad contra los ataques DDoS (denegación directa de servicio).

El reenvío de puertos funciona increíblemente bien junto con varios software de gestión de identidad. El software de autenticación multifactor, las soluciones de inicio de sesión único y similares crean una capa adicional de seguridad para permitir que los visitantes ingresen a áreas particularmente seguras, como servidores de archivos y bases de datos.

¿Dónde se utiliza el reenvío de puertos?

Si bien los siguientes ejemplos están lejos de ser completos, deberían darle una buena idea de algunas áreas en las que el reenvío de puertos aumenta la eficacia y mejora el funcionamiento diario tanto para los clientes como para su empresa.

copias de seguridad

Ya sean archivos, servidores o clones de discos duros, hay algo que decir sobre poder acceder a sus copias de seguridad desde cualquier lugar con una conexión a Internet. El reenvío de puertos hace que incluso algunas de sus copias de seguridad más difíciles de alcanzar puedan ser accedidas desde cualquier lugar por aquellos con la autenticación adecuada.

Escritorios virtuales

No todos los escritorios de las computadoras se almacenan localmente. En implementaciones técnicas a gran escala, como hospitales o universidades, los escritorios de las computadoras se almacenan de manera más efectiva en entornos de nube. El reenvío de puertos ayuda a los usuarios a acceder a sus propios escritorios virtuales o VDI desde cualquier computadora que necesiten en el sitio.

| Sugerencia: Explore casos de uso de infraestructura de escritorio virtual para ver si puede implementar VDI en su empresa. |

cctv y seguridad

El reenvío de puertos le permite vigilar las cosas desde cualquier lugar. Comercial o residencial, puede acceder fácilmente a sus fuentes de seguridad privada desde cualquier ubicación.

Servidores de juegos

El reenvío de puertos no es solo para negocios. ¿Quién dice que no podemos divertirnos un poco? Echa un vistazo a la función de autocompletar para "reenvío de puertos" en los motores de búsqueda.

Sí, lo estás leyendo correctamente. Uno de los usos más populares del reenvío de puertos es en los juegos. Allí, el reenvío de puertos es ventajoso para alojar servidores de juegos privados.

Si bien esto es principalmente en un sentido casual para tener juegos o mapas privados entre un grupo de amigos, las empresas también pueden aprovechar esto para organizar juegos o torneos benéficos.

¿Listo para aprender más sobre servidores de red y otros temas de TI?

Consulte nuestra guía de comparación de servidores web y servidores de aplicaciones para principiantes.