Co to jest przekierowanie portów? - Przewodnik dla początkujących

Opublikowany: 2021-01-01Dla większości ludzi networking to złożona, zniuansowana przestrzeń wiedzy; jedyną rzeczą, która jest bardziej obfita niż ogólny stan zamętu, jest sama liczba akronimów.

Nie jest to łatwy temat do zrozumienia i szczerze mówiąc, w tej przestrzeni dzieje się tak wiele, że trudno jest mieć dogłębną wiedzę bez dziesięcioleci studiów i doświadczenia.

Nie wszyscy mamy taki czas w naszych rękach. Potrzebujemy prostszego sposobu zrozumienia podstaw i łatwej wizualizacji koncepcji, abyśmy mogli lepiej zrozumieć wpływ sieci. Jesteśmy tutaj, aby Ci w tym pomóc. W szczególności przyjrzyjmy się koncepcji przekierowania portów, sprawdźmy niektóre aplikacje i miejmy nadzieję, że pod koniec podróży poczujesz się trochę bardziej komfortowo dzięki temu akronimowi fiesty koncepcji.

WSKAZÓWKA: Dowiedz się, jak oprogramowanie do przekierowania portów i tworzenia kopii zapasowych może ze sobą współpracować, aby uzyskać dostęp do plików i danych z dowolnego urządzenia podłączonego do sieci. |

Co to jest przekierowanie portów?

Zanim zanurkujemy zbyt głęboko, zdefiniujmy to.

Zdefiniowano przekierowanie portów

Przekazywanie portów, czasami nazywane mapowaniem portów, umożliwia komputerom lub usługom w sieciach prywatnych łączenie się przez Internet z innymi komputerami lub usługami publicznymi lub prywatnymi.

Przekierowanie portów osiąga się poprzez utworzenie skojarzenia zwanego mapą między publicznym adresem IP (IP) sieci rozległej (WAN) routera a prywatnym adresem IP sieci lokalnej (LAN) dla urządzenia w tej sieci prywatnej.

Usta pełne akronimów są nieco mylące, więc podajmy sobie prostszy układ odniesienia.

Powyższy film z porad Issac Computing Tips świetnie radzi sobie z wyjaśnieniem przekierowania portów i mapowania.

Automatyczna sekretarka przekierowania portów Twojego internetu

Pomyśl o routerze dla Twojej sieci prywatnej jak o centralce lub, może trochę bardziej do dzisiejszej prędkości, o automatycznej sekretarce. Głos, który słyszysz, gdy dzwonisz w miejsce, które daje Ci opcje, z kim możesz porozmawiać...

- „Naciśnij zero, aby porozmawiać z przedstawicielem”.

- „Jeśli znasz numer wewnętrzny swojej drużyny, wprowadź go teraz”.

...to jest automatyczna sekretarka.

Gdy połączenie przychodzi do automatycznej sekretarki, musi zostać przekierowane. Automatyczna sekretarka używa Twoich danych wejściowych, rozszerzenia, jako identyfikatora, który pomaga przekierować wywołanie do właściwego celu. Po odebraniu tego numeru wewnętrznego połączenie jest przekazywane do telefonu tego numeru wewnętrznego.

Podobnie, jeśli chcesz nawiązać połączenie wychodzące z sieci centrali na inny numer, centrala może zamiast tego wyświetlić wewnętrzny numer telefonu jako numer telefonu centrali. Nazywa się to maską zewnętrznego numeru telefonu i służy do ochrony wewnętrznego numeru telefonu i numeru wewnętrznego przed udostępnieniem. Po zamaskowaniu numeru wewnętrznego połączenie zostaje wygaszone, a odbiorca widzi tylko numer centrali.

Przekazywanie portów, wyjaśnione

„Prywatna sieć LAN” może być domową siecią Wi-Fi, biurową siecią Wi-Fi, a nawet bezpłatną siecią Wi-Fi w kawiarni. Zwykle (ale nie zawsze) do połączenia wymagane jest hasło lub jakaś forma uwierzytelniania. Po podłączeniu Twoje urządzenie — laptop, telefon komórkowy, tablet itp. — otrzymuje adres IP w tej sieci w procesie zwanym DHCP (Dynamic Host Configuration Protocol). Ten adres IP jest unikalny dla Twojego urządzenia w sieci, co jest ważne dla routera w identyfikacji urządzenia.

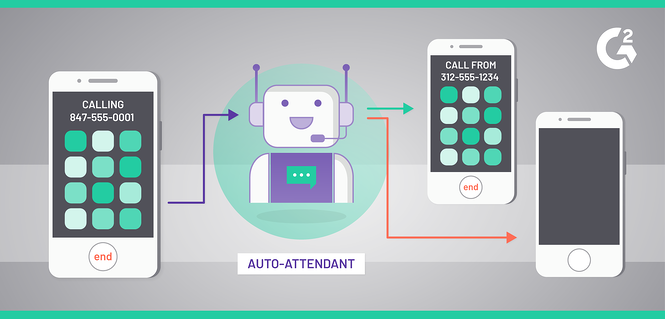

Gdy chcesz połączyć się z Internetem — na przykład, aby sprawdzić pocztę e-mail, odwiedzić media społecznościowe lub uzyskać dostęp do przechowywania plików w chmurze — z urządzenia do routera wysyłane jest żądanie połączenia z wyszczególnieniem adresu IP urządzenia i powiązanego portu dla prośba. Twoje urządzenie jest hostem lub źródłem połączenia. Następnie router odczytuje żądanie i maskuje ( mapuje ) adres IP i port urządzenia za pomocą publicznego adresu IP routera i odpowiedniego portu. (Jeśli jesteś szczególnie ciekawy, oto pełna lista rejestracji portów ICANN.) Po zamaskowaniu adresu IP hosta za pomocą publicznego adresu IP routera, wysyła żądanie połączenia do miejsca docelowego.

Istnieje ważny szczegół związany z wysyłaniem tego żądania połączenia: router musi pamiętać, w jaki sposób zmapował adres IP i port urządzenia na własne. W tym miejscu do gry wkracza tabela translacji adresów sieciowych (NAT). Tabele NAT przechowują informacje o tym, jakie mapy są tworzone podczas połączenia.

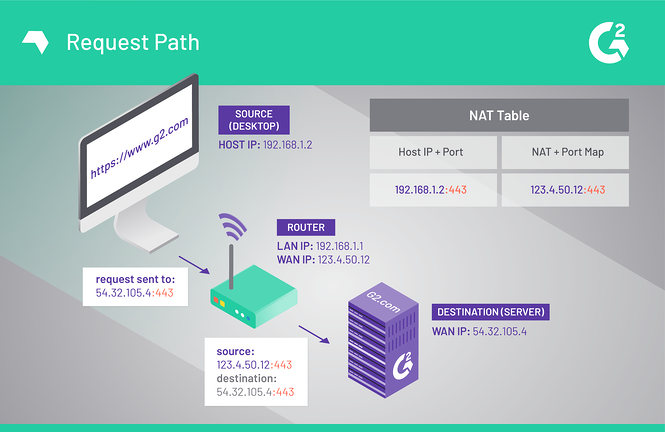

Gdy żądanie dotrze do miejsca docelowego, to miejsce docelowe będzie musiało wysłać informacje z powrotem do urządzenia, abyś mógł je zobaczyć. Miejsce docelowe wysyła żądanie połączenia z powrotem do routera z adresem IP routera i określonym portem . Router sprawdza w tabeli NAT konkretną kombinację adresu IP/portu , aby sprawdzić, czy jest otwarte połączenie . Jeśli tak, żądanie jest następnie przekazywane do właściwego urządzenia w sieci wewnętrznej. Po zamknięciu tego połączenia wpis połączenia w tabeli jest usuwany.

Dlaczego przekierowanie portów jest ważne?

Przekazywanie portów ma kluczowe znaczenie dla zdalnego dostępu do elementów w sieciach prywatnych. Ponieważ zapory ogniowe istnieją, aby powstrzymać niechcianych gości, odwiedzający, do których chcesz się dostać, będą potrzebować sposobu, aby to zrobić. Znajomość adresu IP nie wystarczy: żądania muszą być również kierowane do właściwego portu. Te dodatkowe wymagane informacje pomagają trzymać niechcianych gości z daleka i dodają kolejną warstwę zabezpieczeń przed atakami DDoS (bezpośrednia odmowa usługi).

Przekierowanie portów działa niesamowicie dobrze wraz z różnymi programami do zarządzania tożsamością. Oprogramowanie do uwierzytelniania wieloskładnikowego, rozwiązania do jednokrotnego logowania i tym podobne tworzą dodatkową warstwę bezpieczeństwa umożliwiającą odwiedzającym dostęp do szczególnie bezpiecznych obszarów, takich jak serwery plików i bazy danych.

Gdzie jest używane przekierowanie portów?

Chociaż poniższe przykłady nie są wyczerpujące, powinny dać ci dobre wyobrażenie o niektórych obszarach, w których przekierowanie portów zwiększa skuteczność i poprawia codzienne funkcjonowanie zarówno klientów, jak i Twojej firmy.

Kopie zapasowe

Niezależnie od tego, czy są to pliki, serwery czy klony dysków twardych, jest coś, co można powiedzieć o możliwości dostępu do kopii zapasowych z dowolnego miejsca z połączeniem internetowym. Przekierowanie portów sprawia, że nawet niektóre z trudniej dostępnych kopii zapasowych mogą być dostępne z dowolnego miejsca przez osoby z odpowiednim uwierzytelnieniem.

Pulpity wirtualne

Nie wszystkie komputery stacjonarne są przechowywane lokalnie. W przypadku wdrożeń technicznych na dużą skalę, takich jak szpitale czy uniwersytety, komputery stacjonarne są efektywniej przechowywane w środowiskach chmurowych. Przekierowanie portów pomaga użytkownikom uzyskać dostęp do ich własnych wirtualnych pulpitów lub VDI z dowolnego komputera, którego potrzebują na miejscu.

| Wskazówka: poznaj przypadki użycia infrastruktury pulpitów wirtualnych, aby sprawdzić, czy możesz wdrożyć VDI w swojej firmie. |

CCTV i ochrona

Przekierowanie portów pozwala mieć oko na rzeczy z dowolnego miejsca. Firma lub mieszkanie, możesz łatwo uzyskać dostęp do prywatnych kanałów bezpieczeństwa z dowolnego miejsca.

Serwery gier

Przekierowanie portów to nie tylko biznes. Kto powiedział, że nie możemy się trochę zabawić? Sprawdź autouzupełnianie dla „przekierowywania portów” w wyszukiwarkach.

Tak, dobrze to czytasz. Jednym z najpopularniejszych zastosowań przekierowania portów jest granie. Tam przekierowanie portów jest korzystne dla hostowania prywatnych serwerów gier.

Chociaż ma to miejsce głównie w przypadku prywatnych gier lub map w grupie znajomych, firmy mogą również wykorzystać to do organizowania gier charytatywnych lub turniejów.

Chcesz dowiedzieć się więcej o serwerach sieciowych i innych tematach IT?

Sprawdź nasz przewodnik porównujący serwer WWW i serwer aplikacji dla początkujących.