7 godnych uwagi wskazówek, jak wybrać najlepszą sieć VPN do pracy zdalnej

Opublikowany: 2020-07-03Świat biznesu bardzo się rozwinął w ciągu ostatniej dekady. W dzisiejszych czasach ludzie pracują w domu i nadal osiągają oczekiwane rezultaty. Ostatnio wiele osób na całym świecie próbowało również pracować z domu z powodu epidemii COVID-19. Dlatego wszyscy żyjemy w czasach, w których wiedza o tym, jak pracować w domu, jest niezbędna. Jednym z narzędzi, z którego obecnie korzysta większość pracowników, do całej ich pracy zdalnej jest VPN. W tym artykule przyjrzymy się najważniejszym funkcjom sieci VPN, których należy szukać, aby zapewnić Ci skuteczną. Więc czytaj dalej.

- Co to jest VPN i do czego jest potrzebny?

- 1. Bezpieczeństwo techniczne

- 2. Polityka prywatności

- 3. Lokalizacja i jurysdykcja

- 4. Własność i model biznesowy

- 5. Duży zasięg urządzenia

- 6. Ogromna sieć serwerów

- 7. Prędkość

- Określanie swoich standardów

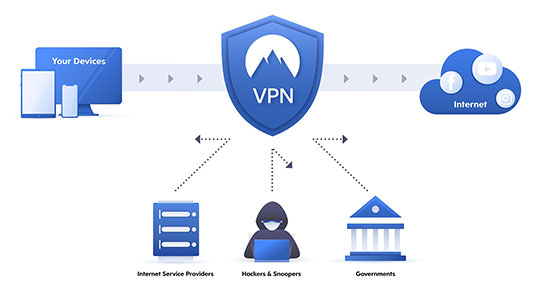

Co to jest VPN i do czego jest potrzebny?

VPN (Virtual Private Network) to specjalne oprogramowanie, które zabezpiecza Twoje dane i chroni przed hakerami podczas przeglądania Internetu. Możesz go również użyć, aby uzyskać dostęp do niektórych zablokowanych witryn i ukryć swoją aktywność online przed cyberprzestępcami, zwłaszcza jeśli łączysz się z publiczną siecią WIFI.

Skoro już wiesz, czym jest VPN i jakie są jego zastosowania, przyjrzyjmy się najważniejszym funkcjom, które sprawiają, że jest ona dobra, dobrze?

Zalecane dla Ciebie: VPN kontra proxy: jakie są różnice? Który jest lepszy?

1. Bezpieczeństwo techniczne

Szyfrowanie VPN jest jedną z najważniejszych funkcji, których powinieneś szukać. Zasadniczo szyfrowanie odnosi się do konwersji danych do bardziej złożonego formatu, którego inne osoby nie mogą zrozumieć. To wyjaśnia, dlaczego większość profesjonalistów uwielbia VPN ze świetnym szyfrowaniem, ponieważ zapewnia bezpieczeństwo ich kluczowych plików.

Szyfrowanie kluczem symetrycznym i szyfrowanie kluczem publicznym

Dwa główne typy szyfrowania, o których powinieneś wiedzieć, to szyfrowanie kluczem symetrycznym i szyfrowanie kluczem publicznym. Szyfrowanie symetryczne polega głównie na udostępnianiu przez urządzenie jednego klucza do szyfrowania i odszyfrowywania danych. Jeśli inne osoby nie mają dokładnie tego klucza, nie mogą uzyskać dostępu do Twoich danych. Oznacza to lepsze bezpieczeństwo.

Szyfrowanie kluczem publicznym jest zupełnie inne, ponieważ każde urządzenie musi używać kombinacji klucza publicznego i prywatnego. Tak więc jedno urządzenie używa Twojego klucza prywatnego do szyfrowania danych, podczas gdy drugie komputer odszyfrowuje je za pomocą klucza publicznego.

HTTPS, TLS i SSL

Jeśli spędzasz większość czasu w Internecie, zauważyłeś „HTTPS” ( wiki ) na pasku adresu. Jest to uważane za znak bezpiecznej witryny, ponieważ pokazuje, że witryna korzysta z TLS (Transport Layer Security) i SSL (Secure Socket Layer). TLS opiera się głównie na SSL. Tak więc SSL łączy szyfrowanie z kluczem publicznym i symetrycznym, aby zapewnić skuteczne bezpieczeństwo.

TLS i SSL mogą nie zawsze być skuteczne, w czym pojawia się PFS ( wiki ). W przypadku PFS dla każdej sesji używany jest unikalny klucz szyfrowania. Klucz jest zawsze usuwany po sesji. Tak więc, nawet jeśli hakerzy już znaleźli sposób na wejście do sesji, nadal nie mogą uzyskać dostępu do twoich plików, ponieważ za każdym razem będziesz używać innych kluczy.

Inne czynniki

Oprócz bezpieczeństwa technicznego ważne jest, aby wybrać VPN, który umożliwia anonimowe płatności. Dzieje się tak, ponieważ istnieje kompleksowa polityka dotycząca ujawniania luk w zabezpieczeniach.

Sieci VPN o niskiej jakości są bardziej podatne na wyciek twojego adresu IP i DNS. Jeśli tak się stanie, Twój dostawca usług internetowych lub jakakolwiek inna osoba mająca dostęp do Twojej sieci może zauważyć te wycieki i wykorzystać je jako okazję do zaatakowania Twojego komputera. Dlatego jeśli zauważysz, że VPN wycieka z Twojego adresu IP i DNS, jest to bezużyteczne, ponieważ nie może zagwarantować prywatności.

Ostatecznie każda bezpieczna usługa VPN powinna mieć doskonałe i wyrafinowane środki zapewniające bezpieczeństwo danych podczas przeglądania sieci. Bardzo ważne jest przetestowanie każdej sieci VPN pod kątem wycieków przed jej użyciem. Możesz także sprawdzić, czy szanowane strony trzecie rozpoznają tę sieć VPN i potwierdzają jej skuteczność w zapewnianiu bezpieczeństwa online.

2. Polityka prywatności

Skuteczna sieć VPN powinna mieć politykę zerowych logów. Oznacza to, że VPN obiecuje nie przechowywać żadnych informacji poza danymi logowania. Tak więc żadne informacje o użytkowaniu, znaczniki czasu ani żadne informacje identyfikujące nie będą przechowywane przez tę sieć VPN. Wybierając usługę VPN z polityką zerowych logów, możesz zagwarantować, że wszelkie krytyczne informacje dotyczące Twoich projektów nie dostaną się w niepowołane ręce.

Istnieją różne rodzaje zasad dzienników. Zawierają:

A. Dzienniki użytkowania

Dzienniki te zwykle przechowują informacje zebrane podczas korzystania z Internetu, takie jak adres IP, czasy połączeń i historia. Dzienniki użytkowania kojarzą się głównie z niską jakością lub darmowymi sieciami VPN.

B. Dzienniki połączeń

Dzienniki połączeń zwykle gromadzą dane dotyczące sposobu ukrywania adresu IP. Dlatego jeśli użyłeś VPN do ukrycia swojego adresu i wydajesz się być w różnych miejscach na całym świecie, informacje te zostaną znalezione w tych dziennikach.

C. Dzienniki błędów

Dzienniki błędów zawierają głównie informacje o błędach pojawiających się podczas korzystania z VPN. Chociaż Twoja nazwa użytkownika i adres IP mogą być również zbierane, nie musisz się martwić, ponieważ te dzienniki służą do poprawy komfortu użytkowania.

VPN może również przechowywać obciążenie serwera, lokalizację serwera lub wykorzystanie przepustowości. Informacje te są zwykle wykorzystywane do zapewnienia skutecznego zapewnienia obiecanej prywatności. Dlatego bardzo ważne jest, aby zapytać o dokładny typ danych, które zbiera dana sieć VPN. W ten sposób możesz być pewien, czy tego potrzebujesz, zwłaszcza jeśli masz do czynienia głównie z bardzo tajnymi projektami, które wymagają zwiększonej prywatności.

Jeśli usługa VPN nie chce udostępniać wszystkich informacji o danych, które rejestruje zarówno przed, jak i po sesji, prawdopodobnie nie jest tego warta. Możesz także poszukać recenzji VPN online, które pomogą Ci sprawdzić, czy ta usługa VPN nie zapewnia obiecanego poziomu prywatności. W ten sposób możesz mieć pewność, że VPN będzie dla Ciebie działać.

Jeśli usługa VPN oferuje Ci politykę prywatności, przejrzyj ją całkowicie i ostrożnie. Dzięki temu możesz zobaczyć, jaki rodzaj danych przechowuje VPN, dzięki czemu możesz łatwo zdecydować, czy je wybrać, czy nie.

Możesz chcieć: Czy powinieneś wybrać oprogramowanie antywirusowe czy VPN? Dowiedzmy Się!

3. Lokalizacja i jurysdykcja

Zazwyczaj nie powinieneś martwić się o swoją jurysdykcję, jeśli Twoja sieć VPN jest skuteczna. Zamiast tego musisz dowiedzieć się, czy Twój dostawca VPN ma jasną procedurę odpowiadania władzom na wypadek, gdyby spytały o zasady rejestrowania. Powinieneś również sprawdzić, czy usługa VPN ma nakaz gwarancji i inne określone środki na stronie internetowej. W ten sposób będziesz mieć pewność, że kluczowe informacje od Twoich klientów będą bezpieczne, nawet jeśli ktoś wszedł na stronę.

Rozsądnie jest również sprawdzić, gdzie znajduje się dostawca VPN, jakie są przepisy obowiązujące w tym kraju i czy firma miała w przeszłości problemy z władzami. Dzięki temu możesz uniknąć ryzykownych firm i wybrać najlepszą usługę.

Co ważniejsze, powinieneś poszukać sieci VPN, która umożliwia łączenie się z lokalizacjami poza oczami 5, 9 i 14. Miejsca w tych oczach są zawsze pod obserwacją, co utrudnia zachowanie anonimowości. Ponadto krytyczne dane Twojego klienta mogą być bardziej narażone, jeśli korzystasz z sieci VPN, która nie zezwala na lokalizacje poza 5 oczami i resztą.

4. Własność i model biznesowy

Ważne jest, aby poprosić dostawcę VPN o jasne wyjaśnienie, w jaki sposób zarabia pieniądze i jak przetwarzane są dane finansowe. Dobra i godna zaufania sieć VPN powinna zarabiać tylko dzięki subskrypcjom użytkowników, a nie sprzedawać ważnych danych. Dlatego pamiętaj, aby zawsze sprawdzać, kto jest właścicielem VPN i czy możesz mu zaufać, podając najważniejsze dane, takie jak numery kont, gdy wysyłasz je swoim klientom i szefom.

Jedyną czerwoną flagą, na którą musisz zwrócić uwagę, jest firma, której nazwy prawne i marki nie pasują do siebie. To pokazuje, że dostawcy nie można ufać. Powinieneś również dowiedzieć się, czy inne podmioty inwestują lub kontrolują usługi VPN. Upewnij się, że sprawdziłeś, czy te firmy zainwestowały również w inne produkty i czy dzielą się między sobą jakimikolwiek informacjami. Pomoże Ci to uzyskać więcej szczegółów i wybrać najbardziej godnego zaufania dostawcę.

5. Duży zasięg urządzenia

6. Ogromna sieć serwerów

7. Prędkość

Możesz także polubić: VPN vs RDS vs VDI: co wybrać, aby uzyskać bezpieczny dostęp zdalny?

Określanie swoich standardów

VPN mogą być używane z bardzo różnych powodów. Niezależnie od tego, czy chcesz, aby VPN pomagał Ci wyszukiwać i utrzymywać szczegóły w tajemnicy, czy torrentować po pracy, musisz upewnić się, że płacisz za usługę, która dokładnie to zapewnia. Dlatego upewnij się, że sprawdziłeś, czy ma istotne funkcje, takie jak bezpieczeństwo techniczne i prywatność, a także rozważ takie czynniki, jak obsługa klienta.

Ponadto niektóre sieci VPN zwykle specjalizują się w określonym obszarze. Niektóre mogą oferować serwery celowo do torrentowania, podczas gdy inne skupiają się bardziej na platformach streamingowych. Poszukaj sieci VPN, którą możesz doskonale wykorzystać do swojej pracy.

Praca zdalna nie była wcześniej tak powszechna, ale teraz widzisz, jak wiele osób pracuje z domu. Praca zdalna może wydawać się bardzo fajna, ale może być trudna, jeśli nie masz odpowiednich narzędzi. Potrzebujesz wysokiej jakości sieci VPN, aby umożliwić Ci doskonałą pracę i terminowe wykonanie wszystkich przydzielonych zadań. Poświęć trochę czasu, aby poszukać sieci VPN, która ma wszystkie niezbędne funkcje, aby uniknąć rozczarowań i zapewnić wydajność.

Ten artykuł został napisany przez Paula Kinyua. Paul jest profesjonalnym autorem treści/copywriterem, który pisze artykuły dotyczące bezpieczeństwa cybernetycznego, technologii i prywatności dla VPN Watch. Uwielbia też podróżować, przygody, oglądać filmy, czytać książki i ćwiczyć. Możesz śledzić go na Twitterze.