So wählen Sie ein Website-Überwachungstool aus, das Ihren Anforderungen entspricht

Veröffentlicht: 2020-10-07Sie werden von einem Alarmton geweckt und wissen nicht genau, wie spät es ist, aber draußen ist es dunkel und als Sie beginnen, das Bewusstsein wiederzuerlangen, sehen Sie, wie Benachrichtigungen eintreffen.

Irgendetwas hat Ihre Anwendung zum Absturz gebracht, und Benutzer in Europa sind ziemlich beunruhigt. Eine Stunde ist ohne Backup vergangen, ersparen Sie sich Ihren Kundendienstleiter, pflichtbewusst alle 15 Minuten zu fragen, wann Sie mit einer Rückkehr zur Normalität rechnen. Sie beide sehen zu, wie der Rest Ihres Teams aufwacht, die Neuigkeiten erhält und anfängt, mit dem Finger auf Sie zu zeigen.

Diese ganze Situation ist vermeidbar, denken Sie, wenn die vierte Stunde der Ausfallzeit ihren Höhepunkt erreicht. Wenn uns nur etwas vor unserem bevorstehenden Untergang gewarnt hätte.

Willkommen in der Welt der Website-Überwachung , in der die Anwendungsverfügbarkeit die oberste Richtlinie ist. Vielleicht war Ihr 3-Uhr-Feuer nicht ganz so, aber wenn Sie so lange in DevOps überlebt haben, hatten Sie eines – und wir wetten, dass es nicht angenehm war.

Wenn es Ihr Ziel ist, diese einzigartige Art von Schmerz zu minimieren, dann sind wir hier, um Ihnen zu helfen, den Bereitschaftsdienst ein wenig weniger lästig zu machen, mit einem leicht zu überfliegenden Leitfaden, der darlegt, was Sie von einem Webüberwachungsanbieter erwarten .

Eine umfassende Anleitung zur Auswahl eines Website-Überwachungstools

Beginnen wir mit den Grundlagen: Überwachung und Berichterstattung. Ähnlich wie bei den allsehenden Televisoren von 1984 bezieht sich Überwachung hier auf die „externe“ Überwachung Ihrer Operationen. Externe Testserver werden normalerweise verwendet, um den Status Ihrer Anwendung zu überwachen.

Rechenschaftspflicht beginnt mit Aufsicht, oder besser gesagt Beobachtbarkeit. Was können Sie anhand dessen lernen, was Ihre Infrastruktur Ihnen sagt?

Die Berichterstattung quantifiziert Ihre Verantwortlichkeit, aber eine gute Berichterstattung ist subjektiv. Einige mögen vielleicht Rohdaten, die sie in jedes Format packen können. Andere möchten automatisierte Berichte erhalten, einige sind sehr zahlenlastig, andere wünschen sich einen visuelleren Ansatz. Die Berichterstellung ist die andere Seite der Überwachung, und wenn diese beiden Elemente richtig sind, wird sichergestellt, dass Ihre Anwendung zugänglich bleibt und Ihre Service-Level-Vereinbarungen eingehalten werden.

Je besser Sie Ihre Infrastruktur verstehen, desto mehr Nutzen ziehen Sie aus der Überwachung. Anbieter analysieren häufig Schecktypen, um die Kosten niedrig zu halten. Das Verständnis der Webüberwachungsanforderungen Ihrer Infrastruktur ist eine gute Quelle für Kosteneinsparungen.

Web-Überwachung und Berichterstellung für Rechenschaftspflicht

Bei der Überwachung geht es nicht nur darum, Ihre Server-Gnome bei der Arbeit zu erwischen, sie sollte Ihnen mehr sagen, als ob der Dienst funktioniert oder nicht. Anhand von Leistungsmetriken können Sie sich ein klares Bild davon machen, wie Ihre Infrastruktur funktioniert. Vor allem bei fortgeschritteneren Checks wie Real User Monitoring (RUM) – aber dazu später mehr.

Überprüfen Sie die Statusseite Ihres Anbieters und sichten Sie die Ausfalldaten der letzten sechs bis zwölf Monate. Ist der Anbieter häufig ausgefallen? Ihre allgemeine Betriebszeit und ihr Störungsmanagement sollten Hinweise auf ihre Zuverlässigkeit geben.

Welche Arten von Website-Überwachungsprüfungen sind am nützlichsten?

Bevor Sie einen Anbieter auswählen, sollten Sie Ihre Bedürfnisse einschätzen. Antworte darauf, was würde dich mitten in der Nacht wecken? Diese Infrastruktur sollte zu den ersten Komponenten gehören, die Sie beim Testen von Anbietern konfigurieren.

Entwickeln Sie einen Angriffsplan für die Überwachung und erstellen Sie eine Liste Ihrer unverzichtbaren Dienste. Dienstleister, die feste Pläne anbieten, können hier helfen oder schaden. Gute Pläne berücksichtigen die Größe der Unternehmen, die sie nutzen. Es schadet nie, nach Ihren Optionen für Upgrades und Add-Ons zu fragen, um Ihren Plan anzupassen.

Vielleicht war der Auslöser für Ihre Suche nach einem Webmonitor ein 404- oder ein SSL-Fehler, aber lassen Sie sich Raum zum Experimentieren und Wachsen. Während Sie testen, werden Sie zweifellos zusätzliche Möglichkeiten finden, Ihr System zu überwachen und Ihre Scheckzuweisungen zu verwenden.

Basis-Checks und deren Web-Monitoring-Funktionen

Grundlegende Überprüfungen tun normalerweise nur eine Sache, wie das Überwachen einer einzelnen URL oder das Überprüfen von DNS-Einträgen. Diese Überprüfungstypen fordern normalerweise jemanden auf, nach Überwachung zu suchen, normalerweise nachdem ein Ausfall aufgetreten ist. Es ist wichtig, dies richtig zu machen.

HTTP(S), SSL, DNS und Domain Expiry sind einige gute grundlegende Überprüfungen, die Sie im Hinterkopf behalten sollten, da dies die Arten von Ausfällen sind, die der Endbenutzer tendenziell spürt. Diese Überprüfungen bilden auch das Rückgrat der Überwachung der meisten Unternehmensbenutzer. Pläne, die nur diese Schecktypen enthalten, sind starke „Starter“-Pläne für Startups und kleine Unternehmen.

HTTP(S)-Prüfungen, manchmal auch „Webüberwachung“ genannt, überwachen die Verfügbarkeit. SSL, DNS und Domain Expiry stellen in der Regel sicher, dass kritische Infrastrukturen nicht aus vermeidbaren Gründen ausfallen. Wenn Ihr Anbieter auch Leistungskennzahlen enthält, ist das ein klarer Bonus.

Stellen Sie sicher, dass Ihr Anbieter die Zustellung von Warnungen dort unterstützt, wo Sie sie benötigen. Wenn Sie einen bevorstehenden SSL-Ablauf haben, wäre es hilfreich, an der Bürokratie vorbeizuschlurfen und diese Mitteilung direkt vor die Person zu legen, die für die Verlängerung bezahlen kann, mit ausreichend Zeit für die Verlängerung. Es wäre sogar noch besser, wenn das Problem automatisch an jemand anderen eskalieren könnte, wenn mehr Fachwissen benötigt wird.

Erweiterte Überprüfungen, die jedes DevOps-Team berücksichtigen sollte

Eine erweiterte Überprüfung verwendet entweder echte Benutzerdaten oder basiert ihre Aktionen auf Benutzeraktionen. Diese komplexen Prüfungstypen erfordern normalerweise einen gewissen Einrichtungsaufwand. Die Auszahlung kann für Organisationen, die sie verwenden, enorm sein.

Erweiterte Überprüfungstypen überwachen kritische Ziele oder Navigationstrichter, wie das Einloggen oder den Kauf eines Artikels. Da sie sich wie echte Benutzer verhalten (oder manchmal Daten von diesen ziehen), vermitteln diese Prüfungen ein klares Bild der Leistung Ihrer Website unter verschiedenen Bedingungen.

Warum den Aufwand investieren, um diese Prüftypen einzurichten?

- Testen: Einblick in die Leistung neuer Funktionen und Upgrades bei gleichzeitiger Generierung vieler historischer Daten

- Erste Antwort: Ein Abbruch der Checkout-Seite kann bedeuten, dass mehr als nur eine einzige HTTP(S)-Prüfung fehlschlägt. Was fehlgeschlagen ist und wann, sind gute Indikatoren dafür, wo mit der Diagnose begonnen werden sollte.

Lernen wir James kennen und sehen, wie sich mehrere Check-Typen als nützlich erweisen:

James bringt ein neues Produkt für sein Unternehmen Edgeco auf den Markt. Dieser neue Dienst erfordert neben einer neuen Infrastruktur ein eigenes Sicherheitszertifikat. James wird diesen Dienst mit echter Benutzerüberwachung bereitstellen, damit er mehr über die frühe Benutzererfahrung erfährt. Die SSL-Überwachung stellt sicher, dass, wenn James zu anderen Projekten wechselt, sein Zertifikat über Sicherheitsvorkehrungen verfügt, um sicherzustellen, dass die Verlängerung nicht vergessen wird.

Mit einem HTTP(S)-Check, der diese URL überwacht, haben James und sein Team die Möglichkeit, als Erster zu reagieren, wenn Ausfallzeiten erkannt werden. Mithilfe einer Transaktionsprüfung kann James kritische Benutzerabläufe testen, z. B. die Anmeldung beim neuen Dienst und die Verwendung seiner Kernkomponenten.

Da James mit Real User Monitoring bereitgestellt wurde, hat sein Dienst Nutzungsstatistiken über jede Änderung gesammelt, die er und sein Team während der Lebensdauer des Dienstes vorgenommen haben. Innerhalb von sechs Monaten wird James über genügend Daten verfügen, um Leistungsprobleme in bestimmten Regionen zu identifizieren und sein Team anzuweisen, sich entsprechend zu verbessern. Kontrollebenen helfen dabei, die Verwaltung komplexer Infrastrukturen zu schützen und zu vereinfachen.

Nett zu habende Webüberwachungssoftware

Sobald Sie die Check-Typen festgelegt haben, die Sie benötigen, ist es an der Zeit, die Nice-to-have-Funktionen zu vergleichen, um Ihr Leben ein wenig einfacher zu machen. Hier gibt es eine große Differenzierung, da einige Anbieter eine Statusseite oder Integrationen als „Premium“-Angebote anbieten.

Öffentliche und private Berichterstattung

Sichtbarkeit zählt. Wer kann es sehen? Werden Führungskräfte das verstehen? Hat die Öffentlichkeit Zugang? Während eines Ausfalls wird DevOps wahrscheinlich intern und durch Benutzer unter Druck gesetzt, daher ist eine sichtbare Berichterstattung wertvoll.

Der Support funktioniert nicht kostenlos. Jedes Support-Ticket, selbst mit einer Makro-/Schnellantwort, erfordert Zeit. Jemand muss das Ticket bearbeiten, die Arbeit an einer anderen Aufgabe beenden und darauf reagieren. Erhöhen Sie Ihre Benutzerbasis um Hunderttausende oder Millionen von Benutzern, und der Support kann ganze Tage an Produktivität verlieren, wenn er die gleiche Standardantwort auf Fragen sendet, ob es nach oben oder unten geht. Ein sichtbares Reporting schafft eine Plattform, um Fragen zu beantworten und die Belastung der Support-Reaktion zu verringern.

Der sekundäre Vorteil ist das Messaging, denn die falsche Nachricht kann Ihren Ruf zerstören. Wenn Sie vor der Katastrophe stehen und sich auf Transparenz konzentrieren, werden Sie zur Nachrichtenquelle. Das ist unendlich viel besser, als einer Branche ausgeliefert zu sein, die von Kontroversen durch Klicken angetrieben wird.

Benutzerfreundlichkeit und Wert

Alles von Überwachung und Berichterstellung sieht großartig aus. Was ist mit den Einrichtungskosten ? Wie Ihr Support-Team arbeiten auch Ihre Ingenieure nicht umsonst. Selbst das Testen eines Anbieters ist mit Einrichtungskosten verbunden. Nehmen Sie sich also die Zeit, alle Ihre Anforderungen zu bewerten.

Benutzerfreundlichkeit bezieht sich auf alles, von der Kontoeinrichtung bis zum Onboarding neuer Benutzer. Während Ihrer Testversion konzentrieren Sie sich möglicherweise auf die Grundlagen und können so schnell wie möglich loslegen. Planen Sie ein langfristiges Projekt und überlegen Sie, wie Benutzer mit dem System interagieren werden.

Hilfreich bei einem Anbieterwechsel ist auch eine Import-/Exportfunktion, mit der Sie problemlos hunderte von Schecks übertragen können.

Single-Sign-On-Software (SSO) ist ein gutes Beispiel, das Ihrem Unternehmen ein gewisses Maß an Sicherheit bietet und Ihren Benutzern die Einführung erleichtert. Support-Dokumentation und allgemeine Verwendung können Ihnen helfen, die Zugänglichkeit der Software zu verstehen. Sie könnten einen anderen Benutzer einladen, um zu versuchen, einige Überprüfungen einzurichten oder Berichte abzurufen, um zu testen, wie das System aus jeder Perspektive funktioniert.

Anpassung und Beobachtbarkeit

Betrachten wir den durchschnittlichen Unternehmensanwendungsfall, bei dem mehr als 100 Monitore nicht ausgeschlossen sind. Wie sieht das Reporting für diese Art von Setup aus? Massiv, ist ein Wort. Verschachtelt, vielleicht ein anderer. Über hundert Dinge werden schwer nachzuverfolgen sein, daher sollte beim Aufbau der Beobachtbarkeit aus der Webüberwachung auch berücksichtigt werden, was Sie sehen müssen, um Ihre Arbeit zu erledigen. Wie Ihr Anbieter mit Sichtbarkeit umgeht, sagt viel über sein Hauptgeschäft aus.

Einige nützliche Funktionen, auf die Sie achten sollten, sind Tags, bei denen Sie einen Farbcode verwenden oder Team- oder interne Namenskonventionen verwenden können, um Überprüfungen zu organisieren. Möglicherweise bevorzugen Sie auch die Arbeit in der Befehlszeile, in diesem Fall ist die API ein wichtiges Feature, auf das Sie achten sollten. Stellen Sie einfach sicher, dass Sie nach potenziellen Grenzen fragen, die Sie beachten müssen, wenn Sie Ihre Optionen in Betracht ziehen.

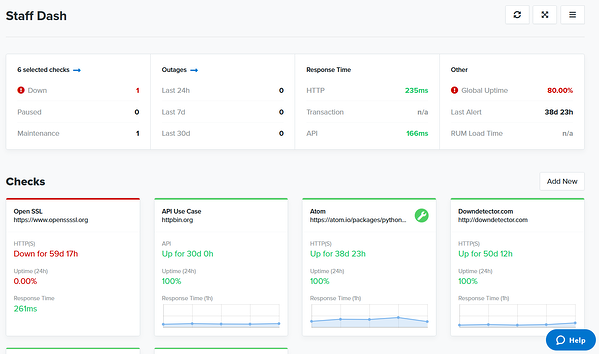

Dashboards sorgen für interne Sichtbarkeit

Eine Möglichkeit, dieses Problem des Volumens anzugehen, besteht darin, einen zentralen Bereich für die Scheckverwaltung bereitzustellen. Wenn Sie der Typ sind, der diesen Überblick und sofortigen Zugriff auf wichtige Kennzahlen mag, geben Ihnen Dashboards die Sichtbarkeit, die Sie sich wünschen. Zu den Boni gehört hier die Teilbarkeit. Können Sie oder Ihr Team Dashboards entwerfen, zu denen Sie spontan wechseln können? Können Sie den Zugriff steuern oder bestimmten Benutzern bestimmte Dashboards zuweisen?

Gebrandete Statusseiten schaffen Vertrauen

Die meisten Unternehmen legen Wert auf Transparenz, daher sind Statusseiten ein weiteres Nice-to-have. Vertrauen manifestiert sich nicht. Die Kopplung Ihrer Überwachungs- und Statusseite bietet Einfachheit. Wenn Sie für jeden dieser Dienste einen Anbieter verwenden, müssen Sie eine Ebene dazwischen haben, die die Kommunikation zwischen den beiden fördert. Normalerweise bedeutet das, dass jemand Komponenten entweder akribisch erstellen oder ein Skript schreiben muss. Selbst dann ziehen Sie wahrscheinlich Daten in einen selbst gehosteten Dienst, der denselben Ausfallrisiken ausgesetzt sein kann wie Ihre Website.

Ein nahtloses Erlebnis zwischen Ihrer Statusseite und Ihrer Website sieht professionell aus. Sie müssen jedoch das Vorfallmanagement in Ihre Reaktionsroutine integrieren, einschließlich regelmäßiger Aktualisierungen Ihrer Statusseite während eines Ausfall- oder Wartungsfensters.

Es gibt auch interne Statusseiten, die so konzipiert sind, dass sie Informationen enthalten, die Sie unbedingt wissen müssen. Personen außerhalb Ihres IT-Teams können kritische Ausfallzeiten einsehen. Wenn ein Ausfall auftritt, werden interne Statusseiten zu einer Drehscheibe, die das gesamte Unternehmen aktualisiert.

Warnungen und Beobachtbarkeit

In Service Level Agreements sind in der Regel Schwellenwerte integriert, die signalisieren, wann es Zeit ist, auf ein Problem zu reagieren. Diese „Fehlerbudgets“ lassen Ihr Team nachts schlafen. Warnungen und deren Inhalt machen den Unterschied zwischen einer Reaktionszeit von fünf und 60 Minuten aus.

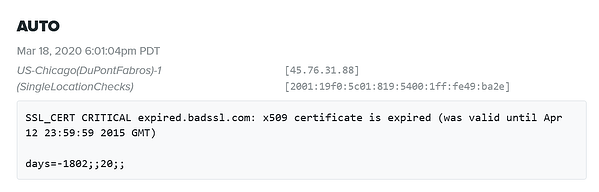

Gute Alarmierung ist lehrreich. Warnungen können Statuscodes, vorgeschlagene Korrekturen enthalten oder Sie zu nützlichen Ressourcen wie der Warnungsanalyse weiterleiten. Die besten Warnungen zeigen an, dass ein echtes Problem auftritt, und sagen Ihnen, was dieses Problem sein könnte. „Es ist ausgefallen“ versus „Es meldet einen 500-Fehler“ weist auf sehr unterschiedliche Probleme hin.

Warnungen und Details

Zu vage und Entwickler verlieren wahrscheinlich Haare, wenn sie nach dem Problem suchen, aber es gibt selten ein Problem damit, zu spezifisch zu sein. Warnsysteme gründlich testen. Wenn Sie vorhaben, den Anbieter zu wechseln, führen Sie eine Spieltagsübung mit dem Warnsystem durch. Welche Informationen werden Ihrem Team zur Verfügung gestellt? Hat die Warnung bei Ihrer Diagnose geholfen?

Wenn Sie mehrere Ausfälle planen, entweder als Spieltagsübungen oder erweiterte Tests, können Sie viel über die Funktionsweise Ihres Überwachungssystems lernen. Eskalieren Warnungen? Was ist mit Wartungsfenstern statt Ausfällen? Kann Ihr System differenzieren?

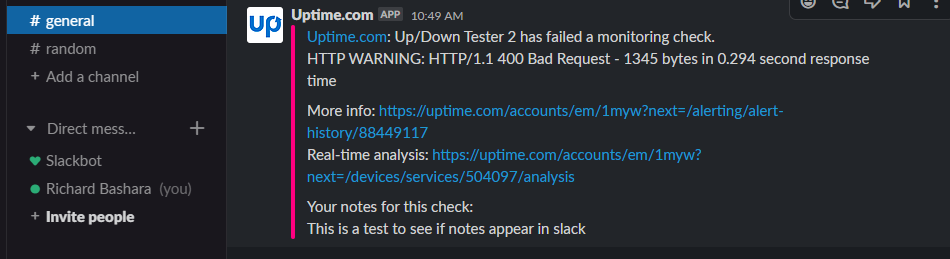

Alert-Lieferung

Kommen wir zurück zu unserem Edgecom-Anwendungsfall. James überwacht seinen Dienst, als er einen Ping in seinem Slack-Kanal erhält. Ein HTTP(S)-Ausfall signalisiert, dass sein Blog ausgefallen ist. James kann die für den Blog verantwortliche Person markieren, die den Vorfall schnell untersucht. Es stellt sich heraus, dass eine ungewöhnliche Anzahl von Seitenaufrufen die Ursache ist.

Das Team fragt sich, ob ein kürzlich veröffentlichter Beitrag viral geworden ist. James spürt einen bevorstehenden Angriff und skaliert die Server, um die Kapazität zu verbessern. Tatsächlich sind seine Aktionen Teil einer Kette von Ereignissen, die dazu beitragen, einen DDoS-Angriff abzuwehren, der darauf abzielt, seine Hauptwebsite lahmzulegen.

Die Moral hier ist, dass Warnungen, die an Ihr Team gesendet werden, zu Diagnosen und unerwarteten Zufällen führen können. Keine Warnungen bedeutet Schmerz. Schrecklicher Schmerz.

Beim Web-Monitoring geht es wirklich um Analyse

Übersehen Sie nicht den Wert des Alarmverlaufs. Erfahrene Entwickler haben wahrscheinlich einen übernatürlichen Sinn für Katastrophen. Wie schärfen sie diesen Sinn? Indem wir die Ursachen einer Katastrophe beobachten und sorgfältig dokumentieren.

Eskalationen und Flexibilität

Nehmen wir an, James ist nicht länger DevOps Spider-Man und seine übernatürlichen Sinne sind nicht ganz auf der Höhe der Zeit. Der DDoS-Angriff bringt einige Dienste zum Erliegen. Was kann ein Überwachungsanbieter tun, um zu helfen?

Eskalationen und Wartung sind ein guter Anfang. Wenn Ihr Anbieter dies zulässt, können Wartungsfenster Flexibilität bieten, um auf Ausfälle zu reagieren und gleichzeitig Benutzer zu warnen. Unabhängig davon, ob die Wartung in Ihrem SLA berücksichtigt wird oder nicht, ist es hilfreich, wenn Sie routinemäßige Wartungsfenster planen und Updates an Ihre Hauptbenutzer weiterleiten können.

Sie verschwenden auch weniger Zeit damit, Verantwortung zu verschieben und intern zu eskalieren, wenn Sie Ihre Grenzen im Voraus festlegen. Wie lange ist zu lange für einen Ausfall? Eine Eskalation nach fünf oder zehn Minuten ist ein guter Anfang, da längere Ausfälle bedeuten, dass etwas wirklich nicht stimmt. Warnsysteme, die Eskalationen automatisieren, beseitigen dieses Rätselraten, sodass Ihr Team arbeiten kann, ohne sich Gedanken darüber machen zu müssen, wann die höheren Ebenen benachrichtigt werden müssen.

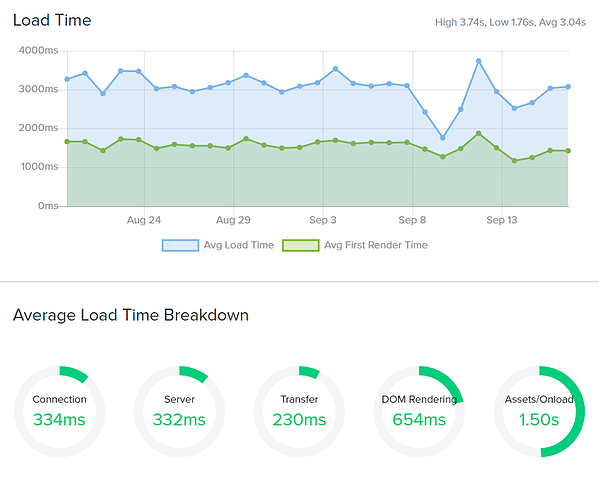

Synthetische und echte Benutzer-Webüberwachung zur Erfassung der Benutzererfahrung

Hören Sie auf, sich auf Benutzerberichte von zahlenden Betatestern (Ihren Kunden) zu verlassen, und erfassen Sie die Benutzererfahrung aus erster Hand. Für die Überwachung echter Benutzer ist normalerweise Code erforderlich, z. B. ein Tracking-Pixel, aber der Lohn sind tatsächliche Benutzerdaten aus echten Sitzungen. Wenn Sie sich jemals gefragt haben, was Ihre Benutzer sehen, ist die RUM-Überwachung eine nützliche Ergänzung Ihres Toolkits.

Synthetische Überwachung

Synthetische Überwachung gibt es in zwei Varianten, typischerweise: API und Transaktion. Transaktionsprüfungen sind genau das, wonach sie klingen. Sie testen Zieltrichter und bieten Erstreaktionsfunktionen für kritische Transaktionen. Erfahren Sie als Erster von Problemen mit Ihrem Einkaufswagen, Anmeldeformularen, Anmeldungen und mehr.

API-Prüfungen sind nützlich, um die Endpunkte zu untersuchen, die die Automatisierungsseite Ihres Dienstes steuern. Bei den meisten Anbietern können Sie GET, PUSH, PULL, PATCH oder DELETE ausführen, was eine Reihe von Möglichkeiten für die Endpunktüberwachung bietet. Bonuspunkte, wenn Sie Variablen setzen und abrufen können.

Support ist ein unsichtbarer Faktor in der Webüberwachung

Es ist 2 Uhr morgens und Ihre Webüberwachung feuert links und rechts Alarme ab. Sie benötigen Hilfe! Sie brauchen Analysen und Erklärungen. Der reaktionsschnelle Support Ihres Anbieters erweist sich als wertvoll, wenn Sie auf einen Fehler stoßen, den Sie entweder nicht sehen oder nicht replizieren können.

Wenn Sie Hilfe brauchen, ist es wichtig, dass es ein Team gibt, das bereit ist, mit Ihnen zusammenzuarbeiten. Frühzeitige Supportinteraktionen sind ein guter Hinweis auf die Servicequalität. Wie lange dauert es, bis Agenten auf ein Ticket antworten? Wie ist die Qualität ihrer Antwort und welche Unterlagen können sie vorlegen? Welche Supportarten sind verfügbar, z. B. Telefon- oder Chat-Support? Wenn ein Anbieter den Kontakt-Button versteckt, könnte das ein Warnsignal sein.

Dokumentation

Die Dokumentation sollte gründlich sein, Beispiele enthalten und Schritt-für-Schritt-Anleitungen enthalten. Wenn Ihr Anbieter Code in seiner Dokumentation verwendet, ist das ein gutes Zeichen dafür, dass er weiß, wovon er spricht, und ihn ernst nimmt. Bonuspunkte für Anbieter, die externe Toolsets, Browsererweiterungen und mehr entwickeln, um Sie bei der Erstellung Ihres Überwachungssystems zu unterstützen.

Bindung an einen Web-Monitoring-Anbieter

Überwachung und Berichterstellung sind die wichtigsten Komponenten bei der Entscheidung für Ihren Anbieter, aber die Nice-to-have-Funktionsliste kann Ihre Arbeit vereinfachen und die Übersicht verbessern. Denken Sie daran, dass der Punkt einer Warnung die erste Reaktion ist. Wenn Ihre Warnung im Äther verloren geht und niemand sie beanspruchen kann, ist das Feuer wirklich passiert?

Webüberwachungssoftware ist Teil einer wichtigen Verpflichtung, die Sie gegenüber Ihrem Kundenstamm eingehen. Es besagt, dass Ihnen die Bereitstellung eines Dienstes wichtig ist und dass Ihre Benutzer darauf vertrauen können, dass Sie für sie da sind. Diese Verpflichtung ernst zu nehmen bedeutet, darüber nachzudenken, welche dieser Anforderungen für Ihr Unternehmen am relevantesten ist.