15 Best Practices-Leitfaden für DevOps-Sicherheit

Veröffentlicht: 2021-06-08Laut einer Studie von Verizon waren im vergangenen Jahr fast 58 % der Unternehmen Opfer einer Datenschutzverletzung, davon 41 % aufgrund von Software-Schwachstellen. Aufgrund solcher Verstöße können Unternehmen Millionen von Dollar und sogar ihren Marktruf verlieren.

Aber bei den Methoden der Anwendungsentwicklung hat sich viel modernisiert. Heutzutage befolgen Unternehmen DevOps-Prinzipien und -Tools, um eine Anwendung oder Software zu entwickeln. Beim DevOps-Ansatz wird die komplette Anwendung nicht auf einmal geliefert, sondern iterativ entwickelt und ausgeliefert. Und in einigen Fällen erfolgen Releases auch täglich. Aber Sicherheitsprobleme in den täglichen Releases zu finden, ist keine leichte Aufgabe. Aus diesem Grund ist Sicherheit einer der kritischsten Faktoren im DevOps-Prozess.

Jedes Team, das an der Anwendungsentwicklung arbeitet, wie Entwicklung, Test, Betrieb und Produktion, ist dafür verantwortlich, die erforderlichen Sicherheitsmaßnahmen zu ergreifen, um sicherzustellen, dass die Anwendung keine Schwachstellen aufweist, die zu einer Sicherheitsverletzung führen könnten. In diesem Artikel werde ich über die Best Practices für DevOps-Sicherheit sprechen, um Anwendungen sicher zu entwickeln und bereitzustellen.

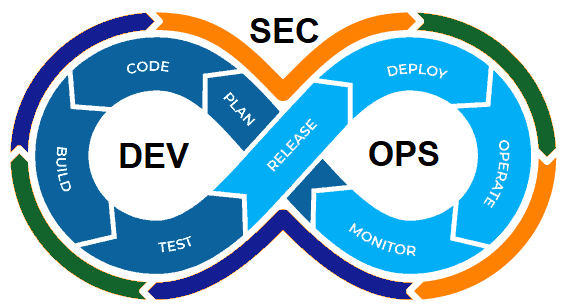

Implementieren des DevSecOps-Modells

DevSecOps ist ein weiterer Trendbegriff im DevOps-Bereich. Es ist die grundlegende Sicherheitspraxis bei Scheidungen, die jede IT-Organisation angewendet hat. Wie der Name schon sagt, ist es die Kombination aus Entwicklung , Sicherheit und Betrieb .

DevSecOps ist eine Methode zur Verwendung von Sicherheitstools im DevOps-Lebenszyklus. Daher muss die Sicherheit von Anfang an bei der Anwendungsentwicklung dabei sein. Die Integration des DevOps-Prozesses in die Sicherheit hilft Unternehmen, sichere Anwendungen ohne Sicherheitslücken zu entwickeln. Diese Methodik hilft auch dabei, die Silos zwischen den Entwicklungsoperationen und den Sicherheitsteams in einer Organisation zu beseitigen.

Im Folgenden sind einige grundlegende Praktiken aufgeführt, die Sie im DevSecOps-Modell implementieren müssen:

- Verwenden Sie Sicherheitstools wie Snyk, Checkmarx in der Entwicklungsintegrationspipeline.

- Alle automatisierten Tests müssen von Sicherheitsexperten bewertet werden.

- Entwicklungs- und Sicherheitsteams müssen zusammenarbeiten, um Bedrohungsmodelle zu erstellen.

- Die Sicherheitsanforderungen müssen im Product Backlog hohe Priorität haben.

- Alle Sicherheitsrichtlinien der Infrastruktur müssen vor der Bereitstellung überprüft werden.

Überprüfen Sie den Code in kleinerer Größe

Sie sollten den Code in einer kleineren Größe überprüfen. Überprüfen Sie niemals großen Code und Sie überprüfen nicht die gesamte Anwendung auf einmal, das wäre ein Fehler. Überprüfen Sie die Codes in kleinen Details, damit Sie sie richtig überprüfen können.

Change-Management-Prozess implementieren

Sie sollten einen Change-Management-Prozess implementieren.

Wenn Änderungen an der Anwendung vorgenommen werden, die sich bereits in der Bereitstellungsphase befindet, möchten Sie nicht, dass Entwickler ihr ständig Code hinzufügen oder Features hinzufügen oder entfernen. Daher kann Ihnen in dieser Phase nur die Implementierung des Change-Management-Prozesses helfen.

Daher sollte jede Änderung, die an der Anwendung vorgenommen werden muss, den Änderungsmanagementprozess durchlaufen. Sobald es genehmigt ist, sollte dem Entwickler erlaubt werden, eine Änderung vorzunehmen.

Bewerten Sie weiterhin Anwendungen in der Produktion

Oft vergessen Unternehmen die Sicherheit, wenn eine Anwendung live in der Produktion ist.

Sie sollten den Antrag laufend prüfen. Sie sollten den Code weiterhin überprüfen und regelmäßige Sicherheitstests durchführen, um sicherzustellen, dass keine neuen Sicherheitslücken entstanden sind.

Sie können kontinuierliche Sicherheitssoftware wie Netsparker, Probely und Intruder nutzen.

Schulung des Entwicklungsteams zum Thema Sicherheit

In Bezug auf die Sicherheitsrichtlinien sollten Sie das Entwicklungsteam auch in Bezug auf bewährte Sicherheitspraktiken schulen.

Wenn also beispielsweise ein neuer Entwickler dem Team beigetreten ist und dieser nicht über SQL-Injection Bescheid weiß, müssen Sie sicherstellen, dass der Entwickler weiß, was SQL-Injection ist, was es bewirkt und welche Art von Schaden es verursachen kann Anlass zur Bewerbung. Sie möchten vielleicht nicht auf die technischen Details eingehen. Dennoch müssen Sie sicherstellen, dass das Entwicklungsteam mit den neuen Sicherheitsnormen und Best Practices auf breiter Ebene aktualisiert wird.

Es gibt viele Web-Sicherheitskurse zu lernen.

Sicherheitsprozesse entwickeln und implementieren

Sicherheit selbst kann nicht ohne Prozesse laufen, Sie müssen bestimmte Sicherheitsprozesse in Ihrer Organisation haben und diese dann implementieren.

Und nach der Implementierung gäbe es Möglichkeiten, dass Sie die Prozesse überarbeiten müssten, weil bestimmte Dinge nicht wie erwartet funktionierten oder der Prozess zu kompliziert war. Es kann einen beliebigen Grund geben, sodass Sie diese Sicherheitsprozesse ändern müssen.

Aber was auch immer getan wird, Sie müssen sicherstellen, dass die Sicherheitsprozesse nach der Implementierung überwacht und auditiert werden.

Sicherheitsgovernance implementieren und durchsetzen

Die Implementierung und Durchsetzung von Governance-Richtlinien in der Organisation muss sehr wichtig sein, wenn Sie die besten Sicherheitspraktiken von DevOps implementieren möchten. Sie müssen diese Governance-Richtlinien erstellen, die von allen Teams befolgt werden müssen, die an der Anwendungsentwicklung arbeiten, z. B. Entwicklung, Sicherheit, Betrieb usw.

Jeder Mitarbeiter sollte diese Richtlinien klar verstehen, daher müssen diese Richtlinien sehr transparent sein. Sie müssen überwachen, dass die Mitarbeiter Ihrer Organisation die Governance-Richtlinien einhalten.

Sichere Codierungsstandards

Entwickler konzentrieren sich hauptsächlich auf den Aufbau der Funktionalitäten der Anwendung und verpassen die Sicherheitsparameter, da dies nicht ihre Priorität ist. Angesichts der wachsenden Cyber-Bedrohungen müssen Sie heutzutage jedoch sicherstellen, dass Ihr Entwicklungsteam beim Programmieren der Anwendung die besten Sicherheitspraktiken kennt.

Sie sollten sich der Sicherheitstools bewusst sein, die ihnen helfen können, die Schwachstellen in ihrem Code während der Entwicklung zu identifizieren, damit die Entwickler den Code sofort ändern und die Schwachstellen beheben können.

Verwenden Sie DevOps-Sicherheitsautomatisierungstools

Sie sollten beginnen, Sicherheitsautomatisierungstools in den DevOps-Prozessen zu verwenden, um manuelle Arbeit zu vermeiden.

Bringen Sie die Automatisierungstools ins Bild, damit Sie nicht nur das Testen mit den Automatisierungstools durchführen, sondern auch wiederholbare Tests für eine Anwendung erstellen können. Mit automatisierten Tools für Codeanalyse, Secret Management, Configuration Management, Vulnerability Management etc. entwickeln Sie mit Leichtigkeit sichere Produkte.

Schwachstellenanalyse implementieren

Sie sollten eine Schwachstellenbewertung implementieren, um die Schwachstellen der Anwendung zu identifizieren und sie zu beseitigen, bevor sie in der Produktionsumgebung bereitgestellt werden.

Dies muss häufig getan werden, und egal, welche Sicherheitslücken gefunden werden, das Entwicklungsteam muss an seinem Code arbeiten, um sie zu beheben. Es stehen mehrere Tools zum Scannen und Verwalten von Schwachstellen zur Verfügung, mit denen Sie die Schwachstellen der Anwendung identifizieren können.

Implementieren des Konfigurationsmanagements

Sie sollten auch das Konfigurationsmanagement implementieren.

Der Change-Management-Prozess, den ich zuvor behandelt habe, ist ebenfalls Teil des Konfigurationsmanagements. Sie müssen also sicherstellen, mit welcher Konfiguration Sie es zu tun haben, welche Änderungen in der Anwendung stattfinden, wer sie autorisiert und genehmigt. All dies fällt unter das Konfigurationsmanagement.

Implementieren des Least-Privilege-Modells

In den bewährten DevOps-Sicherheitspraktiken besteht eine der wichtigsten Faustregeln darin, das Modell der geringsten Rechte zu verwenden. Geben Sie niemandem mehr Privilegien als erforderlich.

Wenn ein Entwickler beispielsweise keinen ROOT- oder Admin-Zugriff benötigt, können Sie normalen Benutzerzugriff zuweisen, damit er an den erforderlichen Anwendungsmodulen arbeiten kann.

Trennen Sie das DevOps-Netzwerk

Sie sollten die Netzwerksegmentierung in der Organisation anwenden.

Die Ressourcen des Unternehmens wie Anwendungen, Server, Speicher usw. sollten nicht im selben Netzwerk ausgeführt werden, was zu einem Single Point of Failure-Problem führt. Wenn ein Hacker in das Netzwerk Ihres Unternehmens eindringen kann, kann der Hacker die Kontrolle über alle Vermögenswerte des Unternehmens übernehmen. Sie sollten also für jede logische Einheit ein separates Netzwerk haben.

Beispielsweise sollten die Entwicklungsumgebung und die Produktionsumgebung in unterschiedlichen Netzwerken voneinander isoliert laufen.

Sie können auch Zero-Trust-Netzwerklösungen nutzen.

Passwort-Manager verwenden

Speichern Sie keine Anmeldeinformationen in Excel. Verwenden Sie stattdessen einen zentralen Passwort-Manager.

Unter keinen Umständen sollten individuelle Passwörter zwischen Benutzern geteilt werden. Es wäre am besten, die Anmeldeinformationen an einem sicheren und zentralen Ort zu speichern, an dem nur das erforderliche Team mit Zugriff darauf API-Aufrufe tätigen und diese Anmeldeinformationen verwenden kann.

Implementieren von Audits und Überprüfungen

Sie sollten auch kontinuierliche Audits und Überprüfungen implementieren. Der Code der Anwendung und die Umgebung der Sicherheitsprozesse sowie die gesammelten Daten sollten regelmäßig überprüft werden.

Fazit

Dies sind einige wichtige Best Practices für die DevOps-Sicherheit, die ein Unternehmen befolgen muss, um sichere Anwendungen und Software zu entwickeln. Die Implementierung von Sicherheitspraktiken mit dem DevOps-Prozess wird einem Unternehmen Millionen einsparen. Beginnen Sie also mit der Implementierung der in diesem Artikel erwähnten Sicherheitspraktiken für sichere und schnellere Releases der Anwendung.