15 DevOps 安全最佳實踐指南

已發表: 2021-06-08根據 Verizon 的研究,去年幾乎 58% 的公司是數據洩露的受害者,其中 41% 是由於軟件漏洞而發生的。 由於此類違規行為,組織可能會損失數百萬美元甚至其市場聲譽。

但是在應用程序開發方法中已經發生了很多現代化。 如今,組織遵循 DevOps 原則和工具來開發應用程序或軟件。 在 DevOps 方法中,完整的應用程序不是一次性交付的,而是迭代開發和交付的。 在某些情況下,發布也每天發生。 但是在日常發布中發現安全問題並不是一件容易的事。 這就是為什麼安全性是 DevOps 流程中最關鍵的因素之一。

每個從事應用程序開發的團隊,如開發、測試、運營和生產,都有責任採取必要的安全措施,確保應用程序不存在任何導致安全漏洞的漏洞。 在本文中,我將討論安全開發和部署應用程序的 DevOps Security 最佳實踐。

實施 DevSecOps 模型

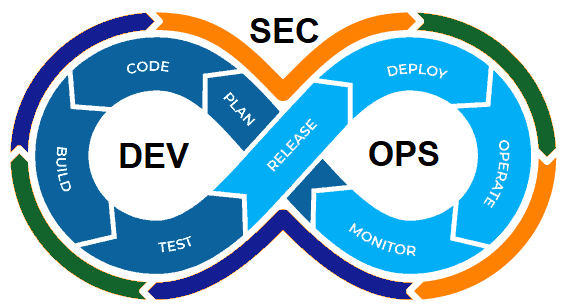

DevSecOps 是 DevOps 領域的另一個熱門術語。 這是每個 IT 組織都開始應用的離婚中的基本安全實踐。 顧名思義,它是開發、安全和運營的結合。

DevSecOps 是一種在 DevOps 生命週期中使用安全工具的方法。 因此,從應用程序開發開始,安全性就必須成為其中的一部分。 將 DevOps 流程與安全集成可幫助組織構建沒有漏洞的安全應用程序。 這種方法還有助於消除組織中開發運營和安全團隊之間的孤島。

以下是您必須在 DevSecOps 模型中實施的一些基本實踐:

- 在開發集成管道中使用 Snyk、Checkmarx 等安全工具。

- 所有自動化測試都必須由安全專家進行評估。

- 開發和安全團隊必須協作創建威脅模型。

- 安全要求必須在產品積壓中具有高優先級。

- 在部署之前必須審查基礎設施的所有安全策略。

以較小的尺寸查看代碼

您應該以較小的尺寸查看代碼。 永遠不要審查龐大的代碼,也不要一次審查整個應用程序,那將是一個錯誤。 逐段查看代碼,以便您可以正確查看它們。

實施變更管理流程

您應該實施變更管理流程。

現在,當已經處於部署階段的應用程序發生更改時,您不希望開發人員繼續向其中添加代碼或添加或刪除功能。 因此,因此,在此階段唯一可以幫助您的是實施變更管理流程。

因此,需要對應用程序進行的每項更改都應通過更改管理流程。 一旦獲得批准,則應允許開發人員進行更改。

繼續評估生產中的應用程序

當應用程序在生產中運行時,組織通常會忘記安全性。

你應該不斷地審查申請。 您應該不斷審查其代碼並定期執行安全測試,以確保沒有引入新的安全漏洞。

您可以利用 Netsparker、Probely 和 Intruder 等持續安全軟件。

對開發團隊進行安全培訓

關於安全指南,您還應該就安全最佳實踐對開發團隊進行培訓。

因此,例如,如果一個新開發人員加入了團隊並且他或她不了解 SQL 注入,您必須確保開發人員知道 SQL 注入是什麼,它的作用是什麼,以及它會造成什麼樣的危害應用程序的原因。 你可能不想討論這個的技術問題。 但是,您仍然需要確保開發團隊在更廣泛的層面上使用新的安全規範指南和最佳實踐進行更新。

有很多網絡安全課程可供學習。

制定安全流程並實施

安全本身無法在沒有流程的情況下運行,您需要在您的組織中擁有特定的安全流程,然後實施它們。

並且在實施之後,您可能需要修改流程,因為某些事情沒有按預期進行,或者流程太複雜。 可能有任何原因,因此您必須修改這些安全流程。

但無論做什麼,您都必須確保在實施後,安全流程受到監控和審計。

實施和執行安全治理

如果您想實施 DevOps 最佳安全實踐,在組織中實施和實施治理策略必須非常重要。 您必須創建這些治理策略,所有從事應用程序開發的團隊都必須遵循這些策略,例如開發、安全、運營等。

每個員工都應該清楚地了解這些政策,因此這些政策必須非常透明。 您需要監控組織的員工是否遵守治理策略。

安全編碼標準

開發人員主要專注於構建應用程序的功能,而忽略了安全參數,因為這不是他們的首要任務。 但隨著如今網絡威脅的增加,您需要確保您的開發團隊在為應用程序編碼時了解最佳安全實踐。

他們應該了解可以幫助他們在開發代碼時識別代碼中漏洞的安全工具,以便開發人員可以立即修改代碼並修復漏洞。

使用 DevOps 安全自動化工具

您應該開始在 DevOps 流程中使用安全自動化工具以避免手動工作。

將自動化工具帶入畫面,這樣您不僅可以使用自動化工具進行測試,還可以針對應用程序構建可重複的測試。 借助代碼分析、機密管理、配置管理、漏洞管理等自動化工具,您將輕鬆開發安全產品。

實施漏洞評估

您應該實施漏洞評估以識別應用程序的漏洞並在將它們部署到生產環境之前將其刪除。

這需要經常做,無論發現什麼安全漏洞,開發團隊都需要處理他們的代碼來修復它們。 您可以使用多種漏洞掃描和管理工具來識別應用程序的弱點。

實施配置管理

您還應該實施配置管理。

我之前介紹過的變更管理過程也是配置管理的一部分。 因此,您需要確保您正在處理什麼配置、應用程序中發生了什麼變化、誰在授權和批准它們。 所有這些都屬於配置管理。

實現最小特權模型

在 DevOps 安全最佳實踐中,關鍵的拇指規則之一是使用最小權限模型。 永遠不要給任何人比要求更多的特權。

例如,如果開發人員不需要 ROOT 或 Admin 訪問權限,您可以分配普通用戶訪問權限,以便他們可以處理必要的應用程序模塊。

隔離 DevOps 網絡

您應該在組織中應用網絡分段。

組織的資產,如應用程序、服務器、存儲等,不應運行在同一網絡上,從而導致單點故障問題。 如果黑客能夠進入您組織的網絡,黑客將能夠控制該組織的所有資產。 因此,對於每個邏輯單元,您都應該有一個單獨的網絡。

例如,開發環境和生產環境應該運行在不同的網絡上,彼此隔離。

您還可以利用零信任網絡解決方案。

使用密碼管理器

不要在 Excel 中存儲憑據。 相反,請使用集中式密碼管理器。

在任何情況下,用戶都不應共享個人密碼。 最好將憑證存儲在一個安全且集中的位置,只有有權訪問它的必要團隊才能進行 API 調用並使用這些憑證。

實施審計和審查

您還應該持續實施審計和審查。 應該對應用程序的代碼和安全流程的環境以及它整理的數據進行定期審核。

結論

這些是組織構建安全應用程序和軟件必須遵循的一些關鍵 DevOps 安全最佳實踐。 通過 DevOps 流程實施安全實踐將為組織節省數百萬美元。 因此,開始實施本文中提到的安全實踐,以確保應用程序的安全和更快的發布。