15 DevOps Güvenliği En İyi Uygulamaları Kılavuzu

Yayınlanan: 2021-06-08Verizon tarafından yapılan araştırmaya göre, geçen yıl şirketlerin neredeyse %58'i bir veri ihlali kurbanı oldu ve bunların %41'i yazılım açıkları nedeniyle gerçekleşti. Bu tür ihlaller nedeniyle kuruluşlar milyonlarca dolar ve hatta piyasa itibarlarını kaybedebilir.

Ancak uygulama geliştirme metodolojilerinde birçok modernizasyon gerçekleşti. Günümüzde kuruluşlar, bir uygulama veya yazılım geliştirmek için DevOps ilkelerini ve araçlarını takip ediyor. DevOps yaklaşımında, uygulamanın tamamı tek seferde teslim edilmez, yinelemeli olarak geliştirilir ve teslim edilir. Ve bazı durumlarda, sürümler de günlük olarak gerçekleşir. Ancak günlük sürümlerde güvenlik sorunlarını bulmak kolay bir iş değil. İşte bu nedenle güvenlik, DevOps sürecindeki en kritik faktörlerden biridir.

Geliştirme, test, operasyon ve üretim gibi uygulama geliştirme üzerinde çalışan her ekip, uygulamanın güvenlik ihlaline yol açan herhangi bir zafiyet içermemesi için gerekli güvenlik önlemlerini almaktan sorumludur. Bu yazıda, uygulamaları güvenli bir şekilde geliştirmek ve dağıtmak için DevOps Security en iyi uygulamalarından bahsedeceğim.

DevSecOps Modelini Uygulayın

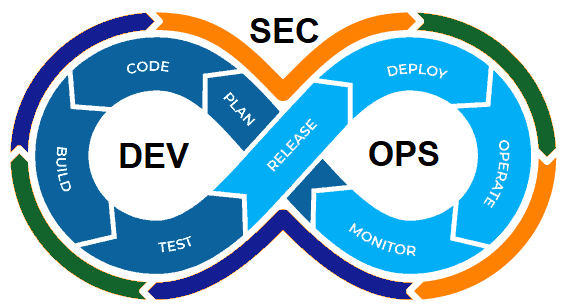

DevSecOps, DevOps etki alanında trend olan başka bir terimdir. Her BT organizasyonunun uygulamaya başladığı boşanmada temel güvenlik uygulamasıdır. Adından da anlaşılacağı gibi, geliştirme , güvenlik ve operasyonların birleşimidir.

DevSecOps, DevOps yaşam döngüsünde güvenlik araçlarını kullanma metodolojisidir. Bu nedenle, uygulama geliştirmenin başlangıcından itibaren güvenlik bunun bir parçası olmalıdır. DevOps sürecini güvenlikle entegre etmek, kuruluşların hiçbir güvenlik açığı olmadan güvenli uygulamalar oluşturmasına yardımcı olur. Bu metodoloji aynı zamanda bir kuruluştaki geliştirme operasyonları ve güvenlik ekipleri arasındaki siloların kaldırılmasına da yardımcı olur.

Aşağıda DevSecOps modelinde uygulamanız gereken birkaç temel uygulama bulunmaktadır:

- Geliştirme entegrasyonu boru hattında Snyk, Checkmarx gibi güvenlik araçlarını kullanın.

- Tüm otomatik testler güvenlik uzmanları tarafından değerlendirilmelidir.

- Geliştirme ve güvenlik ekipleri, tehdit modelleri oluşturmak için işbirliği yapmalıdır.

- Ürün biriktirme listesinde güvenlik gereksinimleri yüksek önceliğe sahip olmalıdır.

- Dağıtımdan önce altyapının tüm güvenlik politikaları gözden geçirilmelidir.

Kodu Daha Küçük Boyutta İnceleyin

Kodu daha küçük bir boyutta incelemelisiniz. Asla büyük kodu gözden geçirme ve tüm uygulamayı tek seferde gözden geçirme, bu bir hata olur. Düzgün bir şekilde gözden geçirebilmeniz için kodları parça parça gözden geçirin.

Değişiklik Yönetimi Sürecini Uygulayın

Bir değişiklik yönetimi süreci uygulamalısınız.

Şimdi, zaten dağıtım aşamasında olan uygulamada değişiklikler meydana geldiğinde, geliştiricilerin buna kod eklemeye devam etmesini veya özellik eklemesini veya kaldırmasını istemezsiniz. Dolayısıyla bu aşamada size yardımcı olabilecek tek şey değişim yönetimi sürecini uygulamaktır.

Dolayısıyla uygulamada yapılması gereken her değişiklik, değişiklik yönetimi sürecinden geçmelidir. Onaylandıktan sonra geliştiricinin değişiklik yapmasına izin verilmelidir.

Üretimdeki Uygulamaları Değerlendirmeye Devam Edin

Genellikle kuruluşlar, bir uygulama üretimde yayındayken güvenliği unutur.

Uygulamayı sürekli gözden geçirmelisiniz. Yeni güvenlik boşluklarının ortaya çıkmadığından emin olmak için kodunu incelemeye devam etmeli ve periyodik güvenlik testleri yapmalısınız.

Netsparker, Probely ve Intruder gibi sürekli güvenlik yazılımlarından yararlanabilirsiniz.

Geliştirme Ekibini Güvenlik Konusunda Eğitin

Güvenlik yönergelerinde, geliştirme ekibini en iyi güvenlik uygulamaları konusunda da eğitmelisiniz.

Bu nedenle, örneğin, ekibe yeni bir geliştirici katıldıysa ve SQL enjeksiyonu hakkında bilgi sahibi değilse, geliştiricinin SQL enjeksiyonunun ne olduğunu, ne yaptığını ve ne tür zararlar verebileceğini bildiğinden emin olmalısınız. uygulamaya neden olur. Bunun teknik detaylarına girmek istemeyebilirsiniz. Yine de, geliştirme ekibinin yeni güvenlik normları yönergeleri ve geniş düzeyde en iyi uygulamalarla güncellendiğinden emin olmanız gerekir.

Öğrenilecek çok sayıda web güvenliği kursu var.

Güvenlik Süreçlerini Geliştirin ve Uygulayın

Güvenliğin kendisi süreçler olmadan çalışamaz, kuruluşunuzda belirli güvenlik süreçlerine sahip olmanız ve ardından bunları uygulamanız gerekir.

Ve uygulamadan sonra, bazı şeyler beklendiği gibi çalışmadığı veya süreç çok karmaşık olduğu için süreçleri gözden geçirmeniz gerekebilecek olasılıklar olacaktır. Herhangi bir sebep olabilir, bu nedenle bu güvenlik işlemlerini değiştirmeniz gerekir.

Ama ne yapılırsa yapılsın, uygulama sonrasında güvenlik süreçlerinin izlendiğinden ve denetlendiğinden emin olmalısınız.

Güvenlik Yönetimini Uygulayın ve Uygulayın

DevOps en iyi güvenlik uygulamalarını uygulamak istiyorsanız, kuruluşta yönetişim ilkelerini uygulamak ve zorlamak çok önemli olmalıdır. Geliştirme, güvenlik, operasyonlar vb. uygulama geliştirme üzerinde çalışan tüm ekiplerin takip etmesi gereken bu yönetişim politikalarını oluşturmanız gerekir.

Her çalışan bu politikaları net bir şekilde anlamalıdır, bu nedenle bu politikalar çok şeffaf olmalıdır. Kuruluşunuzun çalışanlarının yönetişim politikalarına bağlı kaldığını izlemeniz gerekir.

Güvenli Kodlama Standartları

Geliştiriciler esas olarak uygulamanın işlevlerini oluşturmaya odaklanır ve öncelikleri bu olmadığı için güvenlik parametrelerini kaçırır. Ancak bu günlerde artan siber tehditlerle birlikte, uygulama için kod yazarken geliştirme ekibinizin en iyi güvenlik uygulamalarından haberdar olduğundan emin olmanız gerekir.

Geliştiricilerin kodu hemen değiştirebilmeleri ve güvenlik açıklarını düzeltebilmeleri için, kodlarını geliştirirken kodlarındaki güvenlik açıklarını belirlemelerine yardımcı olabilecek güvenlik araçlarının farkında olmalıdırlar.

DevOps Güvenlik Otomasyonu Araçlarını Kullanın

Manuel çalışmayı önlemek için DevOps süreçlerinde güvenlik otomasyon araçlarını kullanmaya başlamalısınız.

Otomasyon araçlarını resme dahil edin, böylece yalnızca otomasyon araçlarıyla test yapmakla kalmayıp aynı zamanda bir uygulamaya karşı tekrarlanabilir testler de oluşturabilirsiniz. Kod analizi, sır yönetimi, konfigürasyon yönetimi, güvenlik açığı yönetimi vb. için otomatik araçlarla, kolaylıkla güvenli ürünler geliştireceksiniz.

Güvenlik Açığı Değerlendirmesini Uygulayın

Uygulamanın güvenlik açıklarını belirlemek ve üretim ortamında dağıtılmadan önce bunları kaldırmak için bir güvenlik açığı değerlendirmesi uygulamalısınız.

Bunun sık sık yapılması gerekir ve hangi güvenlik açıkları bulunursa bulunsun, geliştirme ekibinin bunları düzeltmek için kodları üzerinde çalışması gerekir. Uygulamanın zayıf yönlerini belirlemek için kullanabileceğiniz birden fazla güvenlik açığı tarama ve yönetim aracı bulunmaktadır.

Konfigürasyon Yönetimini Uygulayın

Ayrıca yapılandırma yönetimini de uygulamalısınız.

Daha önce ele aldığım değişiklik yönetimi süreci de konfigürasyon yönetiminin bir parçasıdır. Bu nedenle, hangi konfigürasyonla uğraştığınızdan, uygulamada hangi değişikliklerin gerçekleştiğinden, bunları kimin yetkilendirdiğinden ve onayladığından emin olmanız gerekir. Bütün bunlar konfigürasyon yönetimi altına girecektir.

En Az Ayrıcalık Modelini Uygulayın

DevOps güvenlik en iyi uygulamalarında, kritik temel kurallardan biri en az ayrıcalık modelini kullanmaktır. Asla kimseye gereğinden fazla ayrıcalık vermeyin.

Örneğin, bir geliştirici KÖK veya Yönetici erişimi gerektirmiyorsa, gerekli uygulama modülleri üzerinde çalışabilmeleri için normal kullanıcı erişimi atayabilirsiniz.

DevOps Ağı'nı ayırın

Organizasyonda ağ segmentasyonu uygulamalısınız.

Kuruluşun uygulamalar, sunucular, depolama vb. gibi varlıkları aynı ağ üzerinde çalışmamalı ve bu da tek bir arıza noktası sorununa yol açmalıdır. Bir bilgisayar korsanı kuruluşunuzun ağına girebilirse, bilgisayar korsanı kuruluşun tüm varlıklarının kontrolünü ele geçirebilir. Yani her mantıksal birim için ayrı bir ağınız olmalıdır.

Örneğin, geliştirme ortamı ve üretim ortamı birbirinden izole edilmiş farklı ağlarda çalışmalıdır.

Ayrıca Sıfır Güven ağ çözümlerinden de yararlanabilirsiniz.

Parola Yöneticisini Kullan

Kimlik bilgilerini excel'de saklamayın. Bunun yerine, merkezi bir parola yöneticisi kullanın.

Hiçbir koşulda bireysel şifreler kullanıcılar arasında paylaşılmamalıdır. Kimlik bilgilerini, yalnızca erişimi olan gerekli ekibin API çağrıları yapabileceği ve bu kimlik bilgilerini kullanabileceği güvenli ve merkezi bir konumda depolamak en iyisi olacaktır.

Denetimi ve İncelemeyi Uygulayın

Ayrıca sürekli olarak denetim ve inceleme uygulamalısınız. Uygulamanın kodu, güvenlik süreçlerinin ortamı ve derlediği veriler düzenli olarak denetlenmelidir.

Çözüm

Bunlar, bir kuruluşun güvenli uygulamalar ve yazılımlar oluşturmak için izlemesi gereken bazı kritik DevOps güvenlik en iyi uygulamalarıdır. DevOps süreciyle güvenlik uygulamaları uygulamak, bir kuruluş için milyonlarca tasarruf sağlayacaktır. Bu nedenle, uygulamanın güvenli ve daha hızlı sürümleri için bu makalede bahsedilen güvenlik uygulamalarını uygulamaya başlayın.