Las 8 mejores soluciones de gestión unificada de amenazas (UTM) para pequeñas y grandes empresas

Publicado: 2021-11-15La seguridad de TI se enfrenta a una amplia variedad de amenazas todos los días, desde diferentes tipos de malware que infectan puntos finales y servidores hasta ataques coordinados contra redes enteras.

Cada tipo de amenaza para el sistema de TI requiere una solución y una estrategia particulares. Por lo general, esto obliga a las empresas a realizar grandes inversiones para proteger sus vulnerabilidades: cuanto más variada es la cantidad de vulnerabilidades, mayor es la inversión en seguridad.

No todas las empresas pueden permitirse el costo de proteger todos sus flancos de seguridad cibernética. Como resultado, muchas empresas adoptan la estrategia (incorrecta) de protegerse hasta donde lo permite el presupuesto. Y, consciente o inconscientemente, dejan áreas vulnerables expuestas a amenazas muy peligrosas.

La solución: Gestión unificada de amenazas (UTM)

La Gestión Unificada de Amenazas, o UTM, tradicionalmente ofrecía una solución para las organizaciones que no tienen los recursos (conocimientos, personas, dinero, etc.) necesarios para proteger todas sus áreas vulnerables. UTM proporciona un único punto de protección contra todos los tipos de amenazas conocidas: malware (virus, gusanos, spyware, etc.) y ataques a la red (denegación de servicio, phishing, inyección SQL, etc.). La combinación de las capacidades de rendimiento, seguridad y cumplimiento en una sola instalación facilita enormemente la gestión de la seguridad para los administradores de red, lo que reduce los costos de mantener protegida la infraestructura de TI de una empresa.

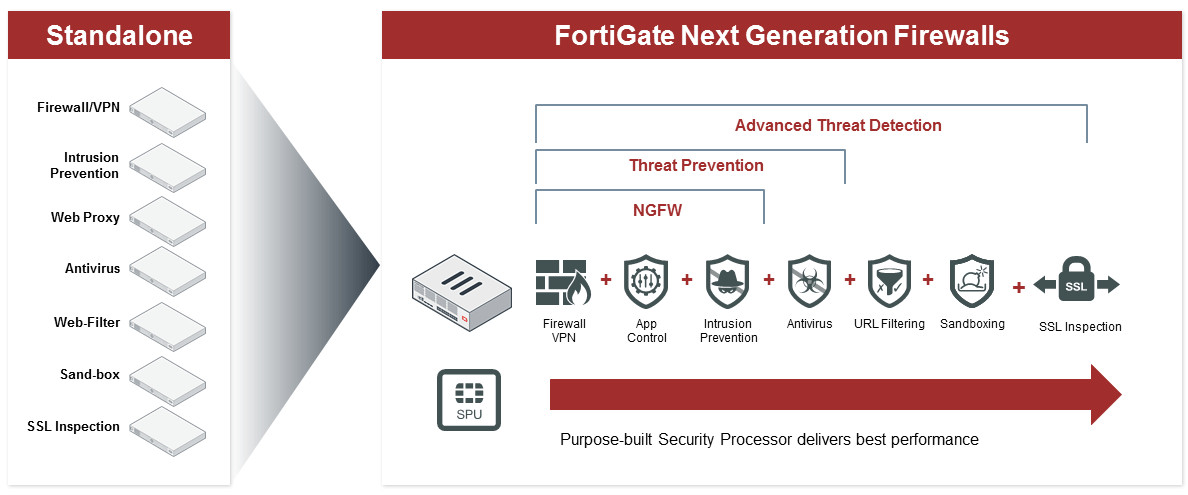

Con el tiempo, las soluciones UTM evolucionaron para trascender los límites de las pequeñas empresas con bolsillos reducidos. Y las grandes empresas empezaron a verlas como opciones interesantes para reducir sus presupuestos. Así surgió el acrónimo NGFW (firewall de próxima generación), que no es más que una solución UTM pero presentado como algo más adecuado para las redes corporativas.

¿Cuál es la diferencia entre UTM y NGFW?

En la práctica, no existe una diferencia sustancial entre un UTM y un NGFW. Las tecnologías utilizadas en ambos son esencialmente las mismas. Los dispositivos UTM a menudo se clasifican con calificaciones de rendimiento más bajas que sus contrapartes NGFW, pero a efectos prácticos, las diferencias se encuentran principalmente en los mensajes de marketing.

Un conjunto de proveedores acuñó el término NGFW para definir una clase de productos que contenían todas las características de un UTM pero que podían insertarse en una red empresarial. La razón para dar a estos dispositivos un nombre diferente fue alejarse de la creencia de que un dispositivo capaz de reunir todas las características de un UTM nunca alcanzaría los estándares de rendimiento de las redes empresariales. Pero a medida que evolucionó el hardware, la capacidad de estos dispositivos para alcanzar velocidades de varios gigabits comenzó a demostrar que eran adecuados para las grandes empresas.

Sin más preámbulos, veamos lo que ofrecen los principales proveedores de este tipo de solución de seguridad.

FortiGate NGFW

FortiGate es un NGFW que contiene todas las capacidades de un UTM, ya que ofrece funciones como filtrado de contenido, antivirus, filtrado de correo electrónico, filtrado web y control de correo electrónico. Es un producto altamente recomendado para organizaciones que cumplen la condición de ser una pequeña o mediana empresa que corre altos riesgos o maneja datos muy críticos y necesita realizar un escaneo profundo de cada paquete que atraviesa sus límites de red.

El firewall de FortiGate cuenta con procesadores de seguridad altamente eficientes que optimizan el rendimiento de la red al mismo tiempo que la protegen de los ataques cibernéticos. Es capaz de operar en modo transparente o en modo NAT / Ruta. En modo transparente, el firewall se instala entre la red interna y el enrutador, por lo que no se requieren cambios en la red, excepto para proporcionar al dispositivo una dirección IP de administración.

El modo transparente se utiliza principalmente cuando es necesario aumentar la protección de la red, pero cambiar la configuración de la red no es una alternativa viable. En el modo NAT / Ruta, la unidad FortiGate se instala como puerta de enlace o enrutador entre dos redes. Esto permite que el NGFW oculte las direcciones IP de la red privada a través de la traducción de direcciones de red (NAT).

Si bien FortiGate es una solución adecuada para pequeñas empresas sin personal de seguridad de TI dedicado, sus comandos CLI son complicados y no son ideales para principiantes.

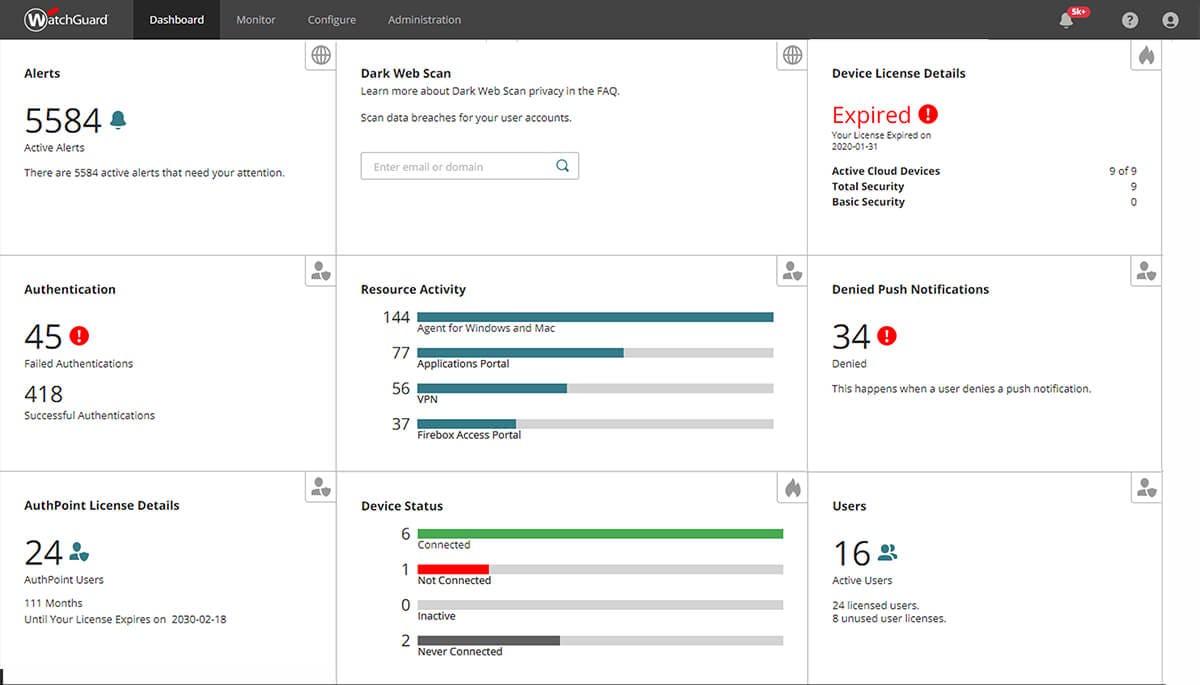

Caja de fuego WatchGuard

Las soluciones UTM Firebox de WatchGuard ofrecen seguridad de nivel empresarial sin el costo y la complejidad de los productos dirigidos específicamente al segmento empresarial. Se gestionan de forma centralizada y proporcionan una visibilidad total de la red. La plataforma UTM es parte del ecosistema WatchGuard Cloud, que incluye la gestión del punto de acceso inalámbrico y una solución de autenticación multifactor (MFA).

Firebox cubre las características que se esperan de un UTM, como firewall, VPN, antivirus, filtrado web y prevención de intrusiones. A estas opciones, agrega otras herramientas de seguridad que completan una sólida protección de la red y los activos digitales, con la adición de inspección de la capa de aplicación, inspección profunda de paquetes, protección de correo electrónico, detección de malware con sandboxing conductual, entre muchas otras.

Las soluciones Firebox incorporan varias herramientas de inteligencia que se actualizan continuamente (además de la base de datos de firmas): nuevos datos de amenazas, ciclos de retroalimentación para actualizar listas negras, detección de malware basada en el comportamiento y aprendizaje automático para modelos de puntuación TDR.

WatchGuard ofrece su Firebox en una amplia gama de dispositivos de hardware y también proporciona una versión virtual que se ejecuta en ESXi o Hyper-V. Además, existen versiones para nubes públicas en el mercado de Amazon AWS y Azure.

Sophos UTM

Sophos UTM es un dispositivo modular diseñado para simplificar la gestión de la seguridad con una interfaz intuitiva que facilita la creación de políticas para controlar riesgos y amenazas. También ofrece informes claros y detallados que proporcionan todo lo necesario para comprender la postura de seguridad de una red y mejorar su rendimiento.

La solución utiliza una tecnología de protección de varias capas que incluye Protección contra amenazas avanzada (ATP), sistema de prevención de intrusiones (IPS), una red privada virtual (VPN), filtrado de correo electrónico y filtrado web. El nivel de protección se puede elegir gracias a un esquema de suscripción modular, ya que cada función está disponible en todos los modelos de dispositivos.

Los usuarios de Sophos UTM destacan el beneficio de la integración centralizada para una fácil administración, junto con una alta frecuencia de actualización que brinda la tranquilidad de que ninguna nueva amenaza atacará la red antes de que haya protección contra ella. Además, las configuraciones de firewall y VPN son intuitivas y sencillas. Los inconvenientes mencionados por los usuarios de su solución UTM son que no es compatible con las soluciones en la nube de Sophos y que el tiempo de respuesta del soporte técnico podría ser mejor.

En conclusión, para los usuarios que buscan una solución UTM simple y eficaz que reúna lo que se necesita para proteger las redes de las organizaciones que no tienen grandes presupuestos de seguridad de TI, Sophos UTM es una buena opción.

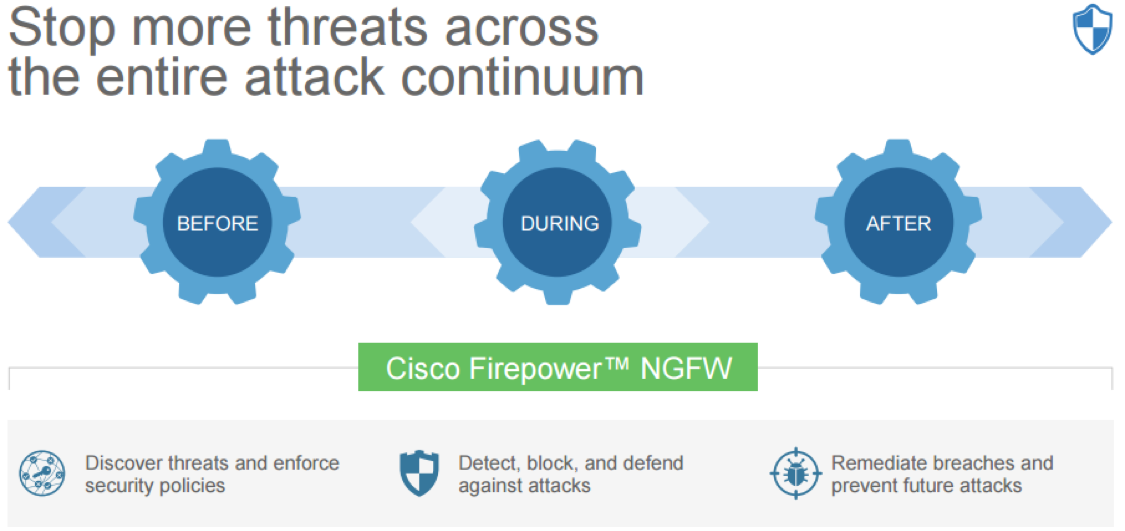

Cisco Firepower NGFW

Los firewalls Cisco NGFW ofrecen capacidades avanzadas de defensa contra amenazas para satisfacer diversas necesidades, desde oficinas pequeñas o sucursales hasta centros de datos y proveedores de servicios de alto rendimiento. Estos dispositivos están disponibles en una amplia gama de modelos, incluidas las versiones virtuales, llamadas Firepower NGFW, disponibles para infraestructuras en la nube.

Las capacidades avanzadas de defensa contra amenazas de los NGFW de Cisco incluyen IPS de próxima generación (NGIPS), inteligencia de seguridad (SI), protección avanzada contra malware (AMP), filtrado de URL, visibilidad y control de aplicaciones (AVC) y capacidades VPN flexibles. La inspección de tráfico cifrado que ofrece Cisco en sus NGFW clasifica automáticamente los riesgos, priorizando rápidamente las amenazas y reduciendo el volumen de eventos registrados.

La flexibilidad de configuración de estos dispositivos permite que se implementen en clústeres que logran un mayor rendimiento junto con una alta disponibilidad y escalabilidad (tanto hacia arriba como hacia abajo). La integración con Cisco Defense Orchestrator (CDO) unifica la administración de firewalls físicos y virtuales, lo que reduce la necesidad de recursos de administración.

Los costos de los dispositivos Firepower NGFW son altos en relación con las soluciones UTM para entornos más restringidos. Sin embargo, quienes los usan en industrias que manejan información altamente sensible, donde una brecha de seguridad puede costar millones de dólares, afirman que sus precios son una ganga.

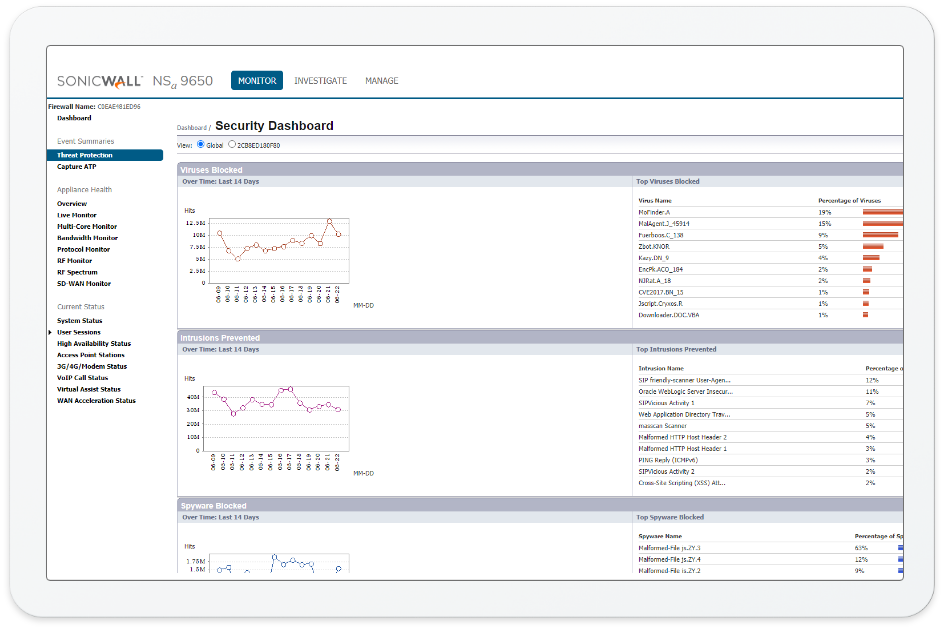

SonicWall TZ NGFW

Los firewalls de última generación de factor de forma pequeño SonicWall TZ están diseñados específicamente para las necesidades de empresas y medianas empresas, proporcionándoles una solución de seguridad de clase empresarial que evita las complejidades generalmente asociadas con tales soluciones. Los SonicWall TZ actúan como dispositivos de seguridad de capa siete centrados en prevenir todo tipo de ciberataques al ofrecer funciones avanzadas como control de aplicaciones, filtrado web y enrutamiento avanzado.

Los SonicWall TZ ofrecen una instalación y configuración sencillas y, una vez que están en funcionamiento, proporcionan una gestión simplificada y centralizada. Gracias a su servicio de espacio aislado Capture Advanced Threat Protection (ATP) basado en la nube, los NGFW de SonicWall pueden detectar amenazas sofisticadas, como ataques cifrados. Añaden funciones opcionales como PoE / PoE + y compatibilidad con Wi-Fi 802.11ac, lo que proporciona seguridad unificada para redes cableadas e inalámbricas.

Algunos usuarios de SonicWall TZ NGFW argumentan que no todas las funciones funcionan como deberían o tienen efectos secundarios o funcionalidad no documentada, lo que los obliga a dedicar mucho tiempo a resolver problemas que deberían ser más simples. Sin embargo, señalan que minimizan el tiempo necesario para la implementación de políticas de seguridad extensivas. Sus herramientas de diagnóstico (captura de paquetes, respuesta de paquetes, informes de flujo de aplicaciones, etc.) facilitan la resolución de problemas de seguridad.

Barracuda CloudGen

Barracuda CloudGen es la piedra angular del marco de protección total contra amenazas de la empresa. CloudGen UTM ofrece una administración simplificada a través de una interfaz web y una administración centralizada gratuita basada en la nube. Sus funciones principales incluyen firewall, control de aplicaciones, IPS, antivirus (web, correo y FTP en modo proxy o de paso único), filtrado de URL basado en puerta de enlace (también en modo proxy o de paso único), interceptación SSL e inspección, proxy web con almacenamiento en caché, red privada virtual (VPN) ilimitada de sitio a sitio y de cliente a sitio, y filtrado de spam.

Algunos aspectos que distinguen a la solución de Barracuda de otros productos similares son la implementación de protocolos SCADA y de control industrial, además del protocolo Tunnel Independent Network Architecture y CudaLaunch (una aplicación VPN multiplataforma para implementaciones automatizadas en Windows, macOS, iOS y Android). ).

Barracuda ofrece sus productos UTM como dispositivos físicos que van desde pequeños equipos de escritorio hasta grandes dispositivos en rack de 2U. También hay versiones entregadas como dispositivos virtuales para VMware, Microsoft Hyper V, KVM, Citrix Zen, Open Xen y, finalmente, como un servicio en la nube para AWS, Microsoft Azure y Google Cloud Platform.

Juniper SRX

Los dispositivos SRX de Juniper brindan una solución de seguridad de red de alto rendimiento para ISP a gran escala que necesitan características avanzadas de enrutamiento y seguridad. Incluye todas las características de un NGFW, como el escaneo profundo de paquetes e IPS. Por su coste y complejidad de configuración, no es adecuado para empresas más pequeñas que no cuentan con recursos específicos para gestionar la seguridad de sus infraestructuras.

La compañía ofrece sus NGFW como dispositivos físicos o virtuales, siendo ambas alternativas adecuadas para soportar configuraciones activas o en espera cuando forman parte de una infraestructura de alta disponibilidad. Sus usuarios destacan su capacidad para afrontar prácticamente cualquier situación a la que se ve sometido: desde el cumplimiento de funciones básicas de router para sucursales hasta firewalls stateful, capaces de monitorizar el estado completo de las conexiones de red activas.

Para ampliar aún más su rendimiento como puertas de enlace de borde, los UTM Juniper SRX admiten funciones avanzadas del Protocolo de puerta de enlace fronteriza (BGP), que permite la interconexión y el intercambio de información de enrutamiento entre sistemas autónomos. En cuanto a sus herramientas de administración y configuración, la interfaz gráfica de usuario (GUI) es bastante básica, mientras que la CLI es muy fácil de usar y muy apreciada por los usuarios.

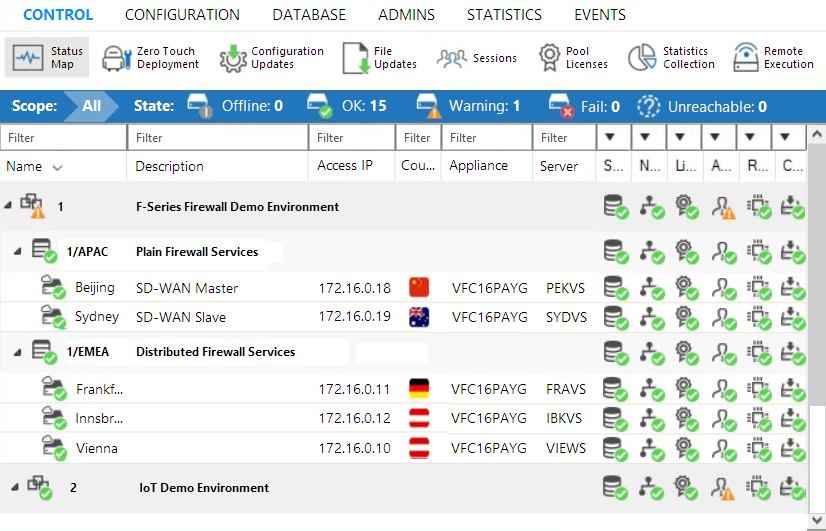

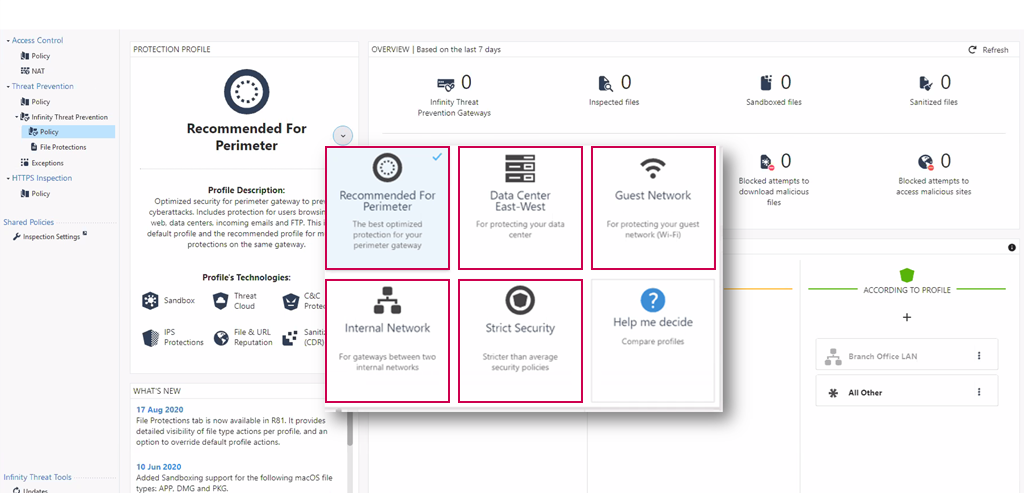

Electrodomésticos Check Point UTM

Los dispositivos Check Point UTM sirven para implementaciones de sucursales pequeñas y remotas, ofreciendo prevención integral de amenazas y alta flexibilidad en términos de conectividad de red y densidad de puertos. Para repeler las amenazas, ofrecen firewall, IPS, IPsec VPN, antivirus / spam / bots, filtrado de URL, control de aplicaciones y funcionalidad de seguridad del correo electrónico. La tecnología de Prevención de Amenazas de Check Point UTM les permite "mirar dentro" de los túneles SSL y TLS para detectar amenazas incluso en transmisiones encriptadas, asegurando que los usuarios cumplan con las políticas de seguridad corporativas mientras navegan por Internet y usan datos corporativos.

A su menú de funciones UTM, los dispositivos Check Point agregan un esquema de espacio aislado llamado SandBlast Zero-Day Protection, que proporciona una solución innovadora para frustrar el malware desconocido, los ataques de día cero y los ataques dirigidos. SandBlast utiliza una nueva tecnología de detección que opera a nivel de CPU y puede identificar amenazas antes de que el malware despliegue su ataque. A su vez, el motor de emulación de amenazas SandBlast monitorea el flujo de instrucciones de la CPU en busca de exploits que intenten eludir los controles de seguridad del sistema operativo y del hardware.

Una solución para cada necesidad

Ya sea que dirija una pequeña empresa sin personal de seguridad de TI especializado o que esté a cargo de proteger las redes de una gran empresa de las muchas amenazas que acechan, la lista de productos UTM que hemos compilado aquí seguramente le brindará la opción correcta para su necesidades.

También le pueden interesar las Soluciones SIEM.