8 cele mai bune soluții de management unificat al amenințărilor (UTM) pentru întreprinderile mici și mari

Publicat: 2021-11-15Securitatea IT se confruntă zilnic cu o mare varietate de amenințări – de la diferite tipuri de malware care infectează punctele terminale și serverele până la atacuri coordonate împotriva rețelelor întregi.

Fiecare tip de amenințare la adresa sistemului IT necesită o anumită soluție și strategie. De obicei, acest lucru obligă companiile să investească masiv în protejarea vulnerabilităților lor – cu cât numărul de vulnerabilități este din ce în ce mai variat, cu atât investiția în securitate este mai mare.

Nu toate companiile își pot permite costul protejării tuturor flancurilor lor de securitate cibernetică. Ca urmare, multe companii adoptă strategia (greșită) de a se proteja în măsura în care bugetul le permite. Și, conștient sau inconștient, ei lasă zone vulnerabile expuse la amenințări foarte periculoase.

Soluția: Managementul unificat al amenințărilor (UTM)

Unified Threat Management, sau UTM, a oferit în mod tradițional o soluție pentru organizațiile care nu au resursele – cunoștințe, oameni, bani etc. – necesare pentru a-și proteja toate zonele vulnerabile. UTM oferă un singur punct de protecție împotriva tuturor tipurilor de amenințări cunoscute: malware (viruși, viermi, spyware etc.) și atacuri de rețea (denial of service, phishing, injecție SQL etc.). Combinarea performanței, securității și capabilităților de conformitate într-o singură instalare facilitează foarte mult gestionarea securității pentru administratorii de rețea, reducând astfel costurile de protejare a infrastructurii IT a unei companii.

De-a lungul timpului, soluțiile UTM au evoluat pentru a depăși limitele companiilor mici cu buzunare mici. Și companiile mari au început să le vadă ca opțiuni interesante pentru a-și reduce bugetele. Așa a apărut acronimul NGFW (next-generation firewall), care nu este altceva decât o soluție UTM, dar prezentată ca ceva mai adecvat pentru rețelele corporative.

Care este diferența dintre UTM și NGFW?

În practică, nu există nicio diferență substanțială între un UTM și un NGFW. Tehnologiile utilizate în ambele sunt în esență aceleași. Dispozitivele UTM sunt adesea clasificate cu evaluări de performanță mai scăzute decât omologii lor NGFW, dar, în scopuri practice, diferențele sunt în principal în mesajele de marketing.

Un set de furnizori au inventat termenul NGFW pentru a defini o clasă de produse care conțineau toate caracteristicile unui UTM, dar care puteau fi inserate într-o rețea de întreprindere. Motivul pentru care aceste dispozitive le-a dat un nume diferit a fost acela de a se îndepărta de convingerea că un dispozitiv capabil să reunească toate caracteristicile unui UTM nu va atinge niciodată standardele de performanță ale rețelelor de întreprindere. Dar pe măsură ce hardware-ul a evoluat, capacitatea acestor dispozitive de a atinge viteze multi-gigabit a început să demonstreze că sunt într-adevăr potrivite pentru întreprinderile mari.

Fără alte prelungiri, să ne uităm la ce au de oferit furnizorii de top ai acestui tip de soluție de securitate.

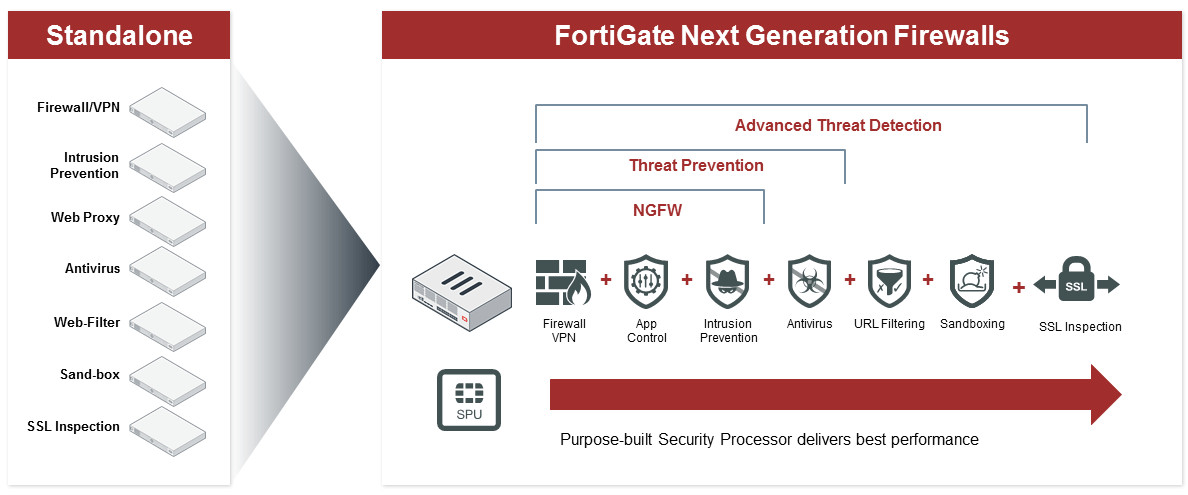

FortiGate NGFW

FortiGate este un NGFW care conține toate capabilitățile unui UTM, deoarece oferă funcții precum filtrarea conținutului, antivirus, filtrarea e-mailului, filtrarea web și controlul e-mailului. Este un produs foarte recomandat pentru organizațiile care îndeplinesc condiția de a fi o companie mică sau mijlocie care riscă mari sau gestionează date foarte critice și trebuie să efectueze o scanare profundă a fiecărui pachet care traversează granițele rețelei sale.

Firewall-ul FortiGate dispune de procesoare de securitate extrem de eficiente care optimizează performanța rețelei, protejând în același timp rețeaua de atacuri cibernetice. Este capabil să funcționeze în modul transparent sau în modul NAT/Route. În modul transparent, firewall-ul este instalat între rețeaua internă și router, deci nu sunt necesare modificări de rețea, cu excepția furnizării dispozitivului cu o adresă IP de gestionare.

Modul transparent este utilizat în principal atunci când este necesară creșterea protecției rețelei, dar modificarea configurației rețelei nu este o alternativă viabilă. În modul NAT/Route, unitatea FortiGate este instalată ca gateway sau router între două rețele. Acest lucru permite NGFW să ascundă adresele IP ale rețelei private prin traducerea adresei de rețea (NAT).

În timp ce FortiGate este o soluție potrivită pentru companiile mici fără personal de securitate IT dedicat, comenzile sale CLI sunt complicate și nu sunt ideale pentru începători.

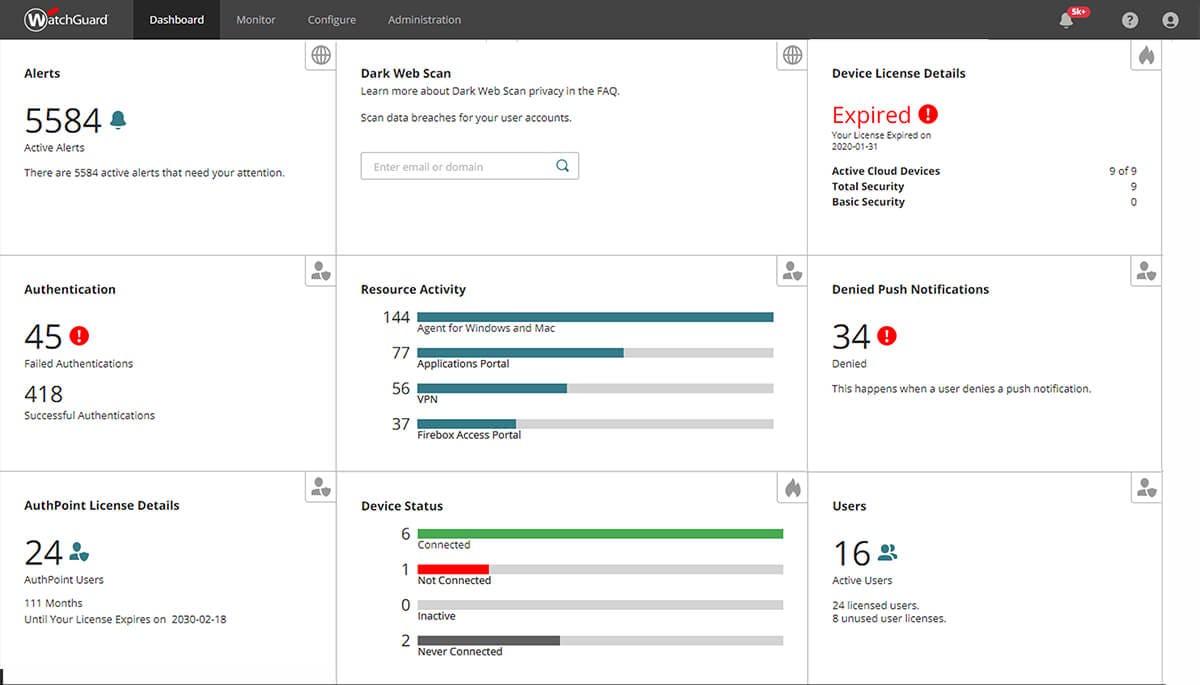

WatchGuard Firebox

Soluțiile UTM Firebox de la WatchGuard oferă securitate la nivel de întreprindere fără costul și complexitatea produselor destinate în mod specific segmentului de întreprindere. Acestea sunt gestionate central și oferă vizibilitate totală a rețelei. Platforma UTM face parte din ecosistemul WatchGuard Cloud, incluzând managementul punctelor de acces wireless și o soluție de autentificare multifactor (MFA).

Firebox acoperă caracteristicile așteptate de la un UTM, cum ar fi un firewall, VPN, antivirus, filtrare web și prevenirea intruziunilor. La aceste opțiuni, se adaugă și alte instrumente de securitate care completează o protecție puternică a rețelei și a activelor digitale, cu adăugarea de inspecție a stratului de aplicație, inspecție profundă a pachetelor, protecție e-mail, detectarea malware cu sandboxing comportamental, printre multe altele.

Soluțiile Firebox încorporează mai multe instrumente de inteligență care sunt actualizate continuu (în plus față de baza de date de semnături): date noi despre amenințări, bucle de feedback pentru actualizarea listelor negre, detectarea malware bazată pe comportament și învățarea automată pentru modelele de punctare TDR.

WatchGuard oferă Firebox-ul său pe o gamă largă de dispozitive hardware și oferă, de asemenea, o versiune virtuală care rulează pe ESXi sau Hyper-V. În plus, există versiuni pentru cloud-uri publice pe Amazon AWS marketplace și Azure.

Sophos UTM

Sophos UTM este un dispozitiv modular conceput pentru a simplifica gestionarea securității cu o interfață intuitivă care facilitează crearea de politici pentru a controla riscurile și amenințările. De asemenea, oferă rapoarte clare și detaliate care oferă tot ceea ce este necesar pentru a înțelege situația de securitate a unei rețele și pentru a îmbunătăți performanța acesteia.

Soluția folosește o tehnologie de protecție cu mai multe straturi care include Advanced Threat Protection (ATP), sistemul de prevenire a intruziunilor (IPS), o rețea privată virtuală (VPN), filtrarea e-mailului și filtrarea web. Nivelul de protecție poate fi ales datorită unei scheme modulare de abonament, deoarece fiecare caracteristică este disponibilă pe toate modelele de aparate.

Utilizatorii Sophos UTM evidențiază beneficiul integrării centralizate pentru o gestionare ușoară, împreună cu o frecvență mare de actualizare, care oferă liniște că nicio nouă amenințare nu va ataca rețeaua înainte de a exista protecție împotriva acesteia. În plus, configurațiile firewall și VPN sunt intuitive și directe. Dezavantajele menționate de utilizatorii soluției lor UTM sunt că aceasta nu este compatibilă cu soluțiile cloud Sophos și că timpul de răspuns al suportului tehnic ar putea fi mai bun.

În concluzie, pentru utilizatorii care caută o soluție UTM simplă și eficientă, care să reunească ceea ce este necesar pentru a proteja rețelele pentru organizațiile care nu au bugete mari de securitate IT, Sophos UTM este o alegere bună.

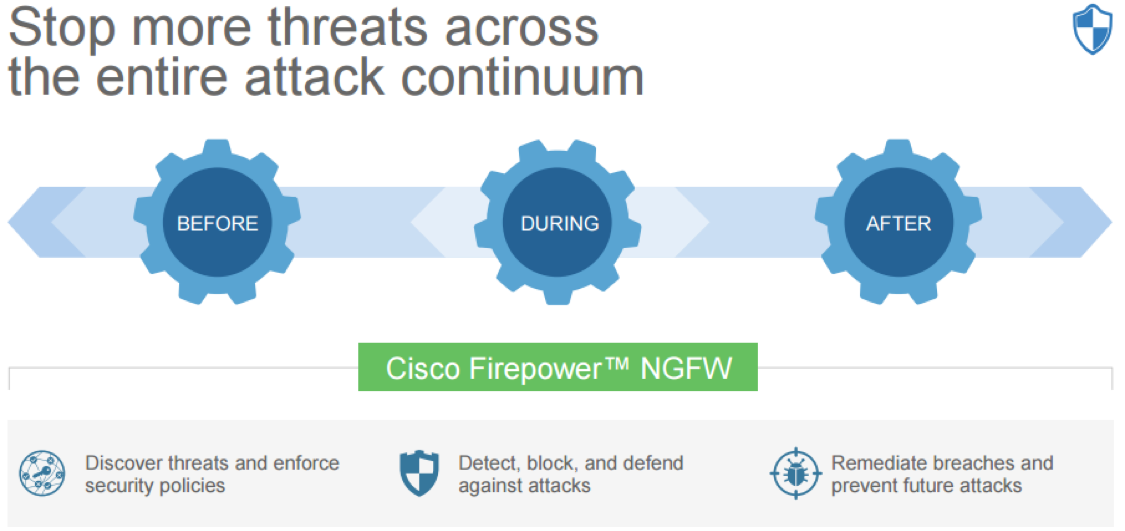

Cisco Firepower NGFW

Firewall-urile Cisco NGFW oferă capabilități avansate de apărare împotriva amenințărilor pentru a satisface diverse nevoi, de la birouri mici sau sucursale până la centre de date de înaltă performanță și furnizori de servicii. Aceste aparate sunt disponibile într-o gamă largă de modele, inclusiv versiuni virtuale – numite Firepower NGFW – disponibile pentru infrastructurile cloud.

Capacitățile avansate de apărare împotriva amenințărilor ale Cisco NGFW includ IPS de generație următoare (NGIPS), informații de securitate (SI), protecție avansată împotriva malware (AMP), filtrare URL, vizibilitate și control al aplicațiilor (AVC) și capabilități VPN flexibile. Inspecția de trafic criptată oferită de Cisco în NGFW-urile sale clasifică automat riscurile, prioritizează rapid amenințările și reducând volumul evenimentelor înregistrate.

Flexibilitatea de configurare a acestor dispozitive le permite să fie implementate în clustere care ating performanțe mai mari, împreună cu disponibilitate și scalabilitate ridicate (atât în sus, cât și în jos). Integrarea cu Cisco Defense Orchestrator (CDO) unifică gestionarea firewall-urilor fizice și virtuale, reducând nevoia de resurse de administrare.

Costurile aparatelor Firepower NGFW sunt mari în comparație cu soluțiile UTM pentru medii mai restrânse. Cu toate acestea, cei care le folosesc în industriile care manipulează informații extrem de sensibile, unde o încălcare a securității poate costa milioane de dolari, susțin că prețurile lor sunt o afacere.

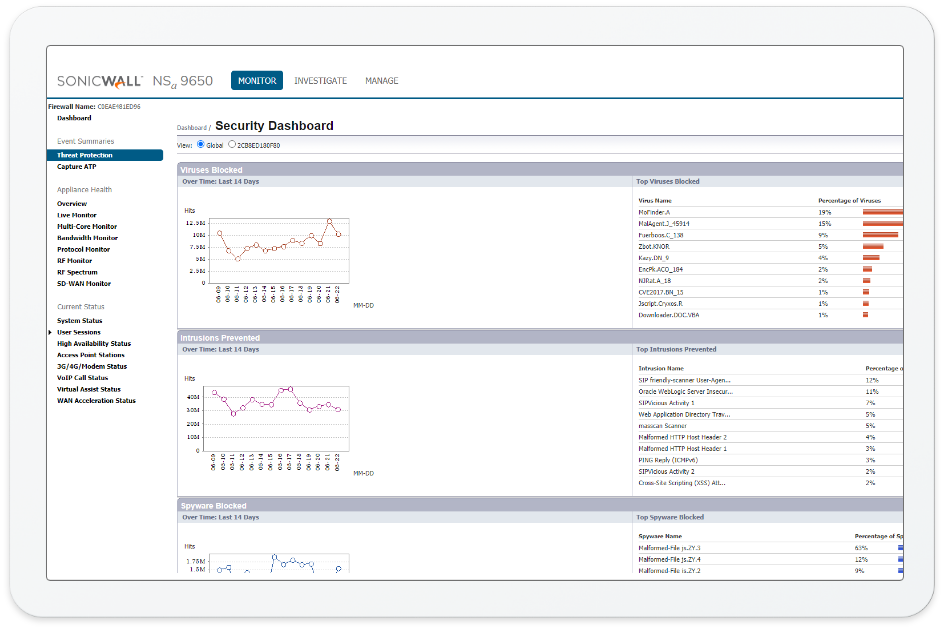

SonicWall TZ NGFW

Firewall-urile SonicWall TZ cu factor de formă mic de generația următoare sunt proiectate special pentru nevoile întreprinderilor și întreprinderilor mijlocii, oferindu-le o soluție de securitate de clasă enterprise care evită complexitățile asociate de obicei cu astfel de soluții. SonicWall TZ acționează ca dispozitive de securitate de nivel șapte axate pe prevenirea tuturor tipurilor de atacuri cibernetice, oferind funcții avansate, cum ar fi controlul aplicațiilor, filtrarea web și rutarea avansată.

SonicWall TZ oferă o instalare și configurare ușoară, iar odată ce este pornit și funcționează, oferă un management simplificat și centralizat. Datorită serviciului său sandbox Capture Advanced Threat Protection (ATP) bazat pe cloud, NGFW-urile SonicWall pot detecta amenințări sofisticate, cum ar fi atacurile criptate. Acestea adaugă funcții opționale precum PoE/PoE+ și suport pentru Wi-Fi 802.11ac, oferind securitate unificată pentru rețelele cu fir și fără fir.

Unii utilizatori ai SonicWall TZ NGFW susțin că nu toate funcțiile funcționează așa cum ar trebui sau au efecte secundare sau funcționalități nedocumentate, forțându-i să petreacă mult timp rezolvând probleme care ar trebui să fie mai simple. Cu toate acestea, ei subliniază că reduc la minimum timpul necesar pentru implementarea extinsă a politicii de securitate. Instrumentele lor de diagnosticare (capturarea pachetelor, răspunsul la pachet, raportarea fluxului de aplicații etc.) facilitează depanarea problemelor de securitate.

Barracuda CloudGen

Barracuda CloudGen este piatra de temelie a cadrului Total Threat Protection al companiei. CloudGen UTM oferă o administrare simplificată printr-o interfață web și un management centralizat gratuit bazat pe cloud. Funcțiile sale de bază includ firewall, controlul aplicațiilor, IPS, antivirus (web, e-mail și FTP în mod proxy sau single-pass-through), filtrare URL bazată pe gateway (de asemenea în mod proxy sau single-pass-through), interceptare SSL și inspecție, proxy web cu stocare în cache, rețea privată virtuală (VPN) nelimitată de la site la site și de la client la site și filtrare de spam.

Unele aspecte care disting soluția Barracuda de alte produse similare sunt implementarea SCADA și a protocoalelor de control industrial, în plus față de protocolul Tunnel Independent Network Architecture și CudaLaunch (o aplicație VPN multiplatformă pentru implementări automate pe Windows, macOS, iOS și Android ).

Barracuda oferă produsele sale UTM ca dispozitive fizice, de la desktop-uri mici până la aparate mari 2U rackable. Există, de asemenea, versiuni livrate ca dispozitive virtuale pentru VMware, Microsoft Hyper V, KVM, Citrix Zen, Open Xen și, în sfârșit, ca serviciu cloud pentru AWS, Microsoft Azure și Google Cloud Platform.

Juniper SRX

Dispozitivele SRX de la Juniper oferă o soluție de securitate de rețea de înaltă performanță pentru furnizorii de servicii de internet la scară largă care au nevoie de funcții avansate de rutare și securitate. Include toate caracteristicile unui NGFW, cum ar fi scanarea profundă a pachetelor și IPS. Datorită costului și complexității sale de configurare, nu este potrivit pentru companiile mai mici care nu au resurse specifice pentru a gestiona securitatea infrastructurilor lor.

Compania își oferă NGFW-urile ca dispozitive fizice sau virtuale, ambele alternative fiind potrivite pentru a susține configurații active sau stand-by atunci când fac parte dintr-o infrastructură de înaltă disponibilitate. Utilizatorii săi evidențiază capacitatea sa de a face față practic oricărei situații la care este supus: de la îndeplinirea funcțiilor de bază de router pentru sucursale până la firewall-uri cu state, capabile să monitorizeze starea completă a conexiunilor de rețea active.

Pentru a-și extinde și mai mult performanța ca gateway-uri edge, Juniper SRX UTM-urile acceptă funcții avansate ale Border Gateway Protocol (BGP), care permite peering-ul și schimbul de informații de rutare între sisteme autonome. În ceea ce privește instrumentele de administrare și configurare, interfața grafică cu utilizatorul (GUI) este destul de simplă, în timp ce CLI-ul este foarte ușor de utilizat și foarte apreciat de utilizatori.

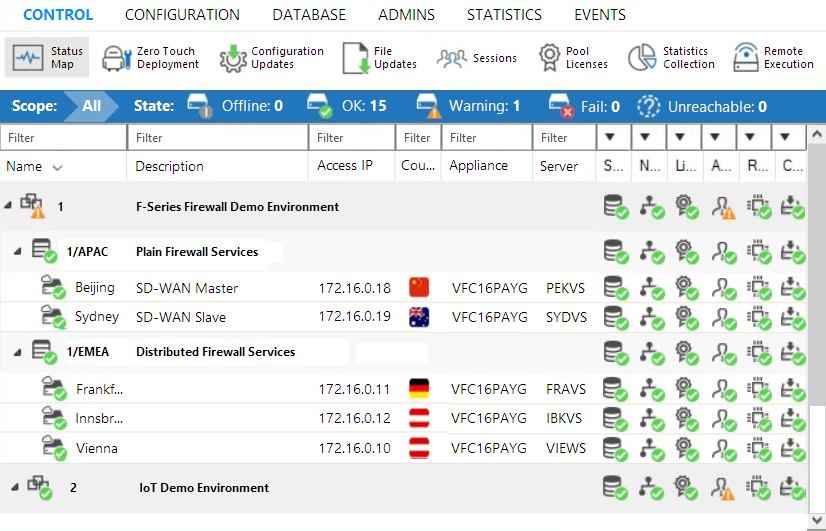

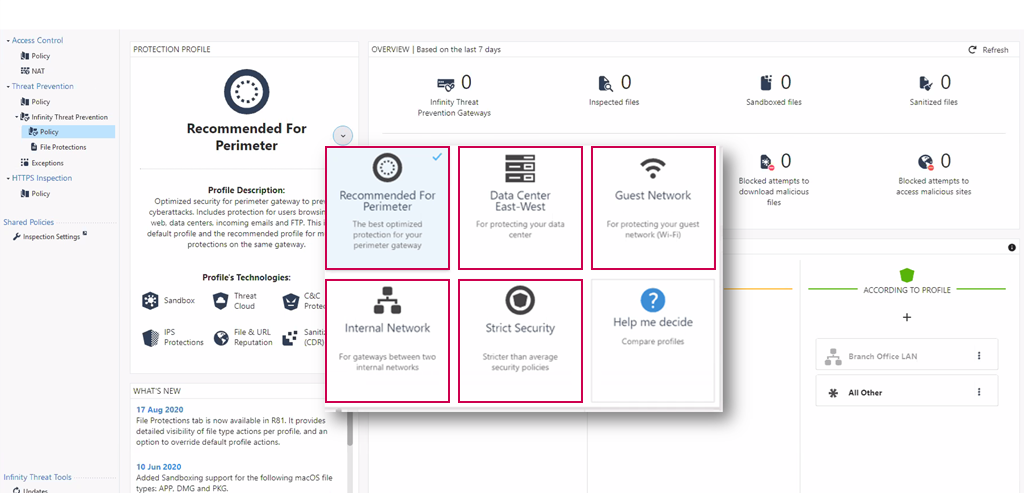

Check Point UTM Aparate

Dispozitivele Check Point UTM servesc implementari de filiale mici si la distanta, oferind prevenirea amenintarilor cuprinzatoare si flexibilitate ridicata atat in ceea ce priveste conectivitate la retea, cat si densitate de porturi. Pentru a respinge amenințările, acestea oferă firewall, IPS, VPN IPsec, antivirus/spam/boți, filtrare URL, control al aplicațiilor și funcționalitate de securitate a e-mailului. Tehnologia de prevenire a amenințărilor de la Check Point UTM le permite „să se uite în interiorul” tunelurilor SSL și TLS pentru a detecta amenințările chiar și în transmisiile criptate, asigurându-se că utilizatorii respectă politicile de securitate corporative în timp ce navighează pe internet și folosesc datele corporative.

În meniul său de funcții UTM, dispozitivele Check Point adaugă o schemă de tip sandboxing numită SandBlast Zero-Day Protection, care oferă o soluție inovatoare pentru a contracara malware-ul necunoscut, atacurile zero-day și atacurile țintite. SandBlast folosește o nouă tehnologie de detectare care funcționează la nivelul CPU și poate identifica amenințările înainte ca malware-ul să-și dezvolte atacul. La rândul său, motorul de emulare a amenințărilor SandBlast monitorizează fluxul de instrucțiuni CPU pentru exploit-uri care încearcă să ocolească controalele de securitate ale sistemului de operare și hardware.

O soluție pentru fiecare nevoie

Indiferent dacă conduceți o afacere mică fără personal specializat în securitate IT, fie că sunteți responsabil cu protejarea rețelelor unei companii mari de numeroasele amenințări care pândesc în jur, lista de produse UTM pe care am compilat-o aici vă va oferi cu siguranță alegerea potrivită. are nevoie.

Ați putea fi, de asemenea, interesat de SIEM Solutions.