8 migliori soluzioni di gestione unificata delle minacce (UTM) per piccole e grandi imprese

Pubblicato: 2021-11-15La sicurezza IT affronta ogni giorno un'ampia varietà di minacce, da diversi tipi di malware che infettano endpoint e server ad attacchi coordinati contro intere reti.

Ogni tipo di minaccia al sistema IT richiede una soluzione e una strategia particolari. Questo di solito costringe le aziende a investire pesantemente nella protezione delle proprie vulnerabilità: più è vario il numero di vulnerabilità, maggiore è l'investimento in sicurezza.

Non tutte le aziende possono permettersi il costo di proteggere tutti i loro fianchi di sicurezza informatica. Di conseguenza, molte aziende adottano la strategia (sbagliata) di proteggersi per quanto il budget lo consente. E, consciamente o inconsciamente, lasciano aree vulnerabili esposte a minacce molto pericolose.

La soluzione: gestione unificata delle minacce (UTM)

Unified Threat Management, o UTM, offriva tradizionalmente una soluzione per le organizzazioni che non dispongono delle risorse – conoscenze, persone, denaro, ecc. – necessarie per proteggere tutte le loro aree vulnerabili. UTM fornisce un unico punto di protezione contro tutti i tipi di minacce conosciute: malware (virus, worm, spyware, ecc.) e attacchi di rete (denial of service, phishing, SQL injection, ecc.). La combinazione di prestazioni, sicurezza e funzionalità di conformità in un'unica installazione facilita notevolmente la gestione della sicurezza per gli amministratori di rete, riducendo così i costi di protezione dell'infrastruttura IT di un'azienda.

Nel tempo, le soluzioni UTM si sono evolute per trascendere i limiti delle piccole aziende con piccole tasche. E le grandi aziende hanno iniziato a vederli come opzioni interessanti per ridurre i loro budget. Nasce così l'acronimo NGFW (next-generation firewall), che altro non è che una soluzione UTM ma si presenta come qualcosa di più adeguato alle reti aziendali.

Qual è la differenza tra UTM e NGFW?

In pratica, non c'è differenza sostanziale tra un UTM e un NGFW. Le tecnologie utilizzate in entrambi sono essenzialmente le stesse. I dispositivi UTM sono spesso classificati con valutazioni di prestazioni inferiori rispetto alle loro controparti NGFW, ma per scopi pratici, le differenze sono principalmente nei messaggi di marketing.

Un insieme di fornitori ha coniato il termine NGFW per definire una classe di prodotti che conteneva tutte le caratteristiche di un UTM ma poteva essere inserita in una rete aziendale. Il motivo per dare un nome diverso a questi dispositivi è stato quello di allontanarsi dalla convinzione che un dispositivo in grado di riunire tutte le funzionalità di un UTM non avrebbe mai raggiunto gli standard prestazionali delle reti aziendali. Ma con l'evoluzione dell'hardware, la capacità di questi dispositivi di raggiungere velocità multi-gigabit ha iniziato a dimostrare che erano effettivamente adatti per le grandi imprese.

Senza ulteriori indugi, diamo un'occhiata a cosa hanno da offrire i principali fornitori di questo tipo di soluzione di sicurezza.

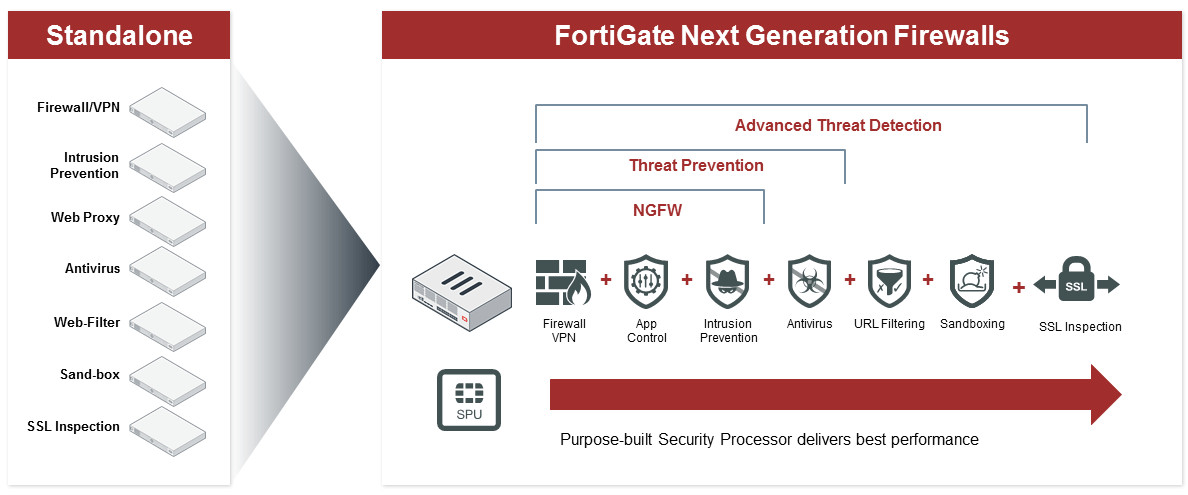

FortiGate NGFW

FortiGate è un NGFW che contiene tutte le funzionalità di un UTM poiché offre funzionalità come filtro dei contenuti, antivirus, filtro e-mail, filtro web e controllo e-mail. È un prodotto altamente raccomandato per le organizzazioni che soddisfano la condizione di essere una piccola o media azienda che corre rischi elevati o gestisce dati molto critici e ha bisogno di eseguire una scansione approfondita di ogni pacchetto che attraversa i suoi confini di rete.

Il firewall FortiGate è dotato di processori di sicurezza altamente efficienti che ottimizzano le prestazioni della rete proteggendo la rete dagli attacchi informatici. È in grado di funzionare in modalità trasparente o in modalità NAT/Route. In modalità trasparente, il firewall è installato tra la rete interna e il router, quindi non sono necessarie modifiche alla rete, se non per fornire al dispositivo un indirizzo IP di gestione.

La modalità trasparente viene utilizzata principalmente quando è necessario aumentare la protezione della rete, ma la modifica della configurazione di rete non è un'alternativa praticabile. In modalità NAT/Route, l'unità FortiGate è installata come gateway o router tra due reti. Ciò consente all'NGFW di nascondere gli indirizzi IP della rete privata tramite la traduzione degli indirizzi di rete (NAT).

Sebbene FortiGate sia una soluzione adatta per le piccole aziende senza personale dedicato alla sicurezza IT, i suoi comandi CLI sono complicati e non sono l'ideale per i principianti.

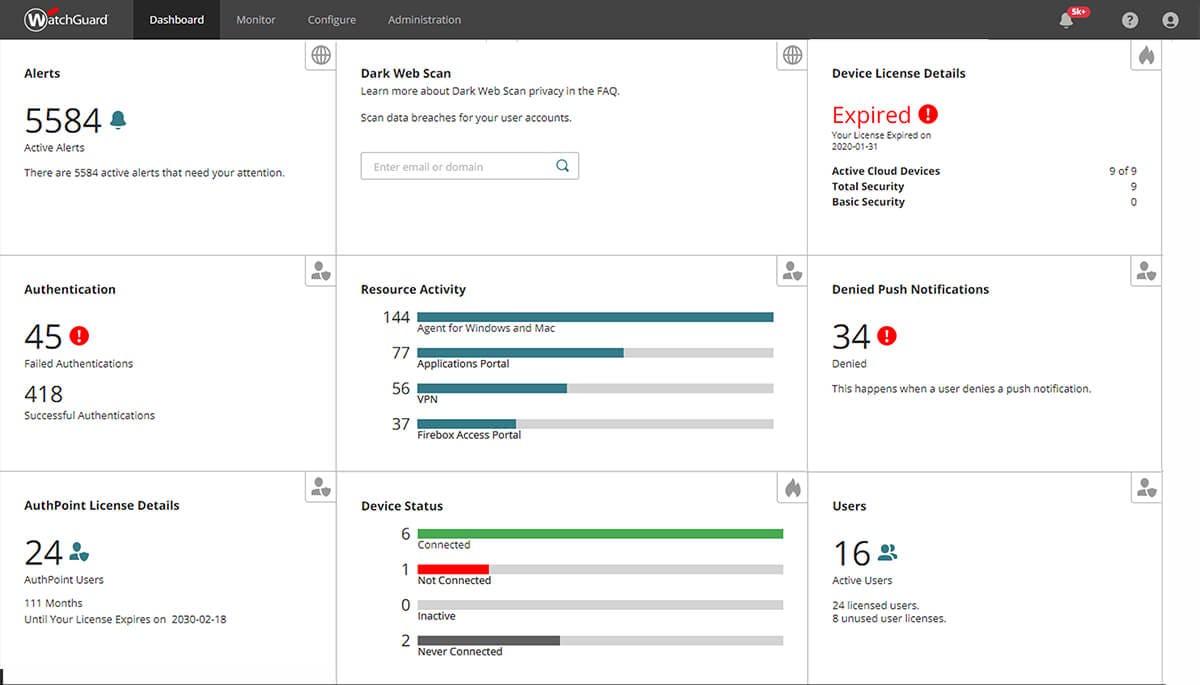

WatchGuard Firebox

Le soluzioni UTM Firebox di WatchGuard offrono sicurezza di livello aziendale senza il costo e la complessità dei prodotti specificamente destinati al segmento aziendale. Sono gestiti centralmente e forniscono una visibilità totale della rete. La piattaforma UTM fa parte dell'ecosistema WatchGuard Cloud, che include la gestione del punto di accesso wireless e una soluzione di autenticazione a più fattori (MFA).

Firebox copre le funzionalità previste da un UTM, come firewall, VPN, antivirus, filtro web e prevenzione delle intrusioni. A queste opzioni, aggiunge altri strumenti di sicurezza che completano una solida protezione della rete e delle risorse digitali, con l'aggiunta di ispezione a livello di applicazione, ispezione approfondita dei pacchetti, protezione e-mail, rilevamento di malware con sandbox comportamentale, tra molti altri.

Le soluzioni Firebox incorporano diversi strumenti di intelligence che vengono continuamente aggiornati (oltre al database delle firme): nuovi dati sulle minacce, cicli di feedback per l'aggiornamento delle blacklist, rilevamento del malware basato sul comportamento e apprendimento automatico per i modelli di punteggio TDR.

WatchGuard offre il suo Firebox su un'ampia gamma di dispositivi hardware e fornisce anche una versione virtuale che funziona su ESXi o Hyper-V. Inoltre, sono disponibili versioni per cloud pubblici sul marketplace di Amazon AWS e su Azure.

Sophos UTM

Sophos UTM è un'appliance modulare progettata per semplificare la gestione della sicurezza con un'interfaccia intuitiva che semplifica la creazione di policy per controllare rischi e minacce. Offre inoltre report chiari e dettagliati che forniscono tutto il necessario per comprendere lo stato di sicurezza di una rete e migliorarne le prestazioni.

La soluzione utilizza una tecnologia di protezione multilivello che include Advanced Threat Protection (ATP), sistema di prevenzione delle intrusioni (IPS), una rete privata virtuale (VPN), filtro e-mail e filtro web. Il livello di protezione può essere scelto grazie a uno schema di abbonamento modulare, poiché ogni funzionalità è disponibile su tutti i modelli di appliance.

Gli utenti di Sophos UTM mettono in evidenza i vantaggi dell'integrazione centralizzata per una facile gestione, insieme a un'elevata frequenza di aggiornamento che garantisce la tranquillità che nessuna nuova minaccia attaccherà la rete prima che vi sia protezione contro di essa. Inoltre, le configurazioni del firewall e della VPN sono intuitive e dirette. Gli svantaggi menzionati dagli utenti della loro soluzione UTM sono che non è compatibile con le soluzioni cloud Sophos e che il tempo di risposta del supporto tecnico potrebbe essere migliore.

In conclusione, per gli utenti che cercano una soluzione UTM semplice ed efficace che riunisca ciò che è necessario per proteggere le reti per le organizzazioni che non dispongono di grandi budget per la sicurezza IT, Sophos UTM è una buona scelta.

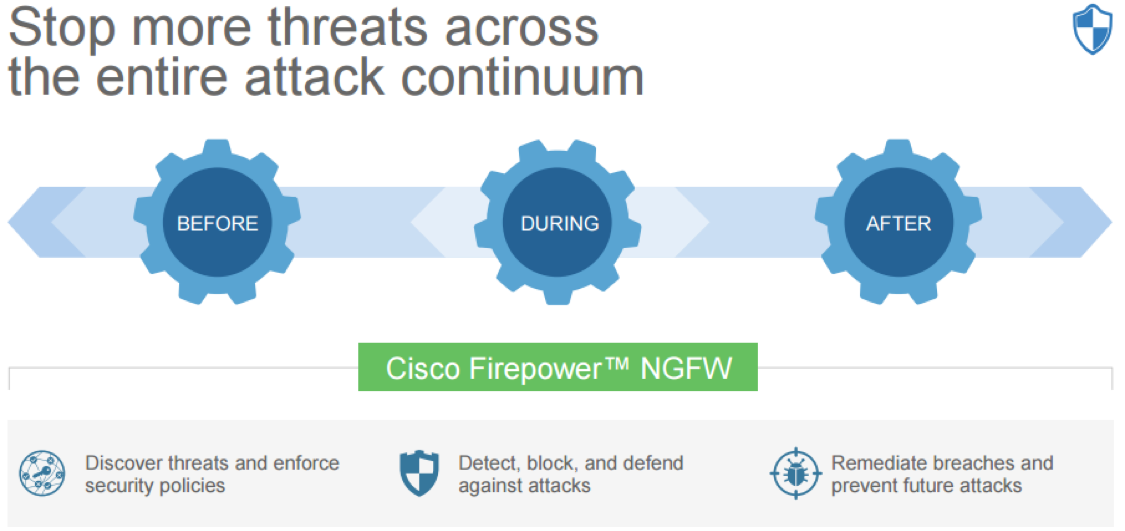

Cisco Firepower NGFW

I firewall Cisco NGFW offrono funzionalità avanzate di difesa dalle minacce per soddisfare diverse esigenze, da uffici di piccole dimensioni o filiali a data center e fornitori di servizi ad alte prestazioni. Questi dispositivi sono disponibili in un'ampia gamma di modelli, comprese le versioni virtuali – denominate Firepower NGFW – disponibili per le infrastrutture cloud.

Le funzionalità avanzate di difesa dalle minacce dei Cisco NGFW includono IPS di nuova generazione (NGIPS), intelligence di sicurezza (SI), protezione avanzata da malware (AMP), filtro URL, visibilità e controllo delle applicazioni (AVC) e funzionalità VPN flessibili. L'ispezione del traffico crittografata offerta da Cisco nei suoi NGFW classifica automaticamente i rischi, assegnando rapidamente la priorità alle minacce e riducendo il volume degli eventi registrati.

La flessibilità di configurazione di questi dispositivi consente loro di essere distribuiti in cluster che ottengono prestazioni più elevate insieme a un'elevata disponibilità e scalabilità (sia verso l'alto che verso il basso). L'integrazione con Cisco Defense Orchestrator (CDO) unifica la gestione dei firewall fisici e virtuali, riducendo la necessità di risorse amministrative.

I costi delle appliance Firepower NGFW sono elevati rispetto alle soluzioni UTM per ambienti più vincolati. Tuttavia, coloro che li utilizzano in settori che gestiscono informazioni altamente sensibili, in cui una violazione della sicurezza può costare milioni di dollari, affermano che i loro prezzi sono un vero affare.

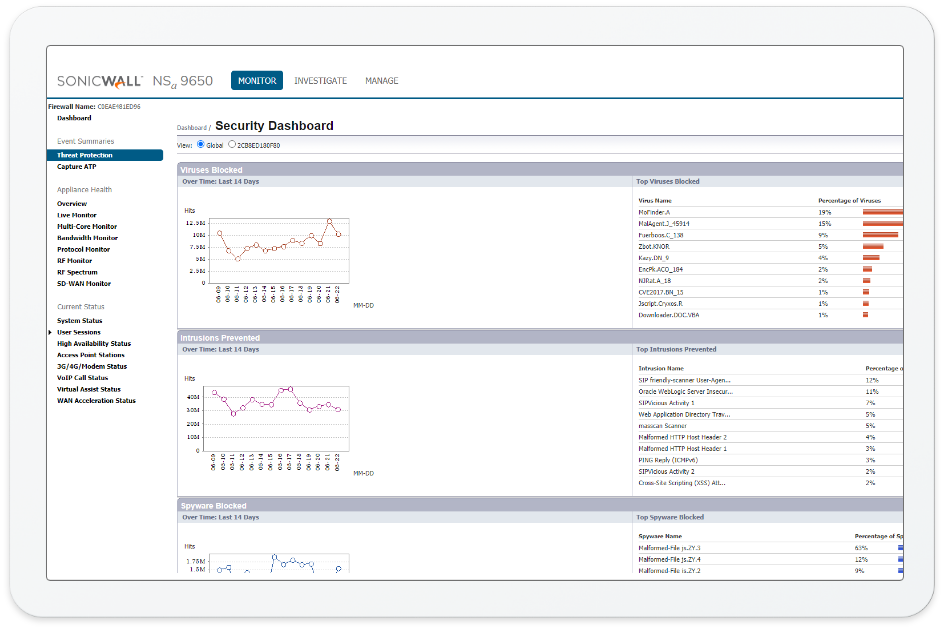

SonicWall TZ NGFW

I firewall di nuova generazione SonicWall TZ con fattore di forma ridotto sono progettati specificamente per le esigenze delle aziende e delle medie imprese, fornendo loro una soluzione di sicurezza di classe enterprise che evita le complessità solitamente associate a tali soluzioni. I SonicWall TZ fungono da dispositivi di sicurezza di livello sette focalizzati sulla prevenzione di tutti i tipi di attacchi informatici offrendo funzionalità avanzate come il controllo delle applicazioni, il filtraggio Web e il routing avanzato.

I SonicWall TZ offrono una facile installazione e configurazione e, una volta installati e funzionanti, forniscono una gestione semplificata e centralizzata. Grazie al servizio sandbox Capture Advanced Threat Protection (ATP) basato su cloud, gli NGFW di SonicWall sono in grado di rilevare minacce sofisticate come gli attacchi crittografati. Aggiungono funzionalità opzionali come il supporto Wi-Fi PoE/PoE+ e 802.11ac, fornendo sicurezza unificata per reti cablate e wireless.

Alcuni utenti dei SonicWall TZ NGFW sostengono che non tutte le funzionalità funzionano come dovrebbero o hanno effetti collaterali o funzionalità non documentate, costringendoli a dedicare molto tempo alla risoluzione di problemi che dovrebbero essere più semplici. Tuttavia, sottolineano che riducono al minimo il tempo necessario per l'implementazione di un'ampia politica di sicurezza. I loro strumenti diagnostici (acquisizione di pacchetti, risposta ai pacchetti, report sul flusso delle applicazioni, ecc.) rendono molto più semplice la risoluzione dei problemi di sicurezza.

Barracuda CloudGen

Barracuda CloudGen è la pietra angolare del framework Total Threat Protection dell'azienda. CloudGen UTM offre un'amministrazione semplificata tramite un'interfaccia web e una gestione centralizzata gratuita basata su cloud. Le sue funzioni principali includono firewall, controllo applicazioni, IPS, antivirus (web, posta e FTP in modalità proxy o single-pass-through), filtro URL basato su gateway (anche in modalità proxy o single-pass-through), intercettazione SSL e ispezione, proxy Web con memorizzazione nella cache, rete privata virtuale (VPN) illimitata da sito a sito e da client a sito e filtro antispam.

Alcuni aspetti che distinguono la soluzione Barracuda da altri prodotti simili sono l'implementazione di SCADA e protocolli di controllo industriale, oltre al protocollo Tunnel Independent Network Architecture e CudaLaunch (un'app VPN multipiattaforma per implementazioni automatizzate su Windows, macOS, iOS e Android ).

Barracuda offre i suoi prodotti UTM come dispositivi fisici che vanno dai piccoli desktop ai grandi dispositivi rack 2U. Esistono anche versioni fornite come appliance virtuali per VMware, Microsoft Hyper V, KVM, Citrix Zen, Open Xen e infine come servizio cloud per AWS, Microsoft Azure e Google Cloud Platform.

Ginepro SRX

Le appliance SRX di Juniper forniscono una soluzione di sicurezza di rete ad alte prestazioni per ISP su larga scala che necessitano di funzionalità di routing e sicurezza avanzate. Include tutte le funzionalità di un NGFW, come la scansione profonda dei pacchetti e l'IPS. A causa dei suoi costi e complessità di configurazione, non è adatto alle aziende più piccole che non dispongono di risorse specifiche per gestire la sicurezza delle proprie infrastrutture.

L'azienda offre i suoi NGFW come dispositivi fisici o virtuali, entrambe alternative adatte a supportare configurazioni attive o in standby quando fanno parte di un'infrastruttura ad alta disponibilità. I suoi utenti evidenziano la sua capacità di far fronte praticamente a qualsiasi situazione a cui è sottoposto: dall'espletamento delle funzioni di router di base per le filiali ai firewall stateful, in grado di monitorare lo stato completo delle connessioni di rete attive.

Per estendere ulteriormente le loro prestazioni come gateway edge, gli UTM Juniper SRX supportano le funzionalità avanzate del Border Gateway Protocol (BGP), che consente il peering e lo scambio di informazioni di routing tra sistemi autonomi. Per quanto riguarda i loro strumenti di amministrazione e configurazione, l'interfaccia grafica utente (GUI) è piuttosto semplice, mentre la CLI è molto facile da usare e molto apprezzata dagli utenti.

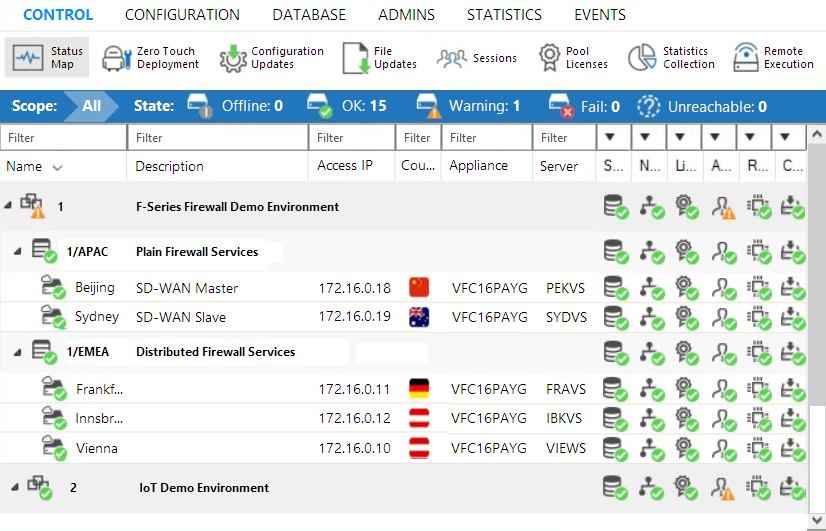

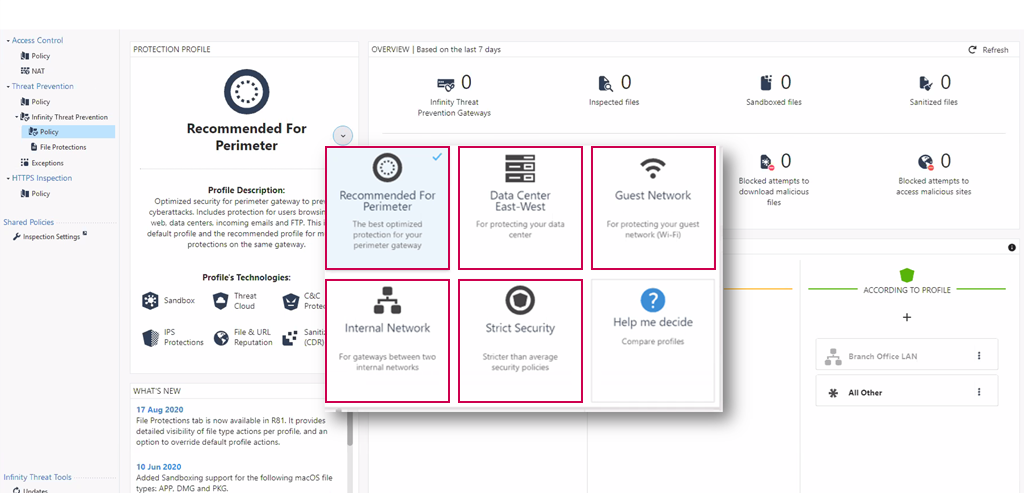

Elettrodomestici Check Point UTM

I dispositivi Check Point UTM servono implementazioni di filiali piccole e remote, offrendo una prevenzione completa delle minacce e un'elevata flessibilità in termini di connettività di rete e densità di porte. Per respingere le minacce, offrono firewall, IPS, VPN IPsec, antivirus/spam/bot, filtro URL, controllo delle applicazioni e funzionalità di sicurezza della posta elettronica. La tecnologia Threat Prevention di Check Point UTM consente loro di "guardare all'interno" dei tunnel SSL e TLS per rilevare le minacce anche nelle trasmissioni crittografate, garantendo che gli utenti rispettino le politiche di sicurezza aziendali durante la navigazione in Internet e l'utilizzo dei dati aziendali.

Al suo menu di funzionalità UTM, le appliance Check Point aggiungono uno schema di sandboxing chiamato SandBlast Zero-Day Protection, che fornisce una soluzione innovativa per contrastare malware sconosciuti, attacchi zero-day e attacchi mirati. SandBlast utilizza una nuova tecnologia di rilevamento che opera a livello di CPU e può identificare le minacce prima che il malware distribuisca il suo attacco. A sua volta, il motore di emulazione delle minacce SandBlast monitora il flusso di istruzioni della CPU alla ricerca di exploit che tentano di aggirare il sistema operativo e i controlli di sicurezza dell'hardware.

Una soluzione per ogni esigenza

Sia che tu gestisca una piccola impresa senza personale specializzato nella sicurezza IT, sia che tu abbia il compito di proteggere le reti di una grande azienda dalle numerose minacce che si nascondono in giro, l'elenco di prodotti UTM che abbiamo compilato qui è sicuro di fornire la scelta giusta per il tuo necessità.

Potrebbero interessarti anche SIEM Solutions.