8 Software premium per test di penetrazione per applicazioni Web

Pubblicato: 2021-06-14I test di penetrazione sono diventati una parte essenziale di qualsiasi strategia moderna per proteggere le applicazioni web. Le soluzioni di test delle penne sono preferibili a quelle gratuite o open source per prevenire attacchi alle API critiche e alle app web.

La natura degli attacchi informatici è in continua evoluzione. Per questo motivo, aziende, agenzie governative e altre organizzazioni stanno implementando tecniche di cybersecurity sempre più sofisticate per proteggere le proprie applicazioni web dalle minacce informatiche. Tra queste tecniche c'è il test di penetrazione, che, data la sua crescente popolarità, è sulla buona strada per diventare un mercato da $ 4,5 miliardi entro il 2025, come previsto dalla società di consulenza Markets and Markets.

Cosa sono i test di penetrazione?

I test di penetrazione sono simulazioni di attacchi informatici contro un sistema informatico, una rete, un sito o un'applicazione. In genere, i pen-test vengono eseguiti da tester di sicurezza addestrati che tentano di violare i sistemi di sicurezza di un'organizzazione per identificarne i punti deboli, sebbene siano disponibili anche test automatizzati che riducono i tempi ei costi di test.

L'obiettivo di questi test, automatici o manuali, è rilevare le vulnerabilità che i criminali informatici potrebbero sfruttare per perpetrare i loro crimini per eliminarle prima che si verifichi un attacco.

Il test della penna offre diversi vantaggi importanti che lo rendono così popolare. Ma hanno anche alcuni aspetti negativi.

Vantaggi e svantaggi dei test di penetrazione

Il principale vantaggio dei test di penetrazione è l'identificazione delle vulnerabilità e le informazioni su di esse per eliminarle. Inoltre, i risultati dei pen-test consentono di aumentare la conoscenza degli asset digitali (principalmente applicazioni web) che si vuole proteggere. Come effetto collaterale positivo, una maggiore consapevolezza e protezione delle applicazioni aiuta a migliorare la fiducia dei clienti.

Anche la pratica del pen-test ha i suoi lati negativi. Uno dei più rilevanti è che il costo di commettere un errore durante l'esecuzione di tali test può essere molto elevato. I test possono anche avere implicazioni etiche negative poiché viene simulata l'attività di criminali privi di ogni etica.

Molti strumenti di sicurezza gratuiti e open source sono adatti a siti di piccole dimensioni o principianti. Quando si eseguono test di penetrazione manuali, il costo dipende dalle capacità dei tester. Per farla breve, i test manuali dovrebbero essere costosi per essere buoni. Se il test di penetrazione viene eseguito come parte di un processo di sviluppo software, l'esecuzione manuale rallenta il ciclo di sviluppo.

Per evitare rischi nelle applicazioni Web aziendali, sono preferibili soluzioni di test di penetrazione premium, in quanto offrono vantaggi aggiuntivi, come report dettagliati, supporto specializzato e consigli per la risoluzione dei problemi.

Continua a leggere per conoscere le migliori soluzioni di test di penetrazione premium per le tue applicazioni web critiche.

Netsparker

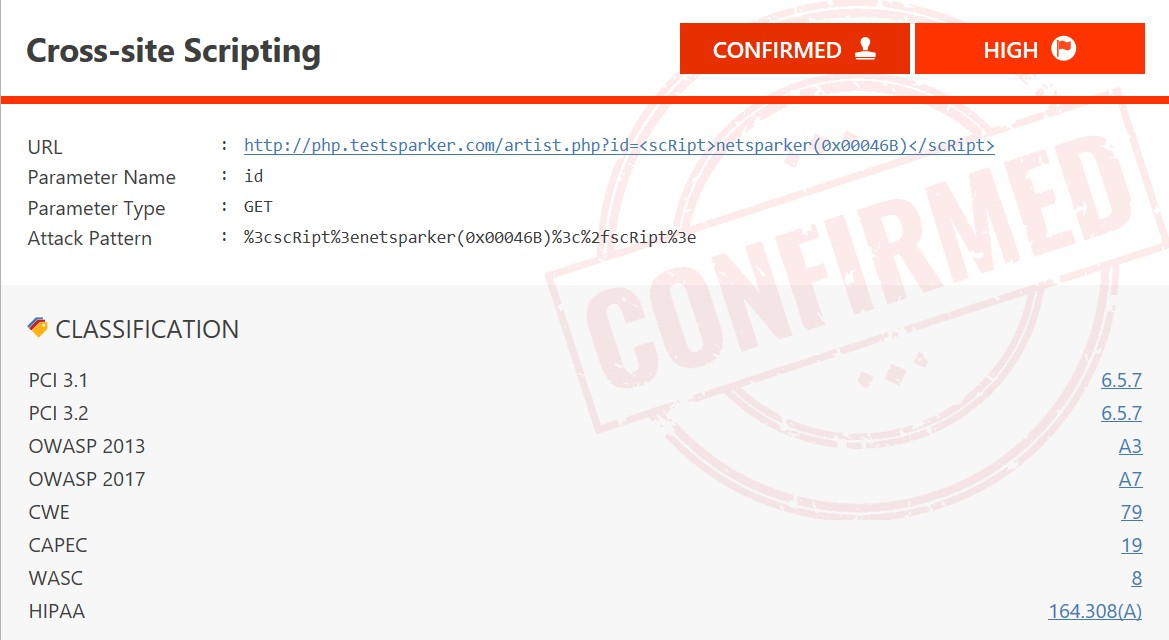

Le soluzioni di test di penetrazione come Netsparker Vulnerability Scanner consentono alle aziende di eseguire la scansione di migliaia di applicazioni Web e API alla ricerca di vulnerabilità in poche ore. Possono anche essere incorporati all'interno di un ciclo di vita di sviluppo software (SDLC) per scansionare periodicamente le applicazioni Web alla ricerca di vulnerabilità che possono apparire con ogni modifica del codice. Ciò impedisce alle violazioni della sicurezza di farsi strada negli ambienti live.

Un aspetto importante degli strumenti di test di penetrazione è la copertura, il che significa che lo strumento deve coprire tutte le possibili alternative di un'applicazione Web o di un'API Web. Se è presente un parametro vulnerabile in un'API o in un'applicazione e tale parametro non viene testato, la vulnerabilità non verrà rilevata. Lo scanner per la sicurezza delle applicazioni Web di Netsparker eccelle nell'offrire la più ampia copertura possibile in modo che nessuna vulnerabilità passi inosservata.

Netsparker utilizza un motore di scansione basato su Chrome in grado di interpretare e scansionare qualsiasi applicazione web, indipendentemente dal fatto che sia legacy o di nuova generazione, purché sia disponibile tramite i protocolli HTTP e HTTPS. Il motore di scansione di Netsparker supporta JavaScript e può eseguire la scansione di HTML 5, Web 2.0, Java, applicazioni a pagina singola e qualsiasi applicazione che utilizza framework JavaScript come AngularJS o React.

Intruso

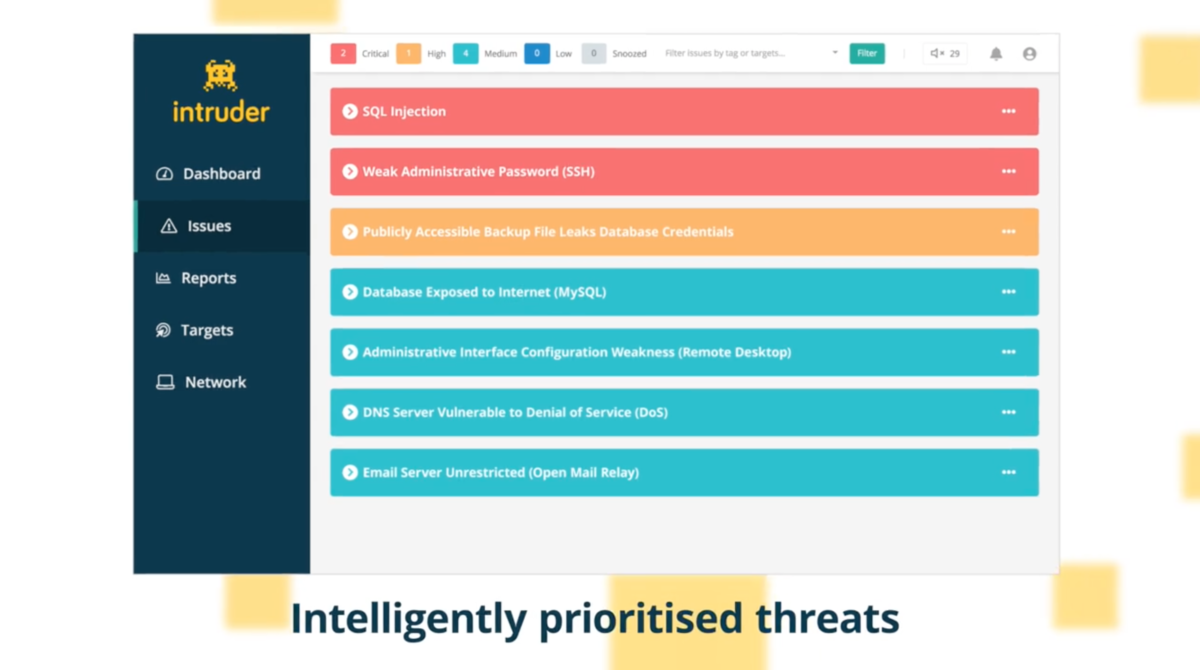

Intruder è uno scanner di vulnerabilità automatizzato in grado di individuare i punti deboli della sicurezza informatica nell'infrastruttura digitale di un'organizzazione, evitando la perdita o l'esposizione di dati costosi.

Intruder si integra perfettamente nel tuo ambiente tecnico per testare la sicurezza dei tuoi sistemi dalla stessa prospettiva (Internet) che i potenziali criminali informatici che cercano di compromettere lo vedono. Per fare ciò, utilizza un software di penetrazione che si distingue per essere semplice e veloce in modo da poter essere protetto nel più breve tempo possibile.

Intruder include una funzionalità chiamata Emerging Threat Scans, che controlla in modo proattivo i tuoi sistemi per nuove vulnerabilità non appena vengono divulgate. Questa funzionalità è utile tanto per le piccole imprese quanto per quelle di grandi dimensioni, poiché riduce lo sforzo manuale richiesto per rimanere al passo con le minacce più recenti.

Come parte del suo impegno per la semplicità, Intruder utilizza un algoritmo proprietario di riduzione del rumore che separa ciò che è puramente informativo da ciò che richiede un'azione, così puoi rimanere concentrato su ciò che conta davvero per la tua attività. Il rilevamento effettuato da Intruder include:

- Problemi di sicurezza del livello Web, come SQL injection e cross-site scripting (XSS).

- Debolezze dell'infrastruttura, come la possibilità di esecuzione di codice in remoto.

- Altri errori di configurazione della sicurezza, come crittografia debole e servizi esposti inutilmente.

Un elenco di tutti gli oltre 10.000 controlli eseguiti da Intruder è disponibile sul suo portale web.

probabilmente

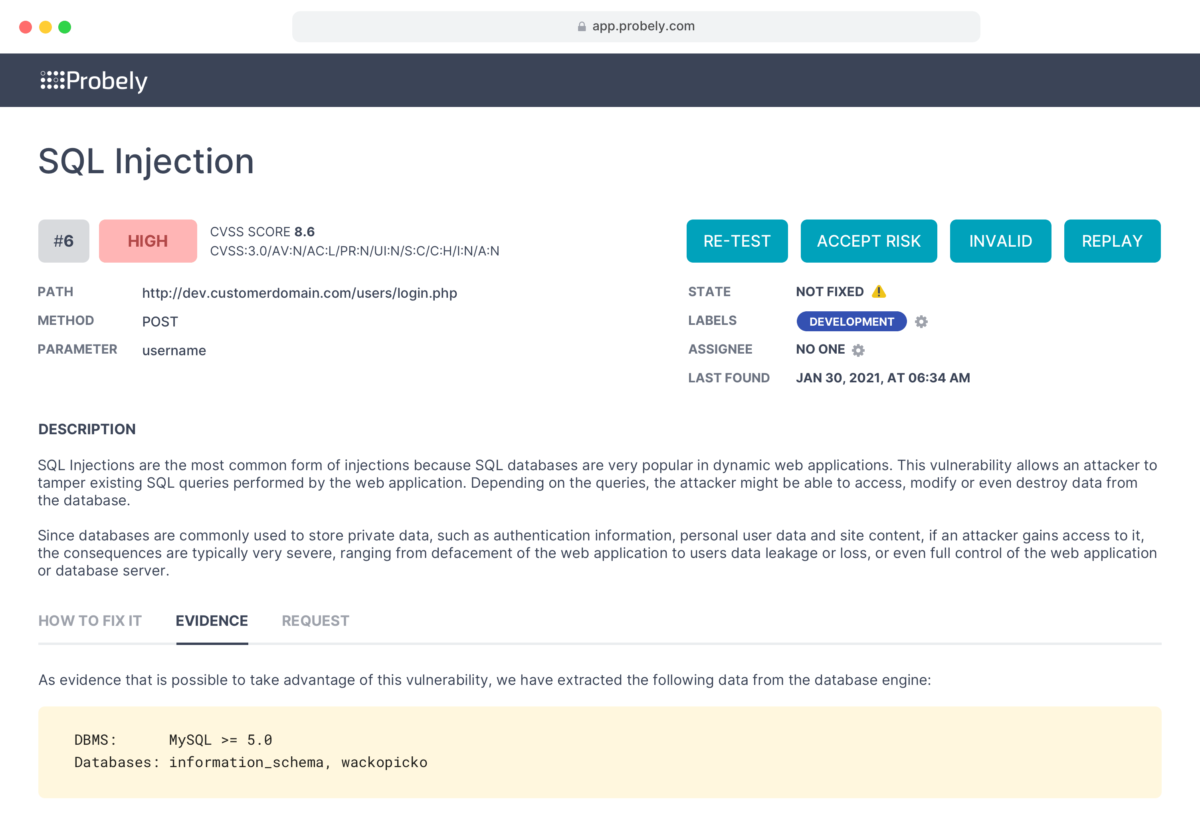

Molte aziende in crescita non dispongono di un proprio personale per la sicurezza informatica, quindi si affidano ai loro team di sviluppo o DevOps per condurre test di sicurezza. L'edizione standard di Probely è progettata appositamente per facilitare le attività di test di penetrazione in questo tipo di azienda.

L'intera esperienza di Probely è pensata per le esigenze delle aziende in crescita. Il prodotto è elegante e facile da usare, permettendoti di avviare la scansione della tua infrastruttura in non più di 5 minuti. Vengono visualizzati i problemi rilevati durante la scansione, insieme a istruzioni dettagliate su come correggerli.

Con Probely, i test di sicurezza eseguiti da DevOps o dai team di sviluppo diventano più indipendenti dal personale di sicurezza specifico. Inoltre, i test possono essere integrati nell'SDLC per automatizzarli e diventare parte della pipeline di produzione del software.

Probely si integra tramite componenti aggiuntivi con gli strumenti più diffusi per lo sviluppo del team, come Jenkins, Jira, Azure DevOps e CircleCI. Per gli strumenti che non dispongono di un componente aggiuntivo di supporto, Probely può essere integrato tramite la sua API, che offre le stesse funzionalità dell'app Web, poiché ogni nuova funzionalità viene aggiunta prima all'API e poi all'interfaccia utente.

Burp Suite

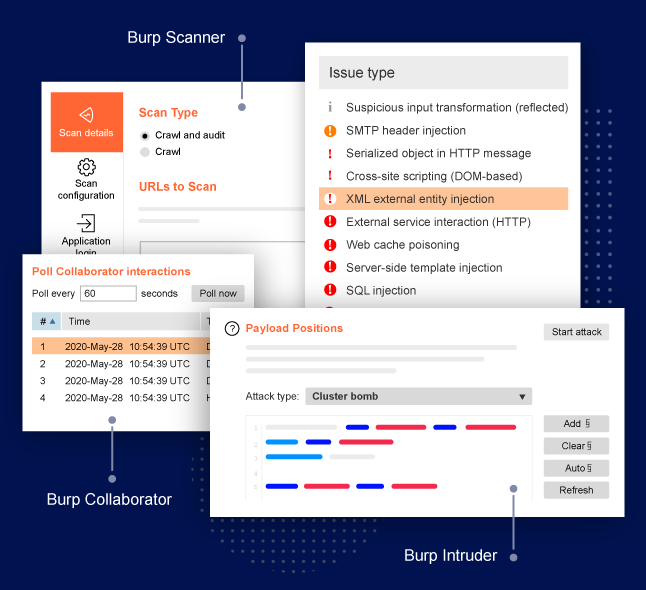

Il toolkit Burp Suite Professional si distingue per l'automazione di attività di test ripetitive e quindi analisi approfondite con i suoi strumenti di test di sicurezza manuali o semiautomatici. Gli strumenti sono progettati per testare le 10 principali vulnerabilità OWASP, insieme alle ultime tecniche di hacking.

Le funzioni di penetration test manuale di Burp Suite intercettano tutto ciò che vede il tuo browser, con un potente proxy che ti permette di modificare le comunicazioni HTTP/S che passano attraverso il browser. I singoli messaggi WebSocket possono essere modificati e riemessi per un'analisi successiva delle risposte, il tutto nella stessa finestra. Come risultato dei test, tutte le superfici di attacco nascoste vengono scoperte, grazie a un'avanzata funzione di rilevamento automatico dei contenuti invisibili.

I dati di ricognizione sono raggruppati e archiviati in una mappa del sito oggettiva, con funzionalità di filtro e annotazione che completano le informazioni fornite dallo strumento. I processi di documentazione e riparazione sono semplificati generando report chiari per gli utenti finali.

Parallelamente all'interfaccia utente, Burp Suite Professional offre una potente API che garantisce l'accesso alle sue funzionalità interne. Con esso, un team di sviluppo può creare le proprie estensioni per integrare i test di penetrazione nei propri processi.

Rilevare

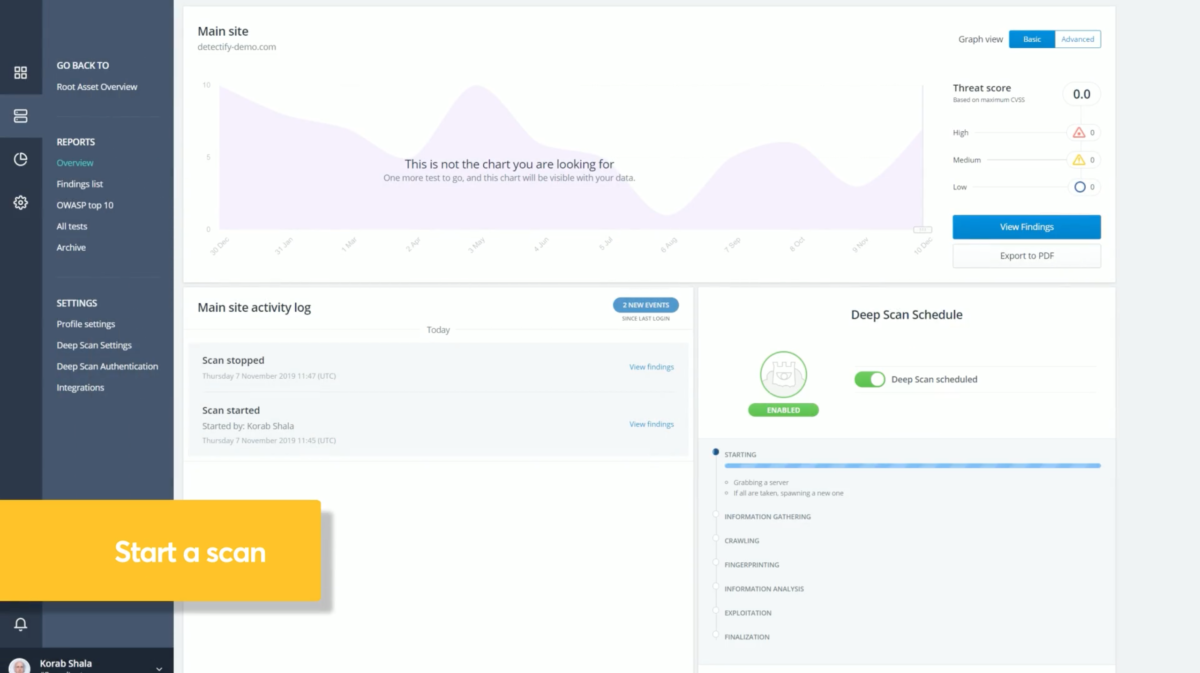

Detectify offre uno strumento di test di penetrazione completamente automatizzato che consente alle aziende di essere consapevoli delle minacce contro le proprie risorse digitali.

La soluzione Deep Scan di Detectify automatizza i controlli di sicurezza e ti aiuta a trovare vulnerabilità non documentate. Asset Monitoring osserva continuamente i sottodomini, alla ricerca di file esposti, accessi non autorizzati e configurazioni errate.

I test di penetrazione fanno parte di una suite di strumenti di monitoraggio e inventario delle risorse digitali che includono la scansione delle vulnerabilità, il rilevamento degli host e le impronte digitali del software. Il pacchetto completo aiuta a evitare spiacevoli sorprese, come host sconosciuti che presentano vulnerabilità o sottodomini che possono essere facilmente dirottati.

Detectify ricava le ultime scoperte sulla sicurezza da una comunità di hacker etici selezionati con cura e le sviluppa in test di vulnerabilità. Grazie a ciò, i test di penetrazione automatizzati di Detectify forniscono l'accesso a risultati di sicurezza esclusivi e test di oltre 2000 vulnerabilità nelle applicazioni Web, inclusa la top 10 di OWASP.

Se vuoi essere coperto da nuove vulnerabilità che compaiono praticamente ogni giorno, avrai bisogno di più che eseguire test di penetrazione trimestrali. Detectify offre il suo servizio Deep Scan, che fornisce un numero illimitato di scansioni, insieme a una knowledge base con oltre 100 suggerimenti per la riparazione. Offre anche l'integrazione con strumenti di collaborazione come Slack, Splunk, PagerDuty e Jira.

Detectify offre una prova gratuita di 14 giorni che non richiede l'inserimento dei dettagli della carta di credito o altri mezzi di pagamento. Durante il periodo di prova, puoi eseguire tutte le scansioni che desideri.

Nesso

Nessus esegue test di penetrazione point-in-time per aiutare i professionisti della sicurezza a identificare e correggere rapidamente e facilmente le vulnerabilità. La soluzione di Nessus è in grado di rilevare errori software, patch mancanti, malware e configurazioni errate su una varietà di sistemi operativi, dispositivi e applicazioni.

Nessus ti consente di eseguire scansioni basate sulle credenziali su server diversi. Inoltre, i suoi modelli preconfigurati gli consentono di funzionare su più dispositivi di rete, come firewall e switch.

Uno degli obiettivi principali di Nessus è rendere i test di penetrazione e la valutazione delle vulnerabilità semplici e intuitivi. Lo fa offrendo report personalizzabili, criteri e modelli predefiniti, aggiornamenti in tempo reale e funzionalità uniche per silenziare determinate vulnerabilità in modo che non vengano visualizzate per un periodo di tempo specificato nella visualizzazione predefinita dei risultati della scansione. Gli utenti dello strumento evidenziano la possibilità di personalizzare i report e modificare elementi come loghi e livelli di gravità.

Lo strumento offre possibilità di crescita illimitate grazie a un'architettura a plugin. I ricercatori del fornitore aggiungono continuamente plug-in all'ecosistema per incorporare il supporto per nuove interfacce o nuovi tipi di minacce che vengono scoperte.

AppCheck

AppCheck è una piattaforma di scansione di sicurezza completa creata da esperti di test di penetrazione. È progettato per automatizzare l'individuazione dei problemi di sicurezza in app, siti Web, infrastrutture cloud e reti.

La soluzione di test di penetrazione AppCheck si integra con strumenti di sviluppo come TeamCity e Jira per condurre valutazioni in tutte le fasi del ciclo di vita di un'applicazione. Un'API JSON gli consente di integrarsi con strumenti di sviluppo non integrati in modo nativo.

Con AppCheck, puoi avviare le scansioni in pochi secondi, grazie ai profili di scansione predefiniti sviluppati dagli esperti di sicurezza di AppCheck. Non è necessario scaricare o installare alcun software per iniziare la scansione. Una volta terminato il lavoro, i risultati vengono riportati con ampi dettagli, comprese narrazioni di facile comprensione e consigli di riparazione.

Un sistema di pianificazione granulare ti consente di dimenticare l'avvio delle scansioni. Utilizzando questo sistema, è possibile configurare le finestre di scansione consentite, insieme a pause e riprese automatiche. Puoi anche configurare ripetizioni automatiche della scansione per essere sicuro che nessuna nuova vulnerabilità passi inosservata.

Una dashboard configurabile offre una visione completa e chiara del tuo stato di sicurezza. Questa dashboard ti consente di individuare le tendenze delle vulnerabilità, tenere traccia dei progressi della riparazione e dare un'occhiata alle aree del tuo ambiente più a rischio.

Le licenze AppCheck non impongono limitazioni, offrendo utenti illimitati e scansioni illimitate.

Qualys

Qualys Web Application Scanning (WAS) è una soluzione di test di penetrazione che rileva e cataloga tutte le applicazioni Web su una rete, scalando da poche a migliaia di applicazioni. Qualys WAS consente di contrassegnare le applicazioni Web e utilizzarle nei rapporti di controllo e di limitare l'accesso ai dati di scansione.

La funzione Dynamic Deep Scan di WAS copre tutte le applicazioni in un perimetro, comprese le app in sviluppo attivo, i servizi IoT e le API che supportano i dispositivi mobili. Il suo ambito copre le istanze di cloud pubblico con scansioni progressive, complesse e autenticate, fornendo visibilità istantanea su vulnerabilità come SQL injection, cross-site scripting (XSS) e tutte le OWASP Top 10. Per eseguire test di penetrazione, WAS utilizza script avanzati con Selenium, il sistema di automazione del browser open source.

Per eseguire scansioni in modo più efficiente, Qualys WAS può operare su un pool di più computer, applicando il bilanciamento automatico del carico. Le sue funzioni di pianificazione consentono di impostare l'ora esatta di inizio delle scansioni e la loro durata.

Grazie al suo modulo di rilevamento del malware con analisi del comportamento, Qualys WAS può identificare e segnalare il malware esistente nelle tue applicazioni e siti web. Le informazioni sulla vulnerabilità generate dalle scansioni automatizzate possono essere consolidate con le informazioni raccolte dai test di penetrazione manuali in modo da avere un quadro completo dello stato di sicurezza della tua applicazione web.

Pronto per il premio?

Man mano che l'infrastruttura dell'applicazione Web cresce in superficie e criticità, le soluzioni di test di penetrazione open source o gratuite iniziano a mostrare punti deboli. Questo è il momento in cui dovresti prendere in considerazione una soluzione di test di penetrazione premium. Tutte le opzioni presentate qui offrono piani diversi per esigenze diverse, quindi dovresti valutare il più adatto a te per iniziare a testare le tue applicazioni e anticipare l'azione di malintenzionati.