11 เครื่องมือโจมตีแบบเดรัจฉานสำหรับการทดสอบการเจาะ

เผยแพร่แล้ว: 2021-05-20สำหรับระบบไอทีของบริษัทของคุณ คุณต้องมีหลักฐานที่เป็นรูปธรรมเพื่อแสดงให้เห็นว่าธุรกิจออนไลน์ของคุณแข็งแกร่งต่อการโจมตีทางไซเบอร์ประเภทต่างๆ โดยเฉพาะอย่างยิ่งการโจมตีแบบเดรัจฉาน

Brute-force Attack คืออะไร?

การโจมตีด้วยกำลังเดรัจฉานเป็นหนึ่งในการโจมตีทางไซเบอร์ที่อันตรายที่สุดที่คุณอาจไม่มีเคล็ดลับในการเผชิญหน้า! การโจมตีแบบเดรัจฉานมุ่งเป้าไปที่หัวใจของเว็บไซต์หรือความปลอดภัยของอุปกรณ์ของคุณ รหัสผ่านสำหรับเข้าสู่ระบบ หรือคีย์การเข้ารหัส ใช้วิธีการลองผิดลองถูกอย่างต่อเนื่องเพื่อสำรวจอย่างเด็ดขาด

วิธีการโจมตีด้วยกำลังเดรัจฉานมีหลากหลาย โดยหลักๆ แล้วคือ:

- การโจมตีแบบใช้กำลังเดรัจฉานแบบไฮบริด: พยายามหรือส่งคำที่คาดหวังและพจนานุกรมนับพัน หรือแม้แต่คำสุ่ม

- ย้อนกลับการโจมตีด้วยกำลังเดรัจฉาน: พยายามรับรหัสที่มาของรหัสผ่านโดยใช้การวิจัยอย่างละเอียดถี่ถ้วน

ทำไมเราต้องใช้เครื่องมือทดสอบการเจาะ?

ผู้โจมตีโดยใช้กำลังเดรัจฉานใช้เครื่องมือต่างๆ เพื่อให้บรรลุเป้าหมายนี้ คุณสามารถใช้เครื่องมือโจมตีแบบเดรัจฉานเหล่านี้เพื่อการเจาะ การทดสอบนี้เรียกอีกอย่างว่า "การทดสอบด้วยปากกา" หรือ "การทดสอบด้วยปากกา"

การทดสอบการเจาะระบบคือแนวปฏิบัติในการพยายามแฮ็กระบบไอทีของคุณเองโดยใช้วิธีเดียวกับที่แฮ็กเกอร์ทำ ซึ่งทำให้คุณสามารถระบุช่องโหว่ด้านความปลอดภัยได้

หมายเหตุ : เครื่องมือต่อไปนี้อาจสร้างคำขอจำนวนมากที่คุณควรทำกับสภาพแวดล้อมแอปพลิเคชันของคุณเท่านั้น

โกบัสเตอร์

Gobuster เป็นหนึ่งในเครื่องมือเดรัจฉานที่ทรงพลังและรวดเร็วที่สุดซึ่งไม่ต้องการรันไทม์ ใช้เครื่องสแกนไดเร็กทอรีที่ตั้งโปรแกรมโดยภาษา Go; มันเร็วและยืดหยุ่นกว่าสคริปต์ที่ตีความ

คุณสมบัติ

- Gobuster ขึ้นชื่อในด้านการสนับสนุนการทำงานพร้อมกันอย่างน่าทึ่ง ซึ่งช่วยให้สามารถจัดการงานและส่วนขยายที่หลากหลาย รักษาความเร็วของการประมวลผล

- เครื่องมือน้ำหนักเบาที่ไม่มี Java GUI ทำงานบนบรรทัดคำสั่งในหลายแพลตฟอร์มเท่านั้น

- ความช่วยเหลือในตัว

โหมด

- dir – โหมดไดเรกทอรีคลาสสิก

- DNS – โหมดโดเมนย่อย DNS

- s3 – แจกแจงบัคเก็ต S3 ที่เปิดอยู่และค้นหาการมีอยู่และรายการบัคเก็ต

- vhost – โหมดโฮสต์เสมือน

อย่างไรก็ตาม มีข้อบกพร่องอยู่อย่างหนึ่ง ความไม่ดีสำหรับการค้นหาไดเรกทอรีแบบเรียกซ้ำ ซึ่งลดประสิทธิภาพสำหรับไดเรกทอรีหลายระดับ

BruteX

BruteX เป็นเครื่องมือโอเพนซอร์ซแบบ all-in-one ที่ยอดเยี่ยมสำหรับความต้องการของคุณในการบรรลุเป้าหมาย

- เปิดพอร์ต

- ชื่อผู้ใช้

- รหัสผ่าน

ใช้พลังในการส่งรหัสผ่านที่เป็นไปได้จำนวนมากอย่างเป็นระบบ

รวมถึงบริการมากมายที่รวบรวมจากเครื่องมืออื่นๆ เช่น Nmap, Hydra & DNS enum สิ่งนี้ทำให้คุณสามารถสแกนหาพอร์ตที่เปิดอยู่ เริ่ม brute force FTP, SSH และกำหนดบริการที่ทำงานอยู่ของเซิร์ฟเวอร์เป้าหมายโดยอัตโนมัติ

Dirsearch

Dirsearch เป็นเครื่องมือบังคับเดรัจฉานขั้นสูงตามบรรทัดคำสั่ง เป็นเครื่องสแกนเส้นทางเว็บ AKA และสามารถทำลายไดเร็กทอรีและไฟล์ในเว็บเซิร์ฟเวอร์ได้

Dirsearch เพิ่งกลายเป็นส่วนหนึ่งของแพ็คเกจ Kali Linux อย่างเป็นทางการ แต่ยังทำงานบน Windows, Linux และ macOS มันเขียนด้วยภาษา Python เพื่อให้เข้ากันได้กับโปรเจ็กต์และสคริปต์ที่มีอยู่

นอกจากนี้ยังเร็วกว่าเครื่องมือ DIRB แบบเดิมมากและมีคุณสมบัติอื่นๆ อีกมากมาย

- การสนับสนุนพร็อกซี่

- มัลติเธรด

- การสุ่มตัวแทนผู้ใช้

- รองรับส่วนขยายหลายตัว

- เวทีสแกนเนอร์

- ขอล่าช้า

สำหรับการสแกนแบบเรียกซ้ำ Dirsearch เป็นผู้ชนะ กำลังย้อนกลับและรวบรวมข้อมูลโดยค้นหาไดเรกทอรีเพิ่มเติม ควบคู่ไปกับความเร็วและความเรียบง่าย มันมาจากห้อง Brute-force ที่ดีที่สุดสำหรับเพนท์สเตอร์ทุกคน

Callow

Callow เป็นเครื่องมือล็อคอินเดรัจฉานที่ใช้งานง่ายและปรับแต่งได้ เขียนด้วย python 3 ออกแบบมาเพื่อตอบสนองความต้องการและสถานการณ์ของมือใหม่

มีการทดลองผู้ใช้ที่ยืดหยุ่นในการจัดการข้อผิดพลาดได้ง่าย โดยเฉพาะอย่างยิ่งสำหรับผู้เริ่มต้นที่จะเข้าใจและสัมผัสได้ง่าย

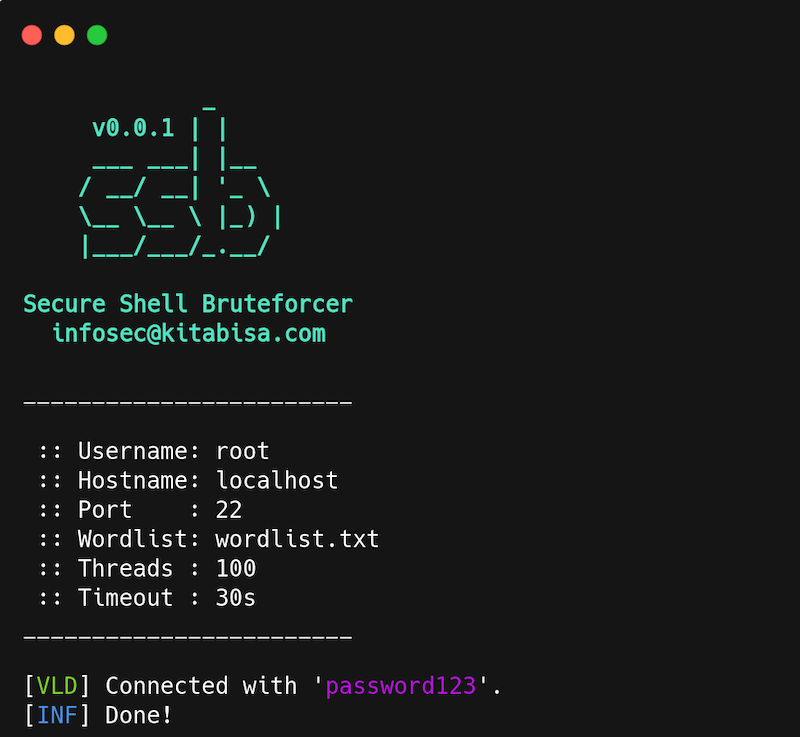

SSB

Secure Shell Bruteforcer (SSB) เป็นหนึ่งในเครื่องมือที่เร็วและง่ายที่สุดสำหรับเซิร์ฟเวอร์ SSH แบบเดรัจฉาน

การใช้เปลือกที่ปลอดภัยของ SSB จะทำให้คุณมีอินเทอร์เฟซที่เหมาะสม ซึ่งแตกต่างจากเครื่องมืออื่นๆ ที่ถอดรหัสรหัสผ่านของเซิร์ฟเวอร์ SSH

Thc-ไฮดรา

Hydra เป็นหนึ่งในเครื่องมือที่มีชื่อเสียงที่สุดสำหรับการถอดรหัสการเข้าสู่ระบบที่ใช้กับ Linux หรือ Windows/Cygwin นอกจากนี้ สำหรับ Solaris, FreeBSD/OpenBSD, QNX (Blackberry 10) และ macOS รองรับโปรโตคอลมากมาย เช่น AFP, HTTP-FORM-GET, HTTP-GET, HTTP-FORM-POST, HTTP-HEAD, HTTP-PROXY และอื่นๆ

ติดตั้งโดยค่าเริ่มต้นบน Kali Linux ไฮดราออกแบบด้วยทั้งบรรทัดคำสั่งและเวอร์ชันกราฟิก มันสามารถถอดรหัสชื่อผู้ใช้ / รหัสผ่านเดียวหรือรายการโดยวิธีการบังคับเดรัจฉาน

นอกจากนี้ยังขนานกัน ซึ่งเป็นเครื่องมือที่รวดเร็วและยืดหยุ่นมาก ซึ่งช่วยให้คุณสามารถเข้าถึงระบบของคุณจากระยะไกลโดยไม่ได้รับอนุญาต

เครื่องมือแฮ็กเกอร์การเข้าสู่ระบบอื่นๆ บางตัวใช้สำหรับฟังก์ชันเดียวกัน แต่มีเพียง Hydra เท่านั้นที่รองรับโปรโตคอลและการเชื่อมต่อแบบขนานจำนวนมาก

เรอสวีท

Burp Suite Professional เป็นชุดเครื่องมือที่จำเป็นสำหรับผู้ทดสอบความปลอดภัยเว็บ และมาพร้อมกับคุณสมบัติที่รวดเร็วและเชื่อถือได้ และยังทำให้งานทดสอบที่ซ้ำซากจำเจเป็นไปโดยอัตโนมัติ นอกจากนี้ ยังได้รับการออกแบบโดยผู้เชี่ยวชาญของผู้เชี่ยวชาญและคุณลักษณะการทดสอบความปลอดภัยกึ่งอัตโนมัติ ผู้เชี่ยวชาญหลายคนใช้มันในการทดสอบช่องโหว่ 10 อันดับแรกของ OWASP

Burp นำเสนอคุณสมบัติที่เป็นเอกลักษณ์มากมาย ตั้งแต่การเพิ่มความครอบคลุมการสแกน ไปจนถึงการปรับแต่งให้เป็นโหมดมืด สามารถทดสอบ/สแกนแอปพลิเคชันเว็บสมัยใหม่ที่มีคุณลักษณะหลากหลาย, JavaScript, ทดสอบ API

เป็นเครื่องมือที่ออกแบบมาเพื่อทดสอบบริการ ไม่ใช่สำหรับการแฮ็ก เช่น บริการอื่นๆ อีกมากมาย ดังนั้นจึงบันทึกลำดับการตรวจสอบสิทธิ์ที่ซับซ้อนและเขียนรายงานสำหรับผู้ใช้ปลายทางโดยตรงในการใช้งานและแบ่งปัน

นอกจากนี้ยังมีข้อได้เปรียบในการทดสอบความปลอดภัยแอปพลิเคชันนอกวง (OAST) ที่เข้าถึงช่องโหว่ที่มองไม่เห็นจำนวนมากที่ผู้อื่นไม่สามารถทำได้ นอกจากนี้ยังเป็นคนแรกที่ได้รับประโยชน์จากการใช้ PortSwigger Research ซึ่งนำคุณไปสู่ความล้ำหน้า

Patator

Patator เป็นเครื่องมือแบบเดรัจฉานสำหรับการใช้งานอเนกประสงค์และยืดหยุ่นภายในการออกแบบโมดูลาร์ ปรากฏขึ้นด้วยความหงุดหงิดที่สะท้อนกลับโดยใช้เครื่องมือและสคริปต์อื่น ๆ ของการโจมตีรหัสผ่าน Patator เลือกแนวทางใหม่เพื่อไม่ให้ทำผิดซ้ำซาก

Patator เขียนด้วยภาษา Python เป็นเครื่องมือแบบมัลติเธรดที่ต้องการให้บริการการทดสอบการเจาะระบบในวิธีที่ยืดหยุ่นและเชื่อถือได้มากกว่าบรรพบุรุษ รองรับโมดูลมากมายรวมถึงต่อไปนี้

- FTP

- SSH

- MySQL

- SMTP

- Telnet

- DNS

- SMB

- IMAP

- LDAP

- rlogin

- ไฟล์ซิป

- ไฟล์ Java Keystore

Pydictor

Pydictor เป็นอีกหนึ่งเครื่องมือที่มีประสิทธิภาพในการแฮ็กพจนานุกรมที่ยอดเยี่ยม เมื่อพูดถึงการทดสอบความยากและความยากของรหัสผ่าน อาจทำให้ทั้งมือใหม่และมืออาชีพต้องประหลาดใจ เป็นเครื่องมือที่ผู้โจมตีไม่สามารถแจกจ่ายในคลังอาวุธได้ นอกจากนี้ยังมีคุณสมบัติมากมายที่ช่วยให้คุณเพลิดเพลินกับประสิทธิภาพที่ยอดเยี่ยมภายใต้สถานการณ์การทดสอบใดๆ

- ผู้ช่วยถาวร: ช่วยให้คุณสร้างรายการคำศัพท์ทั่วไป รายการคำศัพท์วิศวกรรมสังคม รายการคำศัพท์พิเศษโดยใช้เนื้อหาเว็บ ฯลฯ นอกจากนี้ยังมีตัวกรองเพื่อช่วยเน้นรายการคำศัพท์ของคุณ

- ปรับแต่งได้สูง: คุณสามารถปรับแต่งแอตทริบิวต์รายการคำได้ตามที่คุณต้องการโดยใช้ตัวกรองตามความยาว โหมดลีท และคุณสมบัติอื่นๆ

- ความยืดหยุ่นและความเข้ากันได้: สามารถแยกวิเคราะห์ไฟล์การกำหนดค่า และสามารถทำงานได้อย่างราบรื่นบน Windows, Linux หรือ Mac

พจนานุกรม Pydictor

- พจนานุกรมตัวเลข

- พจนานุกรมอักษร

- พจนานุกรมอักษรตัวพิมพ์ใหญ่

- ตัวเลขพร้อมอักษรตัวพิมพ์ใหญ่

- ตัวพิมพ์ใหญ่และตัวพิมพ์เล็ก

- ตัวเลขพร้อมอักษรตัวพิมพ์เล็ก

- การรวมตัวพิมพ์ใหญ่ ตัวพิมพ์เล็ก และตัวเลข

- การเพิ่มหัวแบบคงที่

- การจัดการตัวกรองความซับซ้อนของพจนานุกรม

Ncrack

Ncrack เป็นเครื่องมือแคร็กเครือข่ายชนิดหนึ่งที่มีประสิทธิภาพความเร็วสูง ออกแบบมาสำหรับบริษัทต่างๆ เพื่อช่วยทดสอบอุปกรณ์เครือข่ายเพื่อหารหัสผ่านที่ไม่รัดกุม ผู้เชี่ยวชาญด้านความปลอดภัยหลายคนแนะนำให้ใช้ Ncrack เพื่อตรวจสอบความปลอดภัยของเครือข่ายระบบ เปิดตัวเป็นเครื่องมือแบบสแตนด์อโลนหรือเป็นส่วนหนึ่งของ Kali Linux

ด้วยวิธีการแบบแยกส่วนและเอ็นจิ้นไดนามิก Ncrack ที่ออกแบบด้วยบรรทัดคำสั่งสามารถปรับเปลี่ยนพฤติกรรมตามการตอบสนองของเครือข่าย และสามารถทำการตรวจสอบอย่างกว้างๆ ที่เชื่อถือได้สำหรับโฮสต์จำนวนมากได้พร้อมๆ กัน

คุณสมบัติของ Ncrack ไม่ได้จำกัดอยู่แค่อินเทอร์เฟซที่ยืดหยุ่น แต่ให้การควบคุมการทำงานของเครือข่ายอย่างสมบูรณ์สำหรับผู้ใช้ ซึ่งช่วยให้การโจมตีแบบบังคับเดรัจฉานที่ซับซ้อนน่าทึ่ง การโต้ตอบรันไทม์ และเทมเพลตการกำหนดเวลาเพื่ออำนวยความสะดวกในการใช้งาน เช่น Nmap

โปรโตคอลที่รองรับ ได้แก่ SSH, RDP, FTP, Telnet, HTTP(S), WordPress, POP3(S), IMAP, CVS, SMB, VNC, SIP, Redis, PostgreSQL, MQTT, MySQL, MSSQL, MongoDB, Cassandra, WinRM, OWA และ DICOM ซึ่งผ่านการรับรองสำหรับอุตสาหกรรมที่หลากหลาย

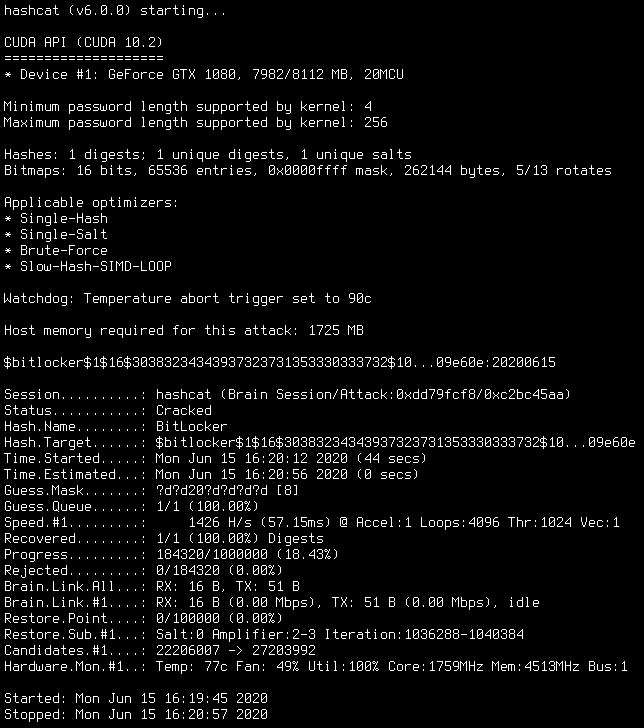

แฮชแคท

Hashcat เป็นเครื่องมือกู้คืนรหัสผ่าน มันสามารถทำงานบน Linux, OS X และ Windows และสนับสนุนอัลกอริธึม Hashcat ที่รองรับ hashcat มากมาย เช่น MD4, MD5, ตระกูล SHA, LM hashes และรูปแบบ Unix Crypt

Hashcat กลายเป็นที่รู้จักกันดีเนื่องจากการเพิ่มประสิทธิภาพส่วนหนึ่งขึ้นอยู่กับซอฟต์แวร์ที่ผู้สร้าง Hashcat ค้นพบ

Hashcat มีสองตัวแปร:

- เครื่องมือกู้คืนรหัสผ่านที่ใช้ CPU

- เครื่องมือกู้คืนรหัสผ่านที่ใช้ GPU

เครื่องมือ GPU สามารถถอดรหัส hashcat-legacy ได้ในเวลาอันสั้นกว่าเครื่องมือ CPU (MD5, SHA1 และอื่นๆ) แต่ไม่ใช่ว่าทุกอัลกอริธึมจะถอดรหัสได้เร็วขึ้นด้วย GPU อย่างไรก็ตาม Hashcat ได้รับการอธิบายว่าเป็นโปรแกรมถอดรหัสรหัสผ่านที่เร็วที่สุดในโลก

บทสรุป

หลังจากการแสดงรายละเอียดนี้ คุณมีคลังเครื่องมือมากมายที่จะเปลี่ยน เลือกสิ่งที่เหมาะสมกับคุณที่สุดสำหรับแต่ละสถานการณ์และสถานการณ์ที่คุณเผชิญ ไม่มีเหตุผลที่จะเชื่อว่าไม่มีทางเลือกที่หลากหลาย ในบางกรณี เครื่องมือที่ง่ายที่สุดจะดีที่สุด และในบางกรณีก็ตรงกันข้าม

ถัดไป สำรวจเครื่องมือตรวจสอบทางนิติเวชบางส่วน