11 ferramentas de ataque de força bruta para teste de penetração

Publicados: 2021-05-20Para o sistema de TI da sua empresa, você precisa de uma prova concreta para demonstrar que seu negócio online é sólido contra vários tipos de ataques cibernéticos, especialmente ataques de força bruta.

O que é um ataque de força bruta?

Um ataque de força bruta é um dos ataques cibernéticos mais perigosos que você talvez não tenha nenhum truque para enfrentar! Um ataque de força bruta visa o coração do seu site ou a segurança do seu dispositivo, a senha de login ou as chaves de criptografia. Ele usa o método de tentativa e erro contínuo para explorá-los de forma decisiva.

As formas de ataque de força bruta são variadas, principalmente em:

- Ataques híbridos de força bruta: tentar ou enviar milhares de palavras esperadas e de dicionário, ou mesmo palavras aleatórias.

- Ataques reversos de força bruta: tentar obter a chave de derivação da senha usando uma pesquisa exaustiva.

Por que precisamos de ferramentas de teste de penetração?

Os atacantes de força bruta usam várias ferramentas para atingir esse objetivo. Você pode usar essas ferramentas de ataque de força bruta para penetração. Esse teste também é chamado de “teste de teste” ou “teste de caneta”.

O teste de penetração é a prática de tentar hackear seus próprios sistemas de TI usando os mesmos métodos que os hackers fazem. Isso o torna capaz de identificar quaisquer falhas de segurança.

Observação : as ferramentas a seguir podem gerar muitas solicitações que você deve fazer apenas no ambiente do seu aplicativo.

Gobuster

Gobuster é uma das ferramentas de força bruta mais poderosas e rápidas que não precisa de tempo de execução. Ele usa um scanner de diretório programado pela linguagem Go; é mais rápido e flexível do que o script interpretado.

Recursos

- O Gobuster também é conhecido por seu incrível suporte para simultaneidade, o que lhe permite lidar com múltiplas tarefas e extensões, mantendo sua velocidade de processamento.

- Uma ferramenta leve sem Java GUI funciona apenas na linha de comando em muitas plataformas.

- Ajuda Integrada

Modos

- dir - o modo de diretório clássico

- dns - modo de subdomínio DNS

- s3 - Enumera baldes S3 abertos e procura a existência e listagens de baldes

- vhost - modo de host virtual

No entanto, ele sofre de uma falha, a pobreza para pesquisa de diretório recursiva, o que reduz sua eficácia para diretórios de vários níveis.

BruteX

BruteX é uma excelente ferramenta baseada em shell de força bruta tudo-em-um e de código aberto para todas as suas necessidades para atingir o alvo.

- Portas abertas

- Nomes de usuário

- Senhas

Usa o poder de enviar um grande número de senhas possíveis de maneiras sistemáticas.

Inclui muitos serviços obtidos de algumas outras ferramentas, como Nmap, Hydra e enum DNS. Isso permite que você escaneie portas abertas, inicie FTP de força bruta, SSH e determine automaticamente o serviço em execução do servidor de destino.

Pesquisa Direta

Dirsearch é uma ferramenta avançada de força bruta baseada em uma linha de comando. É um também conhecido scanner de caminho da web e pode usar diretórios e arquivos de força bruta em servidores da web.

Dirsearch recentemente tornou-se parte dos pacotes oficiais do Kali Linux, mas também funciona no Windows, Linux e macOS. Ele é escrito em Python para ser facilmente compatível com projetos e scripts existentes.

Também é muito mais rápido do que a ferramenta DIRB tradicional e contém muito mais recursos.

- Suporte de proxy

- Multithreading

- Randomização de agente de usuário

- Suporte para múltiplas extensões

- Arena de scanner

- Pedido de atraso

Para varredura recursiva, Dirsearch é o vencedor. Ele está voltando e rastejando, procurando quaisquer diretórios adicionais. Junto com velocidade e simplicidade, é das melhores salas de força bruta para cada pentester.

inexperiente

Callow é uma ferramenta de força bruta de login amigável e personalizável. Escrito em python 3. Ele foi projetado para atender às necessidades e circunstâncias dos novatos.

Foram fornecidos experimentos de usuário flexíveis para fácil tratamento de erros, especialmente para iniciantes entender e intuitivamente.

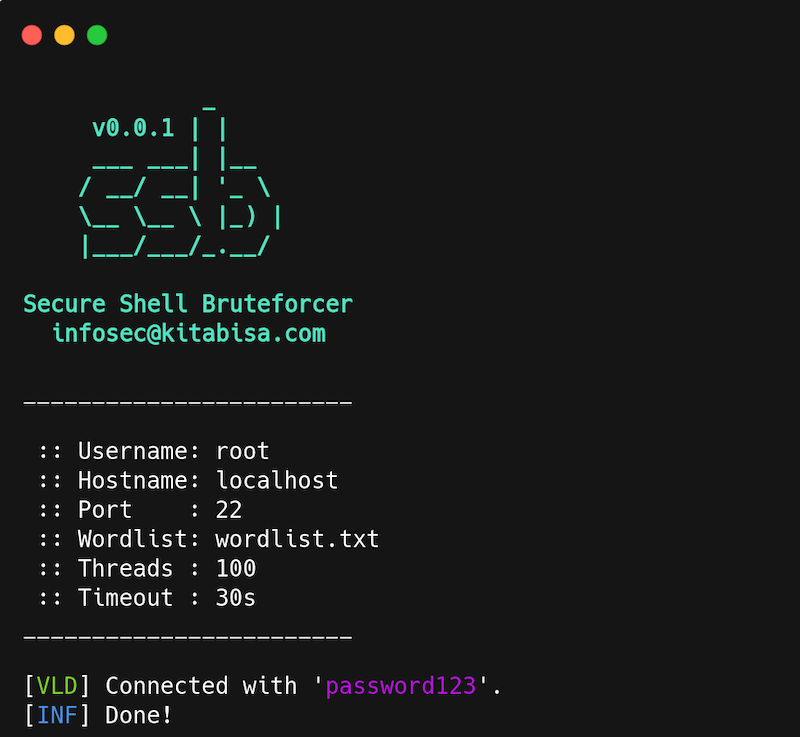

SSB

Secure Shell Bruteforcer (SSB) é uma das ferramentas mais rápidas e simples para servidores SSH de força bruta.

Usar o shell seguro do SSB oferece uma interface apropriada, ao contrário de outras ferramentas que quebram a senha de um servidor SSH.

Thc-Hydra

Hydra é uma das ferramentas mais famosas para cracking de login, usada tanto no Linux quanto no Windows / Cygwin. Além disso, para Solaris, FreeBSD / OpenBSD, QNX (Blackberry 10) e macOS. Suporta muitos protocolos como AFP, HTTP-FORM-GET, HTTP-GET, HTTP-FORM-POST, HTTP-HEAD, HTTP-PROXY e muito mais.

Instalado por padrão no Kali Linux, o Hydra foi desenvolvido com versões de linha de comando e gráficas. Ele pode quebrar um único ou uma lista de nomes de usuário / senhas pelo método de força bruta.

Além disso, é paralelizado, a ferramenta muito rápida e flexível que permite que você proteja remotamente a possibilidade de acesso não autorizado ao seu sistema.

Algumas outras ferramentas de login do hacker são usadas para a mesma função, mas apenas o Hydra oferece suporte a muitos protocolos diferentes e conexões paralelizadas.

Suite Burp

Burp Suite Professional é um kit de ferramentas essencial para testadores de segurança da web e vem com recursos rápidos e confiáveis. E também pode automatizar tarefas de teste monótonas. Além disso, é projetado por recursos de teste de segurança manuais e semiautomáticos de especialistas. Muitos especialistas o usam para testar as dez principais vulnerabilidades do OWASP.

O Burp oferece muitos recursos exclusivos, desde aumentar a cobertura da varredura para personalizá-la até o modo escuro. Ele pode testar / verificar aplicativos da web modernos ricos em recursos, JavaScript, APIs de teste.

É uma ferramenta projetada realmente para testar serviços, não para hackers, como muitos outros. Portanto, ele registra sequências de autenticação complexas e grava relatórios para uso direto e compartilhamento pelos usuários finais.

Ele também tem a vantagem de fazer teste de segurança de aplicativo fora de banda (OAST) que atinge muitas vulnerabilidades invisíveis que outros não conseguem. Além disso, é o primeiro a se beneficiar do uso do PortSwigger Research, que o coloca à frente da curva.

Patator

Patator é uma ferramenta de força bruta para uso multifuncional e flexível em um design modular. Ele aparece em frustração reflexa usando algumas outras ferramentas e scripts de ataques de obtenção de senha. Patator seleciona uma nova abordagem para não repetir erros antigos.

Escrito em Python, Patator é uma ferramenta multithread que quer servir para testes de penetração de uma forma mais flexível e confiável do que os ancestrais. Ele suporta muitos módulos, incluindo o seguinte.

- FTP

- SSH

- MySQL

- SMTP

- Telnet

- DNS

- SMB

- IMAP

- Ldap

- rlogin

- Arquivos zip

- Arquivos Java Keystore

Pydictor

Pydictor é outra grande ferramenta poderosa de hack de dicionário. Quando se trata de testes longos e de força de senha, pode surpreender novatos e profissionais. É uma ferramenta que os invasores não podem dispensar em seu arsenal. Além disso, possui um excedente de recursos que permitem que você desfrute de um desempenho realmente forte em qualquer situação de teste.

- Assistente permanente: permite que você crie uma lista de palavras geral, uma lista de palavras de engenharia social, uma lista de palavras especial usando o conteúdo da web, etc. Além disso, contém um filtro para ajudar a enfocar sua lista de palavras.

- Altamente personalizado: você pode personalizar os atributos da lista de palavras de acordo com suas necessidades, usando o filtro por comprimento, modo leet e mais recursos.

- Flexibilidade e compatibilidade: é capaz de analisar o arquivo de configuração, com a capacidade de funcionar sem problemas no Windows, Linux ou Mac.

Dicionários de Pydictor

- Dicionário Numérico

- Dicionário do Alfabeto

- Dicionário de letras maiúsculas

- Numérico associado a letras maiúsculas

- Letras maiúsculas combinadas com letras minúsculas

- Numeral acoplado ao alfabeto em minúsculas

- Combinando letras maiúsculas, minúsculas e numerais

- Adicionando Cabeça Estática

- Manipulando Filtro de Complexidade de Dicionário

Ncrack

Ncrack é um tipo de ferramenta de cracking de rede com desempenho de alta velocidade. Ele é projetado para empresas para ajudá-los a testar seus dispositivos de rede para senhas fracas. Muitos profissionais de segurança recomendam o uso do Ncrack para auditar a segurança das redes do sistema. Ele foi lançado como uma ferramenta independente ou como parte do Kali Linux.

Por uma abordagem modular e mecanismo dinâmico, o Ncrack projetado com uma linha de comando pode conformar seu comportamento de acordo com o feedback da rede. E pode realizar auditorias amplas e confiáveis para muitos hosts ao mesmo tempo.

Os recursos do Ncrack não se limitam a uma interface flexível, mas garantem o controle total das operações de rede para o usuário. Isso permite ataques de força bruta sofisticados e surpreendentes, interação em tempo de execução e modelos de tempo para facilitar o uso, como o Nmap.

Os protocolos suportados incluem SSH, RDP, FTP, Telnet, HTTP (S), WordPress, POP3 (S), IMAP, CVS, SMB, VNC, SIP, Redis, PostgreSQL, MQTT, MySQL, MSSQL, MongoDB, Cassandra, WinRM, OWA e DICOM, que o qualifica para uma ampla gama de indústrias.

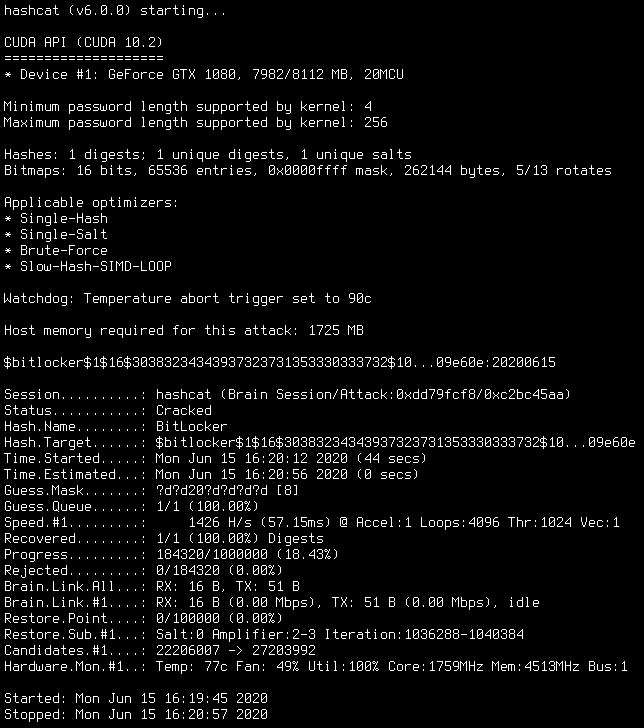

Hashcat

Hashcat é uma ferramenta de recuperação de senha. Pode funcionar em Linux, OS X e Windows e suportar muitos algoritmos Hashcat suportados por hashcat, como MD4, MD5, família SHA, hashes LM e formatos Unix Crypt.

O Hashcat tornou-se conhecido devido às suas otimizações dependerem em parte do software que o criador do Hashcat descobriu.

O Hashcat tem duas variantes:

- Ferramenta de recuperação de senha baseada em CPU

- Ferramenta de recuperação de senha baseada em GPU

A ferramenta GPU pode quebrar alguns legados de hashcat em menos tempo do que a ferramenta CPU (MD5, SHA1 e outros). Mas nem todo algoritmo pode ser quebrado mais rapidamente por GPUs. No entanto, o Hashcat foi descrito como o cracker de senhas mais rápido do mundo.

Conclusão

Após este show detalhado, você tem um arsenal variado de ferramentas para substituir. Escolha o que melhor se adapta a cada situação e circunstância que você enfrenta. Não há razão para acreditar que não haja diversidade de alternativas. Em alguns casos, as ferramentas mais simples são as melhores e, em outros casos, o oposto.

A seguir, explore algumas das ferramentas de investigação forense.