ความปลอดภัยของข้อมูลคืออะไร? การปกป้องข้อมูลของคุณให้ดีที่สุด

เผยแพร่แล้ว: 2021-02-11ข้อมูลเป็นสิ่งสำคัญยิ่งสำหรับทุกธุรกิจที่ทำงานบนรางของเทคโนโลยีสมัยใหม่

ช่วยในการตัดสินใจที่ดีขึ้น วางแผนกลยุทธ์ที่ไร้ที่ติ และดำเนินการตามกลยุทธ์ที่ไร้ที่ติ พูดง่ายๆ ก็คือ เป็นรากฐานสำหรับธุรกิจที่ต้องการบรรลุจุดสูงสุดในตลาดปัจจุบัน

เมื่อคุณคิดเกี่ยวกับมัน ข้อมูลและข้อมูลเป็นพันธมิตรที่แข็งแกร่งที่สุดของคุณในทุกด้านของอาชีพการงาน ตอนนี้ เมื่อพูดถึงการรักษาความปลอดภัย มันกลายเป็นสิ่งสำคัญอันดับแรก

ความปลอดภัยของข้อมูลปกป้องรากเหง้าของธุรกิจของคุณ: ทรัพย์สินข้อมูลและสารสนเทศ ไม่ว่าจะเป็นฐานความรู้ ข้อมูลของพนักงาน ลูกค้า นักลงทุน หรือผู้มีส่วนได้ส่วนเสียอื่นๆ การรักษาความปลอดภัยของข้อมูลจะช่วยให้คุณสามารถปกป้องข้อมูลดังกล่าวจากเจตนาร้ายได้

ความปลอดภัยของข้อมูลคืออะไร?

ความปลอดภัยของข้อมูลหรือที่เรียกว่า infosec คือแนวปฏิบัติในการปกป้องข้อมูลและข้อมูลจากการเข้าถึงโดยไม่ได้รับอนุญาตและการรักษาความลับ ความสมบูรณ์ และความพร้อมใช้งานตลอดเวลา ประกอบด้วยวิธีการรักษาความปลอดภัยข้อมูลส่วนตัวและข้อมูลที่ละเอียดอ่อนบนสื่อสิ่งพิมพ์หรือสื่อดิจิทัลจากการดัดแปลง ลบ เปิดเผย หรือการหยุดชะงักโดยไม่ได้รับอนุญาต

โดยรวมแล้ว การรักษาความปลอดภัยข้อมูลช่วยให้ข้อมูลและข้อมูลของคุณปลอดภัยจากการถูกเอารัดเอาเปรียบโดยผู้คุกคาม มันปกป้องทรัพย์สินข้อมูลของคุณในขณะที่ถ่ายโอนจากเครื่องหนึ่งไปยังอีกเครื่องหนึ่งหรือผ่านสื่อทางกายภาพ

3 หลักการพื้นฐานของการรักษาความปลอดภัยของข้อมูล

โปรแกรมการจัดการความปลอดภัยของข้อมูลที่ดีควรได้รับการออกแบบเพื่อให้บรรลุหลักการสามประการของการรักษาความปลอดภัยข้อมูล เมื่อรวมกันแล้วเรียกกันว่า CIA: การรักษาความลับ ความสมบูรณ์ และความพร้อมใช้งาน มาดำดิ่งลงไปในรายละเอียดของ CIA triad กัน

1. การรักษาความลับ

หลักการ รักษาความลับ จะรักษาข้อมูลสำคัญให้ปลอดภัยจากการเปิดเผยต่อบุคคล หน่วยงาน หรือกระบวนการที่ไม่ได้รับอนุญาต ช่วยให้มั่นใจได้ว่าข้อมูลที่เป็นความลับยังคงเป็นส่วนตัว เว้นแต่มีคนต้องการเพื่อทำหน้าที่งานของตนให้เสร็จ

คุณสามารถรักษาความลับของข้อมูลได้โดยใช้รหัสผ่าน การเข้ารหัส การตรวจสอบสิทธิ์แบบหลายปัจจัย และวิธีอื่นๆ แต่ก่อนอื่น จำเป็นต้องกำหนดว่าใครสามารถเข้าถึงข้อมูลใดได้บ้าง เพื่อที่คุณจะได้จำกัดการเข้าถึงข้อมูลเฉพาะโดยไม่ได้รับอนุญาต

2. ความซื่อสัตย์

องค์ประกอบต่อไปใน CIA triad คือ ความสมบูรณ์ ของข้อมูลที่จัดเก็บไว้ในองค์กรของคุณ พูดง่ายๆ คือ ระบุความสมบูรณ์และความถูกต้องของข้อมูลโดยรับประกันว่าไม่มีหน่วยงานใดเข้าไปยุ่งเกี่ยวกับข้อมูลนั้น ไม่ว่าจะโดยเจตนาหรือโดยบังเอิญ

รับประกันว่าข้อมูลและข้อมูลมีความถูกต้อง และคุณสามารถไว้วางใจได้ โดยทั่วไป ระบบรักษาความปลอดภัยข้อมูลที่ปกป้องความลับยังให้ความสำคัญกับหลักการด้านความซื่อสัตย์ เนื่องจากจะตรวจสอบสิทธิ์การเข้าถึงและรับรองว่าเฉพาะผู้ที่ได้รับอนุญาตเท่านั้นที่สามารถดูข้อมูลได้

3. ความพร้อมใช้งาน

หลักการ ความพร้อมใช้งาน ของ CIA triad ตรวจสอบว่าข้อมูลพร้อมใช้งานเมื่อใดก็ตามที่บุคคล นิติบุคคล หรือกระบวนการที่ได้รับอนุญาตต้องการ ช่วยปกป้องการทำงานของระบบสนับสนุน ทำให้ข้อมูลพร้อมใช้งานเมื่อคุณต้องการใช้ในการตัดสินใจ

มันเกี่ยวข้องกับการตรวจสอบให้แน่ใจว่าคุณมีทรัพยากรเครือข่ายและการประมวลผลที่จำเป็นเพื่ออำนวยความสะดวกในการเคลื่อนย้ายข้อมูลที่คาดหวัง การโจมตีทางไซเบอร์ เช่น การโจมตีแบบปฏิเสธการให้บริการ (DoS) มีโอกาสกระทบต่อความพร้อมของข้อมูล คุณควรรักษาข้อมูลสำรองเพื่อไม่ให้ข้อมูลพร้อมใช้งานในระหว่างเหตุการณ์ด้านความปลอดภัยด้านไอที

นอกเหนือจากหลักการพื้นฐานของการรักษาความปลอดภัยของข้อมูลแล้ว หลักการอื่นๆ ยังควบคุมมาตรการและแนวปฏิบัติดังนี้::

- การไม่ปฏิเสธ: ทำให้แน่ใจว่าผู้เขียนคำแถลงไม่สามารถปฏิเสธการประพันธ์ของการสื่อสาร (ข้อความหรือลายเซ็น) ที่พวกเขาเกิดขึ้น

- ความถูกต้อง: เป็นการยืนยันว่าผู้ใช้คือสิ่งที่พวกเขาอ้างว่าเป็น และข้อมูลที่ป้อนแต่ละรายการที่พวกเขาส่งไปยังปลายทางนั้นเป็นของแท้และเป็นของแท้

- ความ รับผิดชอบ: ตรวจสอบว่าทุกการกระทำที่ดำเนินการโดยเอนทิตีสามารถตรวจสอบย้อนกลับได้

CIA Triad รับประกันว่าข้อมูลจะไม่ถูกดัดแปลง ลบ เปิดเผย หรือการหยุดชะงักอันเนื่องมาจากหน่วยงานที่ไม่ได้รับอนุญาต และเน้นย้ำการรับประกันข้อมูล

ประเภทของความปลอดภัยของข้อมูล

ความปลอดภัยของข้อมูลครอบคลุมประเภทย่อยต่างๆ ที่มีบทบาทสำคัญในการปกป้องข้อมูลบางประเภท การใช้เครื่องมือที่เกี่ยวข้อง และพื้นที่ที่ข้อมูลต้องการการป้องกัน

ความปลอดภัยของแอปพลิเคชัน

มาตรการ รักษาความปลอดภัยแอปพลิเคชัน ปกป้องข้อมูลในแอปพลิเคชันจากการละเมิดที่เกิดจากช่องโหว่ในเว็บหรือแอปพลิเคชันมือถือและอินเทอร์เฟซการเขียนโปรแกรมแอปพลิเคชัน (API) ช่องโหว่เหล่านี้อาจอยู่ในการจัดเตรียมหรือรับรองความถูกต้องของผู้ใช้ รหัสของโปรแกรม การกำหนดค่า และนโยบายและขั้นตอนที่เกี่ยวข้อง

ความปลอดภัยของแอปพลิเคชันเกี่ยวข้องกับการใช้เครื่องมือเฉพาะที่ใช้สำหรับการป้องกัน การสแกน และการทดสอบแอปพลิเคชัน ไม่เพียงแต่รวมแอปพลิเคชันที่คุณพัฒนาเท่านั้น แต่ยังรวมถึงแอปพลิเคชันอื่นๆ ที่คุณใช้ด้วย

ความปลอดภัยของโครงสร้างพื้นฐาน

ความปลอดภัยของโครงสร้างพื้นฐาน ทำให้มั่นใจได้ว่าเครือข่าย เซิร์ฟเวอร์ ศูนย์ข้อมูล แล็บ เดสก์ท็อป และอุปกรณ์มือถือของคุณปลอดภัย ด้วยการเชื่อมต่อที่เพิ่มขึ้น การรักษาความปลอดภัยรอบ ๆ อุปกรณ์จึงเป็นสิ่งสำคัญ เนื่องจากแม้ช่องโหว่เพียงเล็กน้อยก็อาจเป็นอันตรายต่อความปลอดภัยเครือข่ายทั้งหมดได้

แนวทางปฏิบัติด้านความปลอดภัยของโครงสร้างพื้นฐานเน้นการนำเครื่องมือรักษาความปลอดภัยมาใช้ เช่น ซอฟต์แวร์ป้องกัน DNS ไฟร์วอลล์ ระบบตรวจจับการบุกรุก การควบคุมความปลอดภัยเครือข่าย ความปลอดภัยของศูนย์ข้อมูล และอื่นๆ

ความปลอดภัยของคลาวด์

การรักษาความปลอดภัยบนคลาวด์ จะปกป้องแอปพลิเคชันที่สร้างหรือโฮสต์ในคลาวด์ ทำให้จำเป็นสำหรับธุรกิจที่จะต้องเฝ้าระวังอย่างใกล้ชิดและการแยกแอปพลิเคชันต่างๆ ที่จำเป็นในการทำงานในสภาพแวดล้อมที่ใช้ร่วมกัน โดยเน้นการใช้ประโยชน์จากเครื่องมือที่เกี่ยวข้องสำหรับระบบคลาวด์เพื่อตรวจหาช่องโหว่ในสภาพแวดล้อมที่ใช้ร่วมกัน เช่น ระบบคลาวด์สาธารณะ

การรักษาความปลอดภัยบนคลาวด์ยังให้ความสนใจกับการจัดการและเครื่องมือการรักษาความปลอดภัยแบบรวมศูนย์ ขณะเดียวกันก็ให้ความสำคัญกับการมุ่งเน้นไปยังแอปพลิเคชันของบุคคลที่สามที่ทำงานบนคลาวด์ มันกำหนดข้อจำกัดที่สำคัญในการเข้าถึงและควบคุมแอปพลิเคชันของผู้ขายเพื่อหลีกเลี่ยงช่องโหว่ที่ส่งผลกระทบต่อธุรกิจของคุณ ซอฟต์แวร์ตรวจสอบและวิเคราะห์ความปลอดภัยบนคลาวด์ช่วยให้ธุรกิจประสบความสำเร็จในเรื่องนี้

การจัดการช่องโหว่

กระบวนการจัดการช่องโหว่จะครอบคลุมการสแกนเครือข่าย ระบบคอมพิวเตอร์ และแอปพลิเคชันของคุณเพื่อหาช่องโหว่ที่ก่อให้เกิดความเสี่ยงด้านความปลอดภัยต่อความปลอดภัยของข้อมูลของคุณ

เนื่องจากธุรกิจมีแนวโน้มที่จะเพิ่มแอปพลิเคชัน ผู้ใช้ และสภาพแวดล้อมใหม่ๆ อย่างต่อเนื่อง การจัดการช่องโหว่ช่วยให้พวกเขาระบุจุดอ่อนด้านความปลอดภัยและแก้ไขจุดอ่อนเหล่านั้นเพื่อให้แน่ใจว่ามีการจัดการความเสี่ยงที่เหมาะสม ช่วยให้ธุรกิจสามารถหลีกเลี่ยงอันตรายที่เกิดจากช่องโหว่ที่ถูกเอารัดเอาเปรียบและป้องกันการละเมิดข้อมูล

การตอบสนองต่อเหตุการณ์

การตอบสนองต่อเหตุการณ์ เป็นวิธีที่เป็นระบบในการจัดการและจัดการเหตุการณ์ด้านความปลอดภัยในขณะที่ลดผลกระทบต่อธุรกิจให้เหลือน้อยที่สุด จำเป็นอย่างยิ่งที่คุณจะต้องมีแผนรับมือเหตุการณ์ที่เหมาะสมเพื่อจัดการกับการละเมิดความปลอดภัยเพื่อจำกัดความเสียหายและค่าใช้จ่ายที่เกี่ยวข้องในขณะเดียวกันก็ปรับปรุงเวลาตอบสนองของคุณ

แนวทางปฏิบัติด้านความปลอดภัยของข้อมูลสนับสนุนการใช้และใช้เครื่องมือเพื่อตอบสนองต่อเหตุการณ์ด้านความปลอดภัย เครื่องมือเหล่านี้อาจรวมถึงระบบ SIEM เพื่อตรวจสอบบันทึกและเก็บรักษาไว้สำหรับการวิเคราะห์ทางนิติเวช ซอฟต์แวร์ตอบสนองต่อเหตุการณ์ และอื่นๆ อีกหลายอย่าง

การเข้ารหัส

การ เข้ารหัส เป็นส่วนสำคัญของความปลอดภัยของข้อมูลเนื่องจากจะป้องกันไม่ให้ข้อมูลและข้อมูลถูกเปิดเผย การเข้ารหัสช่วยรักษาความปลอดภัยข้อมูลและป้องกันการเข้าถึงโดยไม่ได้รับอนุญาต รักษาความสมบูรณ์ของข้อมูลและการรักษาความลับ

การเข้ารหัสความปลอดภัยข้อมูลที่ดีจะรวมถึงการใช้มาตรฐานการเข้ารหัสขั้นสูง (AES) ซึ่งเป็นอัลกอริธึมคีย์สมมาตรที่รัฐบาลมักใช้เพื่อปกป้องข้อมูลที่เป็นความลับ

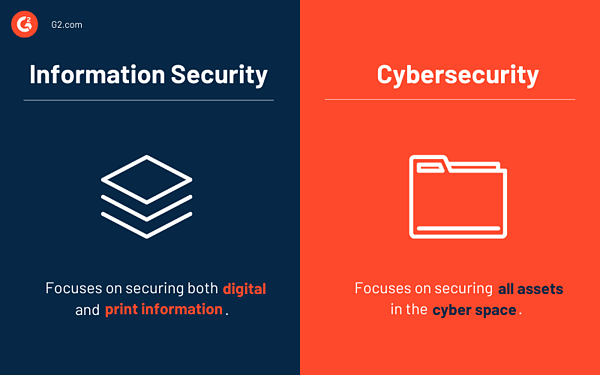

ความปลอดภัยของข้อมูลกับความปลอดภัยทางไซเบอร์

การรักษาความปลอดภัยของข้อมูลและการรักษาความปลอดภัยทางไซเบอร์นั้นแทบจะไม่ได้ใช้แทนกันได้ ในความเป็นจริง การรักษาความปลอดภัยทางไซเบอร์เป็นคำศัพท์ในร่มที่ครอบคลุมการรักษาความปลอดภัยของข้อมูลเป็นหนึ่งในสาขาวิชา

การรักษาความปลอดภัยทางไซเบอร์เกี่ยวข้องกับการปกป้องทรัพย์สินไอทีทั้งหมดของคุณจากการโจมตีทางไซเบอร์ ในการเปรียบเทียบ การรักษาความปลอดภัยข้อมูลเน้นอย่างชัดเจนในการรักษาความปลอดภัยข้อมูลและข้อมูลของคุณ ความแตกต่างต่อไประหว่างทั้งสองขึ้นอยู่กับประเภทของสินทรัพย์ที่ได้รับการคุ้มครอง การรักษาความปลอดภัยทางไซเบอร์ปกป้องทรัพย์สินในไซเบอร์สเปซเป็นหลัก ในทางตรงกันข้าม การรักษาความปลอดภัยข้อมูลจะปกป้องทรัพย์สินของข้อมูล ซึ่งสามารถเป็นได้ทั้งแบบดิจิทัลหรือแบบพิมพ์

เพื่อให้มีความเฉพาะเจาะจงมากขึ้น การรักษาความปลอดภัยทางไซเบอร์ได้รับการจัดการโดยผู้เชี่ยวชาญที่เป็นผู้เชี่ยวชาญในการจัดการกับภัยคุกคามแบบต่อเนื่องขั้นสูง (APT) ในทางกลับกัน การรักษาความปลอดภัยข้อมูลได้รับการฝึกฝนโดยผู้เชี่ยวชาญที่ฝึกฝนการรักษาความปลอดภัยข้อมูลและมีแนวโน้มที่จะจัดลำดับความสำคัญของทรัพยากรมากกว่าที่จะกำจัดภัยคุกคาม เช่น มัลแวร์ แรนซัมแวร์ และอื่นๆ

มีความเหลื่อมล้ำกันระหว่างทั้งสองเนื่องจากสนับสนุนแรงจูงใจที่เป็นหนึ่งเดียวในการรักษาทรัพย์สินไอทีของคุณให้ปลอดภัย

ใบรับรองความปลอดภัยของข้อมูล

เมื่อคุณตั้งใจที่จะก้าวหน้าในการรักษาความปลอดภัยข้อมูลอย่างมืออาชีพ คุณสามารถได้รับการรับรองสองสามข้อเพื่อรับความได้เปรียบในการแข่งขัน เป็นเกณฑ์มาตรฐานสำหรับความเชี่ยวชาญของคุณในฐานะนักวิเคราะห์ด้านความปลอดภัยและเสริมคุณภาพของชุดทักษะของคุณ

การรับรองความปลอดภัยของข้อมูลมีดังนี้:

- แฮ็กเกอร์ที่มีจริยธรรมที่ผ่านการรับรอง (CEH)

- ผู้เชี่ยวชาญด้านความปลอดภัยระบบสารสนเทศที่ผ่านการรับรอง (CISSP)

- ความปลอดภัย CompTIA+

- ผู้สอบบัญชีรับอนุญาต (CISA)

- ผู้จัดการความปลอดภัยข้อมูลที่ผ่านการรับรอง (CISM)

นอกเหนือจากข้างต้นแล้ว ยังมีใบรับรองความปลอดภัยข้อมูลอื่น ๆ อีกมากมายที่คุณสามารถวางแผนเพื่อสร้างรายได้และขับเคลื่อนการเติบโตทางอาชีพของคุณไปข้างหน้า

ก้าวหน้าด้วยการรักษาความปลอดภัยข้อมูล

สร้างนโยบายการรักษาความปลอดภัยของข้อมูลของคุณโดยมีเป้าหมายเพื่อบรรลุ CIA Triad และทำให้ธุรกิจของคุณปลอดภัย ไม่ใช่แค่สำหรับตัวคุณเองเท่านั้น แต่ยังรวมถึงลูกค้าจำนวนมากที่คุณให้ความสำคัญอีกด้วย

ขอแนะนำให้จัดฝึกอบรมการตระหนักรู้เกี่ยวกับความปลอดภัยของข้อมูลในองค์กรของคุณเพื่อให้แน่ใจว่าพนักงานได้รับข้อมูลเป็นอย่างดีเกี่ยวกับภัยคุกคามที่อาจทำให้ความปลอดภัยของคุณตกอยู่ในความเสี่ยง

เรียนรู้เพิ่มเติมเกี่ยวกับการจัดเตรียมผู้ใช้เพื่อควบคุมสิทธิ์การเข้าถึงของผู้ใช้ปลายทางและรักษาความปลอดภัยให้กับข้อมูลของคุณ